Website chuẩn SEO có cần SSL/HTTPS không? Ảnh hưởng đến SEO thế nào?

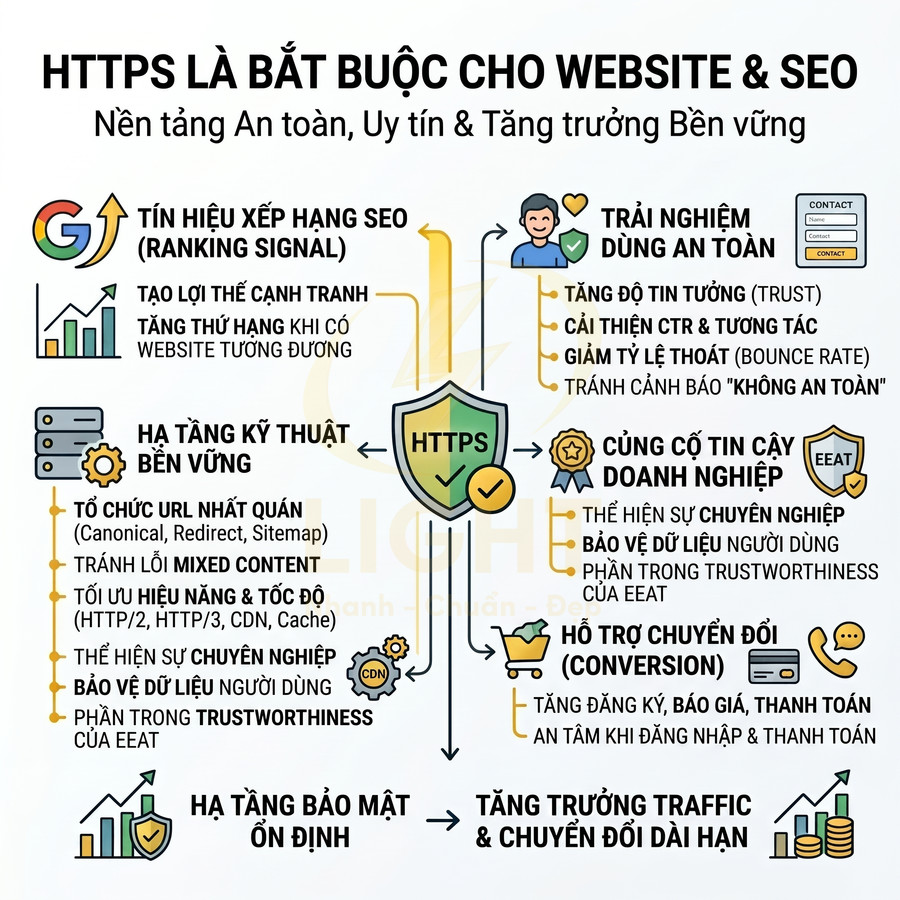

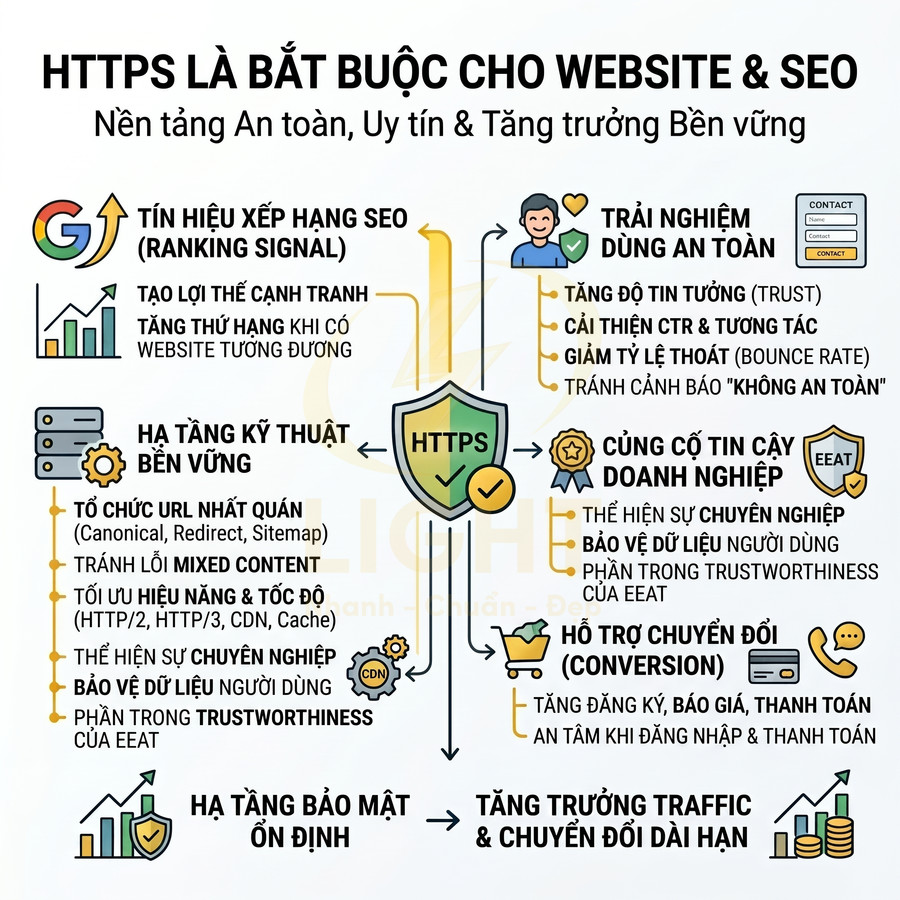

Có, bắt buộc nên có. HTTPS không chỉ là lớp bảo mật cho website mà còn là một tín hiệu tin cậy quan trọng trong SEO. Google xem HTTPS là ranking signal; dù không phải yếu tố mạnh nhất, nó vẫn tạo lợi thế khi các website có chất lượng tương đương. Quan trọng hơn, HTTPS giúp tránh cảnh báo “Not Secure”, tăng mức độ tin tưởng khi người dùng nhấp từ Google, đặc biệt ở các trang đăng ký, liên hệ, báo giá, thanh toán hay đăng nhập. Khi trải nghiệm an toàn hơn, website thường có CTR tốt hơn, giảm thoát trang, tăng thời gian ở lại và hỗ trợ chuyển đổi. Nếu thiếu HTTPS hoặc cấu hình sai, website dễ gặp lỗi mixed content, trùng lặp HTTP/HTTPS, phân tán tín hiệu canonical và ảnh hưởng crawl – index.

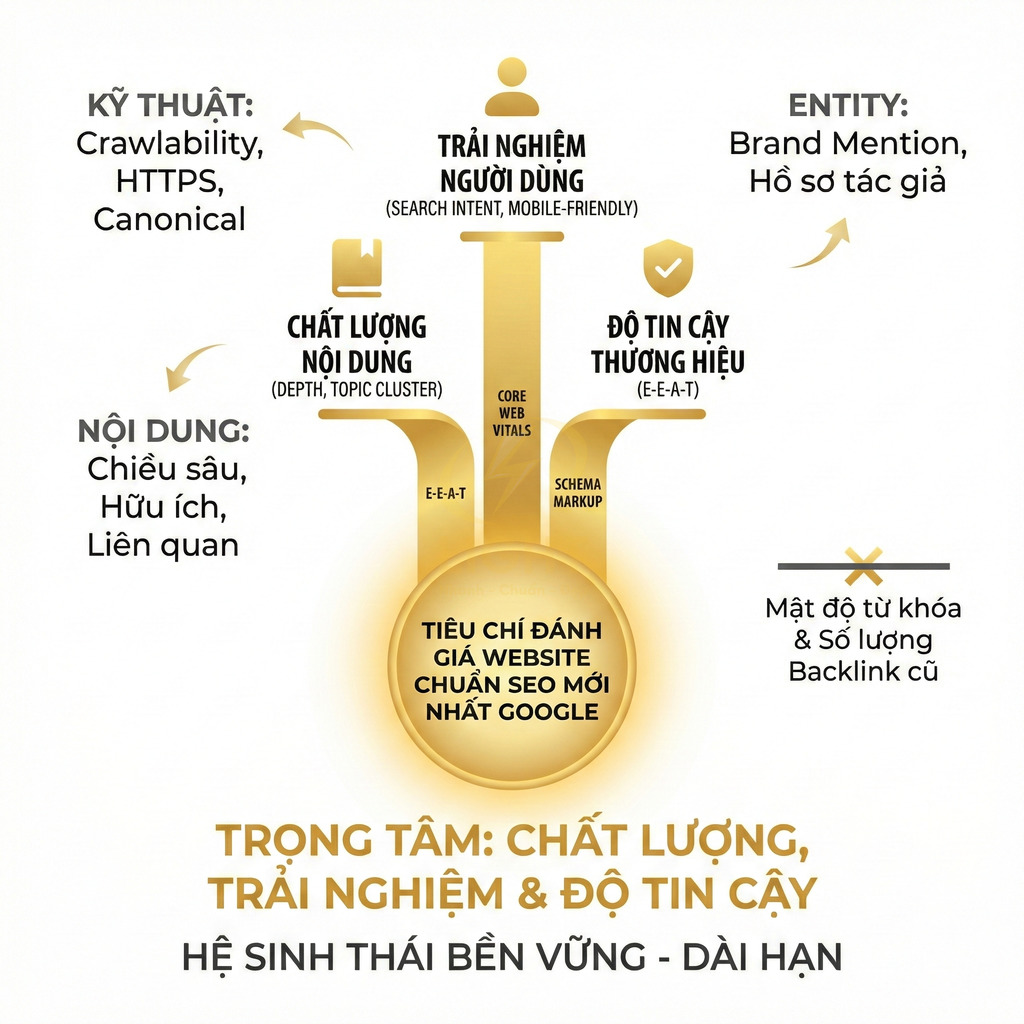

Một website muốn chuẩn SEO bền vững cần được xây trên nền tảng kỹ thuật an toàn, nhất quán và dễ mở rộng. Tư duy semantic ở đây không dừng ở chuyện bật SSL, mà là tổ chức toàn bộ hệ thống URL, redirect, canonical, sitemap, internal link và structured data theo một phiên bản chuẩn duy nhất để bot hiểu đúng và người dùng có trải nghiệm liền mạch. HTTPS còn gắn với hiệu năng khi kết hợp cùng HTTP/2, HTTP/3, CDN, cache và tối ưu tài nguyên, từ đó cải thiện tốc độ tải và các chỉ số trải nghiệm trang. Với website doanh nghiệp, đây cũng là một phần của Trustworthiness trong EEAT: thể hiện sự chuyên nghiệp, bảo vệ dữ liệu và củng cố uy tín thương hiệu. Khi hạ tầng bảo mật ổn định, website sẽ có nền tảng tốt hơn để giữ thứ hạng, tăng niềm tin và hỗ trợ tăng trưởng traffic lẫn chuyển đổi dài hạn.

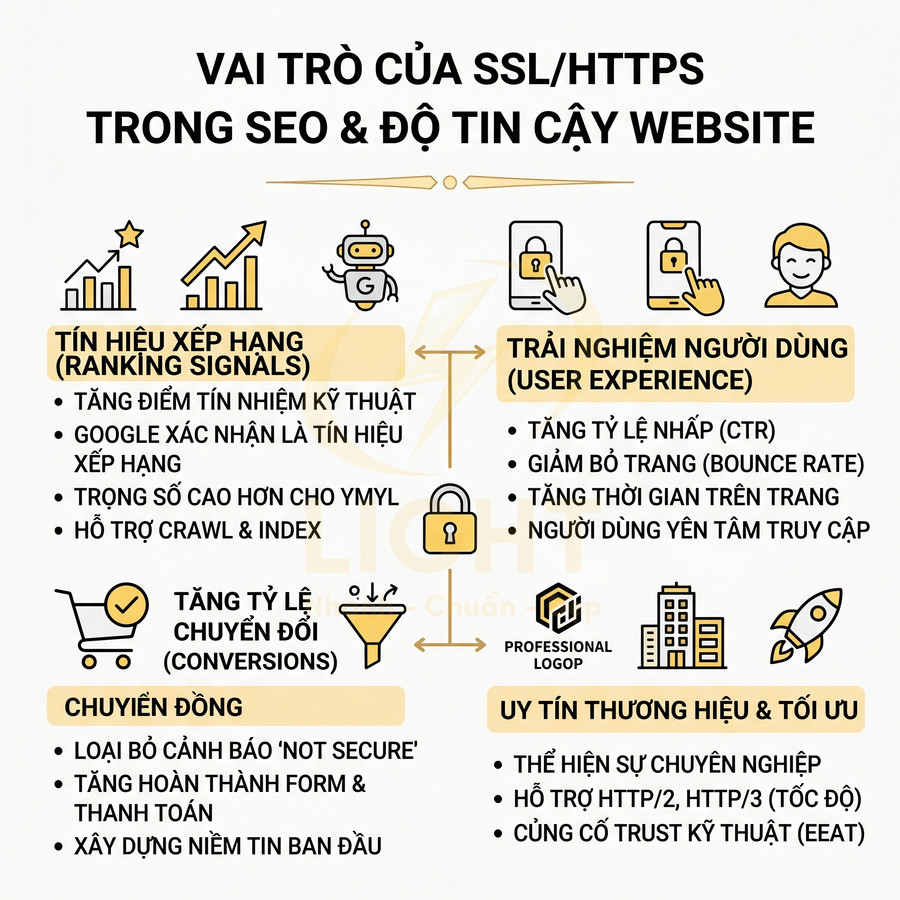

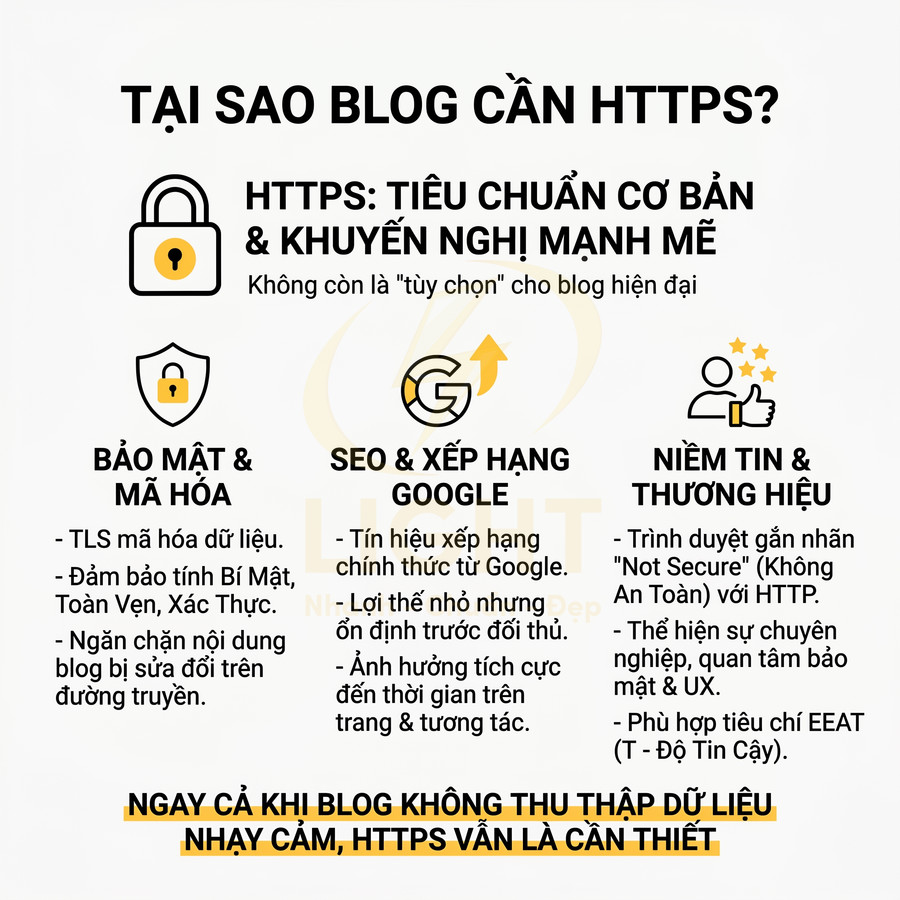

Vai trò của SSL/HTTPS trong tín hiệu xếp hạng và độ tin cậy website chuẩn SEO

SSL/HTTPS giữ vai trò như một lớp bảo mật cốt lõi đồng thời là tín hiệu kỹ thuật quan trọng trong SEO hiện đại. Khi mã hóa dữ liệu và xác thực máy chủ, HTTPS giúp giảm thiểu tấn công, bảo vệ tính toàn vẹn nội dung, từ đó nâng “điểm tín nhiệm” trong mắt bot tìm kiếm và trình duyệt. Google xem HTTPS là một ranking signal, đặc biệt có trọng số hơn trong các lĩnh vực YMYL, nơi yêu cầu mức độ Trustworthiness cao. Về trải nghiệm, URL https://, biểu tượng ổ khóa và kết nối an toàn giúp tăng CTR, giảm bounce, cải thiện thời gian trên trang và tỷ lệ chuyển đổi. Đồng thời, HTTPS kết hợp HTTP/2, HTTP/3 hỗ trợ tối ưu tốc độ, củng cố tín hiệu thương hiệu, uy tín và trải nghiệm trang chuẩn SEO. SSL/HTTPS chỉ phát huy tối đa giá trị khi được triển khai đồng bộ với cấu trúc website, tốc độ tải trang, điều hướng và nội dung. Vì vậy, ngay từ giai đoạn làm web, cần đặt bảo mật, trải nghiệm người dùng và khả năng SEO làm nền tảng kỹ thuật chung.

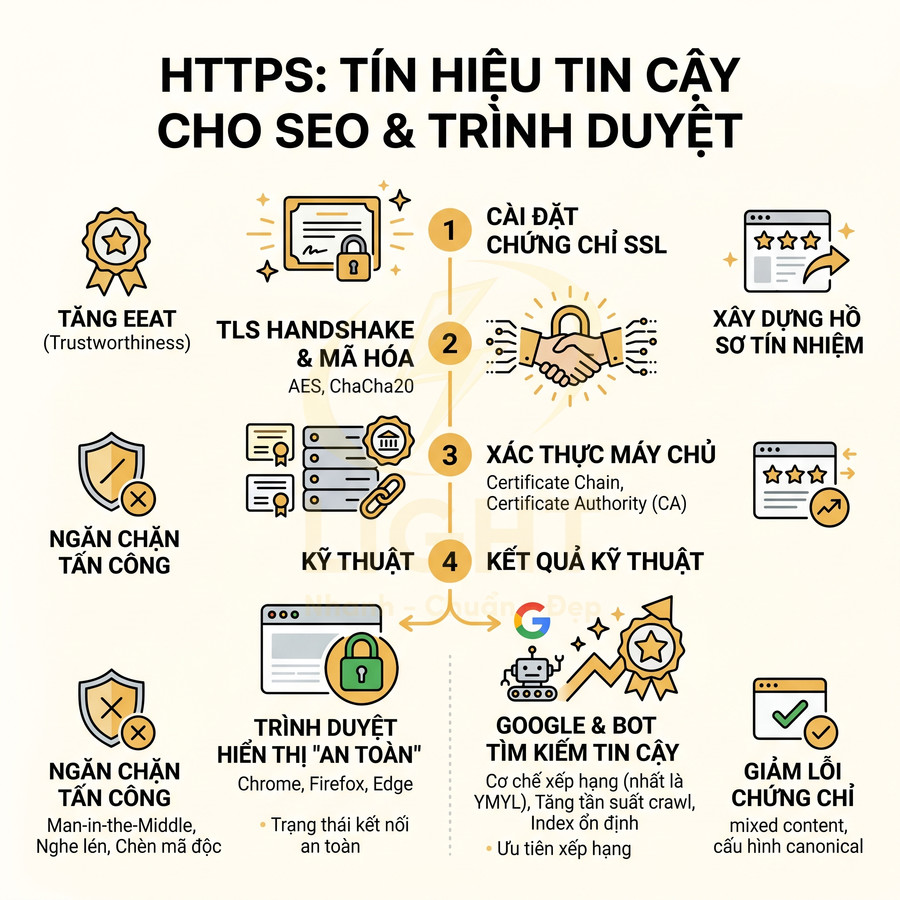

HTTPS là tín hiệu tin cậy cho bot tìm kiếm và trình duyệt hiện đại

SSL/HTTPS không chỉ là lớp bảo mật cơ bản mà còn là một thành phần trong “hồ sơ tín nhiệm” kỹ thuật của website trước mắt công cụ tìm kiếm và trình duyệt. Khi triển khai giao thức HTTPS, dữ liệu được mã hóa bằng các bộ mã như AES, ChaCha20, kết hợp với cơ chế bắt tay TLS (TLS handshake) để xác thực máy chủ và thiết lập khóa phiên. Điều này giúp giảm thiểu nguy cơ tấn công man-in-the-middle, nghe lén, chèn mã độc hoặc chỉnh sửa nội dung trên đường truyền. Từ góc độ thuật toán, một website có HTTPS thể hiện mức độ hardening kỹ thuật tốt hơn, giảm rủi ro cho người dùng, do đó được xem là có “điểm tín nhiệm” cao hơn so với website chỉ dùng HTTP thuần văn bản. Các nghiên cứu quy mô lớn về HTTPS cho thấy giao thức này đóng vai trò quan trọng trong việc bảo vệ tính bí mật, tính toàn vẹn và tính xác thực của dữ liệu trên Web. Felt và cộng sự (2017) phân tích mức độ áp dụng HTTPS từ cả góc nhìn người dùng và nhà phát triển, cho thấy HTTPS đã trở thành tiêu chuẩn nền tảng để giảm nguy cơ nghe lén, can thiệp nội dung và giả mạo kết nối. Điều này củng cố lập luận rằng HTTPS không chỉ cần thiết cho trang đăng nhập hoặc thanh toán, mà còn quan trọng với toàn bộ website, bao gồm bài viết, hình ảnh, tài nguyên tĩnh, cookie và dữ liệu phiên truy cập.

Google đã nhiều lần xác nhận HTTPS là một ranking signal. Dù trọng số không lớn như nội dung hay liên kết, nhưng trong bối cảnh cạnh tranh gay gắt, HTTPS thường đóng vai trò như một yếu tố “phân hạng” khi các website có chất lượng nội dung tương đương. Đặc biệt, với các truy vấn nhạy cảm (YMYL – Your Money Your Life) liên quan đến sức khỏe, tài chính, pháp lý, hệ thống xếp hạng có xu hướng ưu tiên các website đáp ứng chuẩn bảo mật tối thiểu, trong đó HTTPS là yêu cầu cơ bản. Việc thiếu HTTPS trong các lĩnh vực này có thể khiến website bị giảm độ ưu tiên, ngay cả khi nội dung tương đối tốt. Để diễn đạt chính xác về mặt SEO, cần nhấn mạnh rằng HTTPS là một tín hiệu xếp hạng chính thức nhưng có trọng số nhẹ, không phải yếu tố quyết định thứ hạng độc lập. Google từng công bố rằng HTTPS được sử dụng như một tín hiệu trong thuật toán xếp hạng, nhưng ở giai đoạn công bố ban đầu, tín hiệu này chỉ ảnh hưởng đến một tỷ lệ nhỏ truy vấn và có trọng số thấp hơn nhiều so với nội dung chất lượng cao (Google Search Central, 2014). Vì vậy, HTTPS nên được hiểu là nền tảng tin cậy kỹ thuật, giúp website đáp ứng tiêu chuẩn bảo mật tối thiểu, đồng thời hỗ trợ gián tiếp cho trải nghiệm người dùng, tỷ lệ tương tác và độ tin cậy thương hiệu.

Trình duyệt hiện đại như Chrome, Firefox, Edge tích hợp chặt chẽ với hệ thống chứng chỉ số (CA – Certificate Authority) và danh sách chứng chỉ tin cậy. Khi website sử dụng chứng chỉ hợp lệ, chuỗi chứng chỉ (certificate chain) được xác minh đầy đủ, trình duyệt hiển thị biểu tượng ổ khóa và trạng thái kết nối an toàn. Ngược lại, chứng chỉ hết hạn, tự ký (self-signed) hoặc không khớp tên miền sẽ kích hoạt cảnh báo. Các bot tìm kiếm cũng dựa trên những tín hiệu này để đánh giá độ ổn định và tính toàn vẹn của kết nối. Một website thường xuyên gặp lỗi chứng chỉ, lỗi chuyển hướng HTTPS hoặc mixed content có thể bị giảm tần suất crawl, ảnh hưởng đến tốc độ index và cập nhật nội dung. Cần phân biệt rõ giữa kết nối an toàn và website đáng tin tuyệt đối. Nghiên cứu về nhận thức của người dùng đối với biểu tượng ổ khóa cho thấy nhiều người thường hiểu ổ khóa như một tín hiệu website “đáng tin”, trong khi về mặt kỹ thuật, biểu tượng này chủ yếu cho biết kết nối đã được mã hóa và chứng chỉ hợp lệ (von Zezschwitz et al., 2022). Vì vậy, khi phân tích HTTPS trong SEO, nên viết rằng HTTPS giúp tăng cảm giác an toàn và giảm nghi ngờ ban đầu, nhưng không đồng nghĩa website chắc chắn có nội dung chính xác, doanh nghiệp uy tín hoặc không có rủi ro lừa đảo.

Về mặt crawl và index, HTTPS ổn định giúp bot tìm kiếm thu thập dữ liệu nhất quán hơn. Khi toàn bộ website được chuẩn hóa sang HTTPS với cấu trúc redirect 301 rõ ràng, canonical chính xác, bot sẽ không phải xử lý nhiều phiên bản URL trùng lặp (HTTP/HTTPS, www/non-www). Điều này giảm nguy cơ phân tán tín hiệu xếp hạng (link equity dilution) và giúp công cụ tìm kiếm hiểu rõ đâu là phiên bản chuẩn (canonical version). Một website chuẩn SEO nhưng vẫn dùng HTTP hoặc cấu hình HTTPS nửa vời (chỉ một số trang) thường bị xem là chưa hoàn thiện về mặt kỹ thuật, làm suy yếu tổng thể tín hiệu SEO.

Đối với website doanh nghiệp, việc không triển khai HTTPS hoặc triển khai sai (chứng chỉ lỗi, cảnh báo bảo mật) có thể bị xem là dấu hiệu thiếu chuyên nghiệp, thiếu quy trình quản trị hạ tầng. Trong các ngành cạnh tranh cao như tài chính, y tế, giáo dục, thương mại điện tử, B2B, việc thiếu HTTPS gần như đi ngược lại kỳ vọng tối thiểu của người dùng và thuật toán. Từ góc độ EEAT, HTTPS là một phần quan trọng của Trustworthiness – độ tin cậy kỹ thuật, bổ trợ cho các yếu tố khác như thông tin doanh nghiệp minh bạch, chính sách bảo mật rõ ràng, nội dung được kiểm chứng.

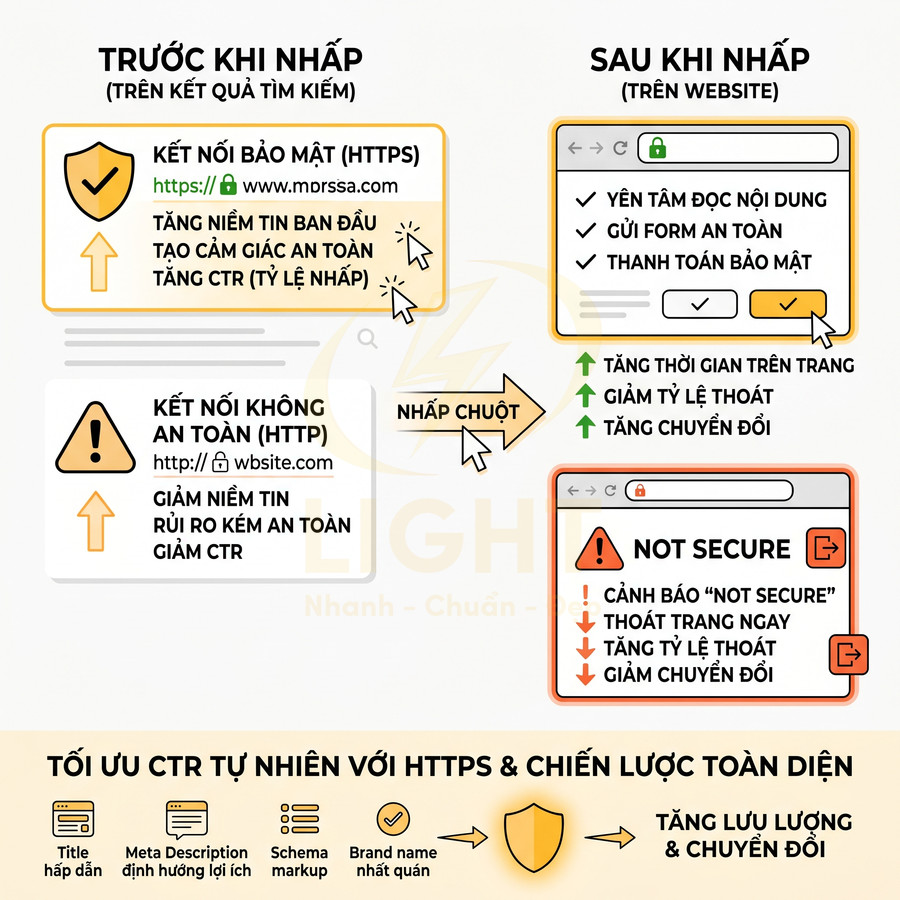

Kết nối bảo mật giúp tăng niềm tin khi người dùng nhấp từ kết quả tìm kiếm

Khi người dùng xem một trang kết quả tìm kiếm, họ đánh giá nhanh dựa trên tiêu đề, mô tả, URL và các tín hiệu trực quan khác. Sự xuất hiện của tiền tố https:// trong URL, đặc biệt trên thiết bị di động, thường tạo cảm giác an toàn hơn so với http://, nhất là với các truy vấn liên quan đến:

- Mua hàng, thanh toán, đặt chỗ

- Đăng ký nhận tư vấn, báo giá, demo

- Tải tài liệu, phần mềm, tài nguyên số

- Gửi thông tin cá nhân hoặc dữ liệu nhạy cảm

Niềm tin ban đầu này tác động trực tiếp đến tỷ lệ nhấp (CTR) – một chỉ số quan trọng trong SEO hành vi. Khi hai kết quả có tiêu đề, mô tả và vị trí tương đương, người dùng thường ưu tiên nhấp vào website có HTTPS vì cảm giác “an toàn hơn” và “chính thống hơn”. Trong nhiều chiến dịch SEO, chỉ cần cải thiện CTR vài phần trăm đã có thể tạo ra khác biệt lớn về lưu lượng truy cập tự nhiên và số phiên có khả năng chuyển đổi.

Trải nghiệm sau khi nhấp cũng là yếu tố then chốt. Khi truy cập website HTTP, nhiều trình duyệt hiển thị cảnh báo “Not Secure” hoặc “Kết nối không an toàn” ngay trên thanh địa chỉ, đôi khi kèm theo biểu tượng cảnh báo màu đỏ. Đối với người dùng phổ thông, đây là một tín hiệu rủi ro mạnh, khiến họ dễ thoát trang ngay lập tức, đặc biệt nếu trang yêu cầu điền form hoặc đăng nhập. Ngược lại, biểu tượng ổ khóa trên website HTTPS tạo cảm giác yên tâm hơn khi đọc nội dung, cuộn trang, nhấp vào liên kết nội bộ, hoặc thực hiện các hành động sâu hơn trong phễu chuyển đổi.

Sự yên tâm này góp phần giảm tỷ lệ thoát (bounce rate), tăng thời gian trên trang (time on page) và số trang mỗi phiên (pages/session). Dù các chỉ số này không phải là tín hiệu xếp hạng trực tiếp, nhưng chúng phản ánh mức độ hài lòng và tương tác của người dùng, từ đó gián tiếp hỗ trợ SEO. Một website có HTTPS, nội dung tốt, tốc độ tải ổn định thường tạo ra “vòng lặp tích cực”: người dùng ở lại lâu hơn, tương tác nhiều hơn, gửi tín hiệu tốt hơn cho công cụ tìm kiếm.

Trong các chiến dịch SEO nhắm đến từ khóa có giá trị chuyển đổi cao, tối ưu CTR từ kết quả tìm kiếm là ưu tiên chiến lược. HTTPS không phải là yếu tố duy nhất, nhưng là một thành phần dễ triển khai, chi phí thấp so với lợi ích mang lại. Khi kết hợp với:

- Tiêu đề (title) tối ưu, rõ ràng, chứa từ khóa chính

- Mô tả (meta description) hấp dẫn, định hướng lợi ích

- Schema markup phù hợp (Product, FAQ, HowTo, Organization…)

- Brand name nhất quán, dễ nhận diện

HTTPS góp phần tạo nên một kết quả tìm kiếm vừa đáng tin vừa thu hút, giúp tăng lưu lượng truy cập tự nhiên mà không cần tăng ngân sách quảng cáo. Đặc biệt với các thương hiệu mới, việc xuất hiện trên SERP với URL HTTPS giúp rút ngắn thời gian xây dựng niềm tin ban đầu với người dùng.

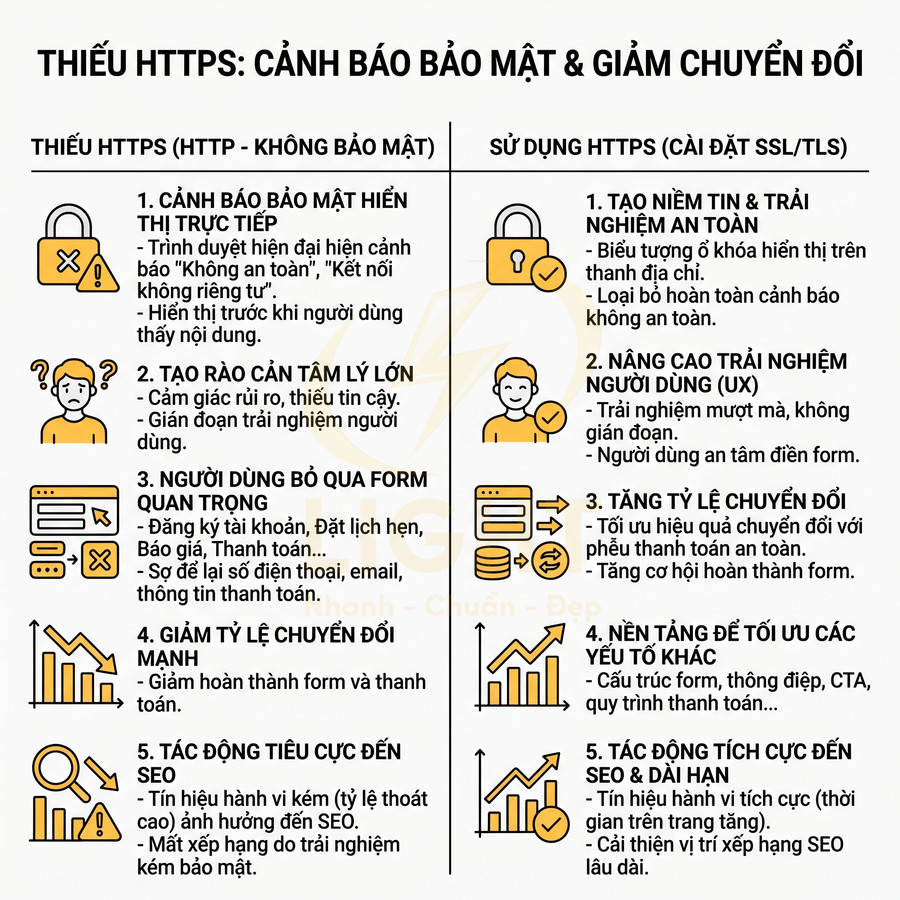

Trang không có HTTPS dễ bị cảnh báo không an toàn và giảm tỷ lệ chuyển đổi

Trình duyệt hiện đại không chỉ “thưởng” cho website HTTPS bằng biểu tượng ổ khóa mà còn chủ động “phạt” website HTTP bằng các cảnh báo rõ ràng. Khi người dùng truy cập một trang HTTP có biểu mẫu nhập liệu (form đăng ký, đăng nhập, thanh toán), trình duyệt có thể hiển thị cảnh báo toàn màn hình như “Your connection is not private” hoặc thông báo ngay trên thanh địa chỉ “Trang này không an toàn”. Những cảnh báo này thường xuất hiện trước khi người dùng nhìn thấy nội dung, làm gián đoạn trải nghiệm và tạo cảm giác rủi ro cao. Cảnh báo bảo mật của trình duyệt có thể tác động mạnh đến quyết định tiếp tục truy cập của người dùng, đặc biệt khi họ chuẩn bị gửi dữ liệu cá nhân, đăng nhập hoặc thanh toán. Amrutkar, Traynor và van Oorschot (2012) chỉ ra rằng các chỉ báo bảo mật trên trình duyệt ảnh hưởng đến cách người dùng nhận biết rủi ro khi truy cập website. Trong bối cảnh website doanh nghiệp, thông báo như “Not Secure” hoặc “Your connection is not private” có thể làm người dùng nghi ngờ năng lực kỹ thuật và mức độ chuyên nghiệp của thương hiệu. Vì vậy, HTTPS không chỉ là yêu cầu bảo mật, mà còn là yếu tố giảm ma sát tâm lý trong phễu chuyển đổi.

Đối với người dùng phổ thông, đặc biệt là trên thiết bị di động, cảnh báo bảo mật là một “rào chắn tâm lý” mạnh. Nhiều người sẽ quay lại kết quả tìm kiếm và chọn một website khác, ngay cả khi họ rất quan tâm đến nội dung hoặc ưu đãi được hứa hẹn. Điều này làm giảm mạnh tỷ lệ chuyển đổi trên các trang quan trọng như:

- Trang đăng ký tài khoản, đăng ký nhận tư vấn

- Trang báo giá, đặt lịch hẹn, đặt dịch vụ

- Trang thanh toán, nhập thông tin thẻ, ví điện tử

- Trang tải tài liệu yêu cầu để lại thông tin

Ngay cả khi người dùng bỏ qua cảnh báo và tiếp tục truy cập, dòng chữ “Not Secure” trên thanh địa chỉ vẫn tạo cảm giác thiếu tin cậy. Trong bối cảnh người dùng ngày càng quan tâm đến bảo mật dữ liệu cá nhân, việc yêu cầu họ để lại số điện thoại, email, thông tin doanh nghiệp trên một website không có HTTPS là một rào cản lớn. Chỉ cần một yếu tố gây nghi ngờ nhỏ – như cảnh báo bảo mật, giao diện cũ kỹ, logo mờ – cũng đủ làm giảm tỷ lệ hoàn thành form hoặc thanh toán, dù nội dung và ưu đãi có hấp dẫn đến đâu.

Về mặt SEO, tỷ lệ chuyển đổi thấp không chỉ ảnh hưởng trực tiếp đến doanh thu mà còn tác động gián tiếp đến hiệu quả chiến dịch. Khi người dùng liên tục thoát trang ở bước điền form hoặc thanh toán, các tín hiệu hành vi gửi về công cụ tìm kiếm cho thấy trang không đáp ứng kỳ vọng hoặc không đủ đáng tin để hoàn tất hành động. Trong dài hạn, điều này có thể khiến trang mất dần vị trí cho các đối thủ có trải nghiệm an toàn hơn, dù nội dung tương đương.

Việc triển khai HTTPS giúp loại bỏ một trong những rào cản tâm lý lớn nhất trong phễu chuyển đổi. Khi người dùng không còn bị cảnh báo bảo mật, đội ngũ marketing và UX có thể tập trung tối ưu các yếu tố khác như:

- Cấu trúc form (số trường, thứ tự, nhãn)

- Thông điệp thuyết phục, bằng chứng xã hội (social proof)

- Thiết kế nút kêu gọi hành động (CTA)

- Quy trình thanh toán, chính sách hoàn tiền, bảo mật dữ liệu

Từ đó, HTTPS đóng vai trò như một “nền tảng kỹ thuật” giúp các tối ưu về nội dung và trải nghiệm phát huy tối đa hiệu quả, thay vì bị triệt tiêu bởi những cảnh báo bảo mật ngay từ bước đầu.

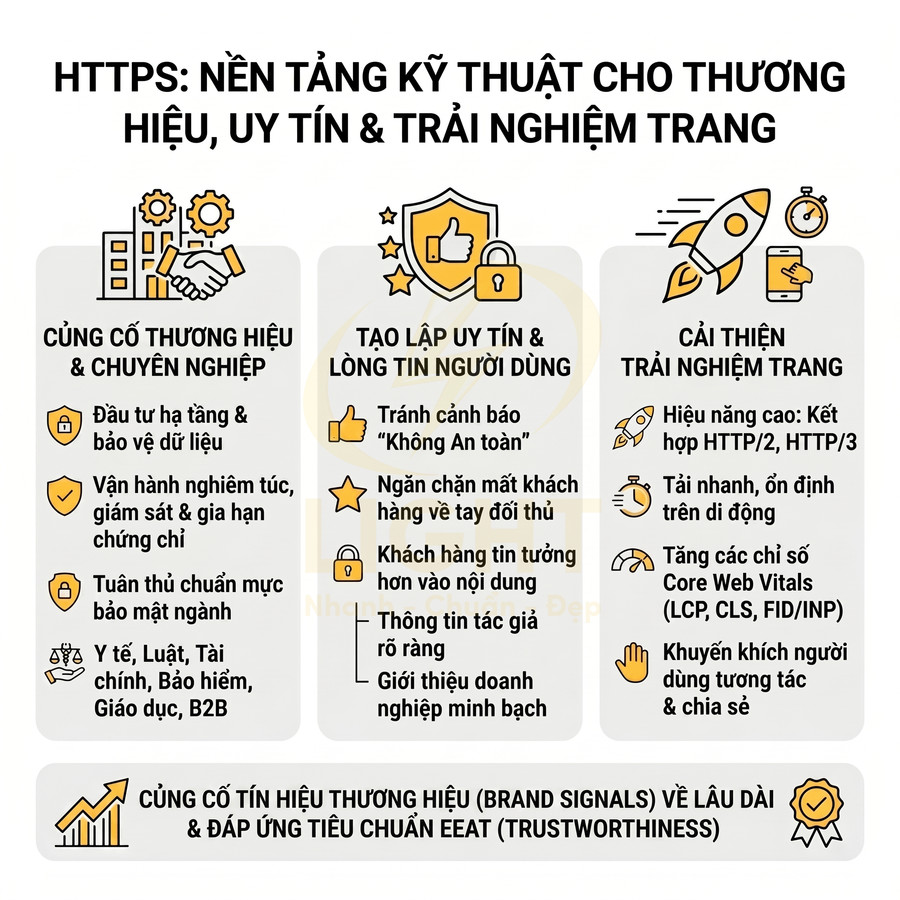

HTTPS hỗ trợ củng cố tín hiệu thương hiệu, uy tín và trải nghiệm trang

Đối với website doanh nghiệp, thương hiệu được phản ánh không chỉ qua nội dung, thiết kế hay chiến dịch marketing, mà còn qua các chi tiết kỹ thuật thể hiện mức độ chuyên nghiệp và cam kết với người dùng. Một website có HTTPS ổn định, không cảnh báo bảo mật, không lỗi chứng chỉ, không mixed content cho thấy doanh nghiệp:

- Đầu tư nghiêm túc vào hạ tầng và bảo vệ dữ liệu khách hàng

- Có quy trình vận hành, giám sát và gia hạn chứng chỉ rõ ràng

- Tuân thủ các chuẩn mực bảo mật tối thiểu trong ngành

Điều này đặc biệt quan trọng trong các ngành đòi hỏi mức độ tin cậy cao như y tế, luật, tài chính, bảo hiểm, giáo dục, B2B. Khách hàng trong các lĩnh vực này thường có hành trình ra quyết định dài, tìm hiểu kỹ lưỡng, so sánh nhiều nhà cung cấp. Một lỗi bảo mật nhỏ hoặc cảnh báo “Not Secure” có thể làm suy giảm đáng kể ấn tượng về uy tín, khiến họ chuyển sang đối thủ khác dù nội dung tư vấn hoặc sản phẩm tương đương.

HTTPS cũng góp phần cải thiện trải nghiệm trang theo nhiều khía cạnh. Khi kết hợp với các giao thức hiện đại như HTTP/2, HTTP/3, kết nối bảo mật không còn là gánh nặng hiệu năng như trước đây. Ngược lại, nhờ cơ chế multiplexing, header compression, server push (HTTP/2) hoặc cải thiện độ trễ (HTTP/3 trên nền QUIC), website có thể tải nhanh hơn, ổn định hơn, đặc biệt trên mạng di động không ổn định. Tốc độ tải và độ ổn định kết nối là các thành phần quan trọng trong Core Web Vitals như LCP (Largest Contentful Paint), FID/INP (tương tác), CLS (ổn định bố cục), ảnh hưởng trực tiếp đến đánh giá trải nghiệm trang của Google.

Một website vừa an toàn vừa nhanh tạo ấn tượng tích cực, khuyến khích người dùng quay lại, lưu trang, chia sẻ cho người khác. Về lâu dài, điều này củng cố tín hiệu thương hiệu (brand signals) trong mắt cả người dùng lẫn công cụ tìm kiếm. Khi người dùng thường xuyên tìm kiếm thương hiệu kèm từ khóa, nhấp vào kết quả HTTPS của doanh nghiệp, ở lại lâu và tương tác nhiều, hệ thống xếp hạng có thêm bằng chứng về mức độ liên quan và uy tín của website.

Từ góc độ EEAT, HTTPS là một phần của Trustworthiness và cũng liên quan đến Experience. Người dùng có xu hướng tin tưởng hơn vào nội dung được cung cấp qua một kết nối an toàn, đặc biệt khi nội dung liên quan đến sức khỏe, tài chính, pháp lý hoặc các quyết định quan trọng. Khi kết hợp với:

- Thông tin tác giả rõ ràng, chuyên môn được chứng thực

- Trang giới thiệu doanh nghiệp minh bạch, có địa chỉ, thông tin liên hệ

- Chính sách bảo mật, điều khoản sử dụng chi tiết

- Đánh giá, chứng thực từ khách hàng, đối tác, tổ chức uy tín

HTTPS giúp hoàn thiện bức tranh về một website đáng tin cậy, có trách nhiệm với dữ liệu người dùng và nghiêm túc trong vận hành. Về mặt chiến lược SEO tổng thể, đây là một trong những “nền tảng kỹ thuật” bắt buộc phải đạt chuẩn trước khi đầu tư sâu vào nội dung, liên kết và các hoạt động tối ưu nâng cao.

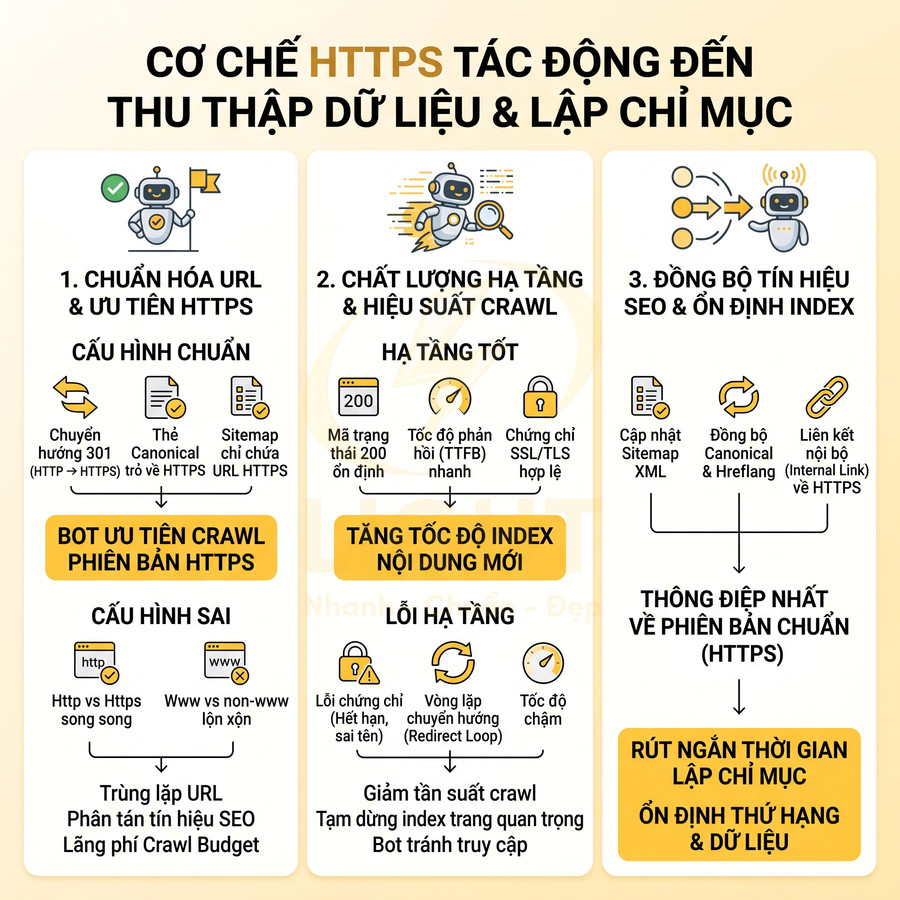

Cơ chế HTTPS tác động đến khả năng thu thập dữ liệu và lập chỉ mục

HTTPS tác động trực tiếp đến cách bot thu thập và lập chỉ mục thông qua ba trục chính: chuẩn hóa URL, chất lượng hạ tầng và tính nhất quán tín hiệu SEO. Khi HTTP và HTTPS cùng tồn tại, bot sẽ ưu tiên phiên bản bảo mật nếu hệ thống chuyển hướng 301, thẻ canonical, sitemap và hreflang đồng quy về HTTPS, giúp tránh phân tán tín hiệu và tối ưu crawl budget. Ngược lại, chuyển hướng sai hoặc thiếu quy tắc giữa HTTP/HTTPS, www/non-www dễ tạo trùng lặp URL, khiến bot index nhầm bản không bảo mật và làm rối dữ liệu đo lường. Việc đồng bộ HTTPS với sitemap, canonical và liên kết nội bộ giúp bot nhận thông điệp rõ ràng về phiên bản chuẩn, rút ngắn thời gian index. Cuối cùng, lỗi chứng chỉ SSL/TLS có thể khiến bot giảm crawl hoặc tạm dừng truy cập, đặc biệt nguy hiểm với các trang mang lại doanh thu.

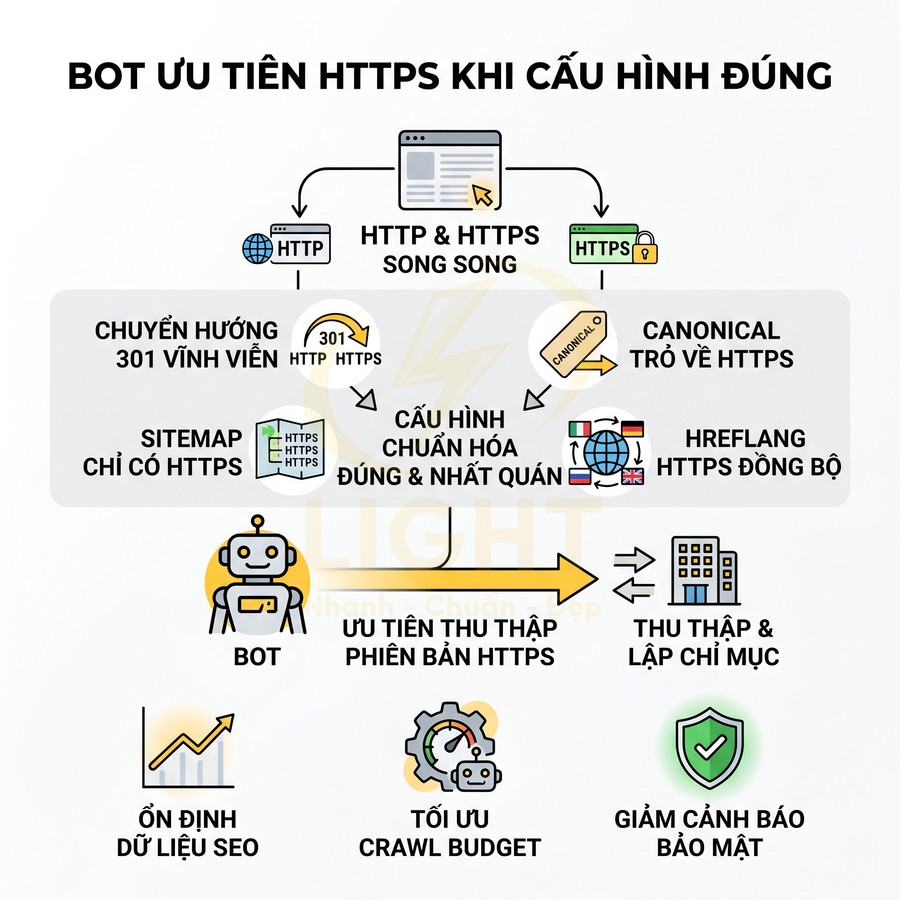

Bot ưu tiên thu thập phiên bản HTTPS khi cấu hình chuẩn hóa đúng

Khi website tồn tại song song cả HTTP và HTTPS, công cụ tìm kiếm phải giải quyết hai bài toán kỹ thuật: (1) xác định phiên bản chuẩn để lập chỉ mục, và (2) tối ưu hóa tài nguyên crawl sao cho không lãng phí vào các URL dư thừa. Trong bối cảnh đó, HTTPS thường được ưu tiên nếu toàn bộ hệ thống tín hiệu chuẩn hóa được cấu hình đúng và nhất quán.

Về mặt kỹ thuật, bot sẽ đánh giá tập hợp tín hiệu chuẩn hóa xoay quanh HTTPS, bao gồm:

- Chuyển hướng 301 vĩnh viễn từ mọi URL HTTP sang URL HTTPS tương ứng (cùng path, cùng query string).

- Thẻ rel="canonical" trên trang HTTP và HTTPS đều trỏ về phiên bản URL HTTPS chuẩn.

- Sitemap XML chỉ liệt kê URL HTTPS, không trộn lẫn HTTP.

- Các thẻ hreflang (nếu có) cũng sử dụng URL HTTPS đồng bộ giữa các phiên bản ngôn ngữ/quốc gia.

Khi các tín hiệu này đồng quy về HTTPS, bot sẽ coi HTTPS là bản chính (preferred version) và ưu tiên thu thập, lập chỉ mục nội dung dưới dạng URL bảo mật. Điều này giúp:

- Tránh phân tán tín hiệu xếp hạng (link equity, tín hiệu hành vi, dữ liệu tương tác) giữa nhiều phiên bản URL.

- Giảm nguy cơ index nhầm phiên bản HTTP không bảo mật, vốn có thể làm giảm CTR do cảnh báo bảo mật trên trình duyệt.

- Ổn định dữ liệu phân tích SEO vì mọi chỉ số được gom về một tập URL thống nhất.

Trong quá trình crawl, bot không chỉ kiểm tra nội dung mà còn đánh giá chất lượng hạ tầng HTTPS. Một cấu hình tốt thường có các đặc điểm:

- Mã trạng thái HTTP 200 ổn định cho các URL quan trọng (trang chủ, danh mục, landing page, trang sản phẩm/dịch vụ).

- Chuyển hướng 301 rõ ràng từ HTTP sang HTTPS, không có chuỗi chuyển hướng dài (HTTP → HTTPS → HTTPS khác) và không tạo vòng lặp.

- Không xuất hiện lỗi 4xx/5xx bất thường sau khi chuyển sang HTTPS, đặc biệt trên các URL đã có thứ hạng.

- Thời gian phản hồi (TTFB) của HTTPS không chậm hơn đáng kể so với HTTP cũ, nhờ tối ưu TLS handshake, HTTP/2, cache, CDN.

Khi các yếu tố này được đảm bảo, bot có thể thu thập dữ liệu hiệu quả hơn, giảm crawl lãng phí vào các URL chuyển hướng hoặc URL HTTP cũ. Ngược lại, nếu cấu hình HTTPS kém (chuyển hướng sai, lỗi chứng chỉ, tốc độ chậm), bot có thể:

- Giảm tần suất crawl trên một số đường dẫn.

- Tiếp tục crawl HTTP vì coi HTTPS là không ổn định.

- Trì hoãn việc cập nhật index cho các trang mới hoặc vừa thay đổi nội dung.

Đối với các website lớn, ưu tiên thu thập phiên bản HTTPS còn gắn chặt với tối ưu crawl budget. Khi bot phải xử lý hàng loạt URL HTTP cũ, chuỗi chuyển hướng phức tạp hoặc lỗi SSL, một phần đáng kể ngân sách crawl sẽ bị tiêu hao mà không mang lại thêm nội dung mới. Chuẩn hóa toàn bộ cấu trúc sang HTTPS giúp:

- Tập trung crawl vào các URL cuối cùng (final destination) thay vì các bước trung gian.

- Tăng tốc độ phát hiện và index nội dung mới, sản phẩm mới, bài viết mới.

- Giảm nguy cơ bỏ sót các trang sâu trong cấu trúc site do ngân sách crawl bị “đốt” ở tầng redirect.

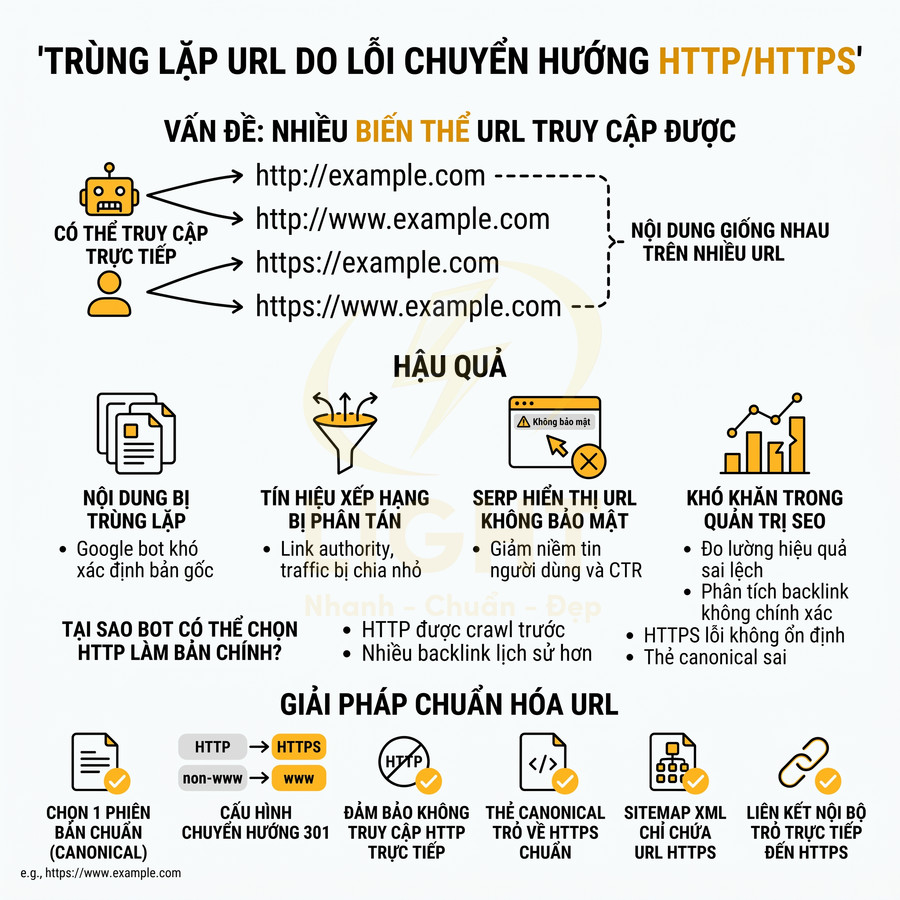

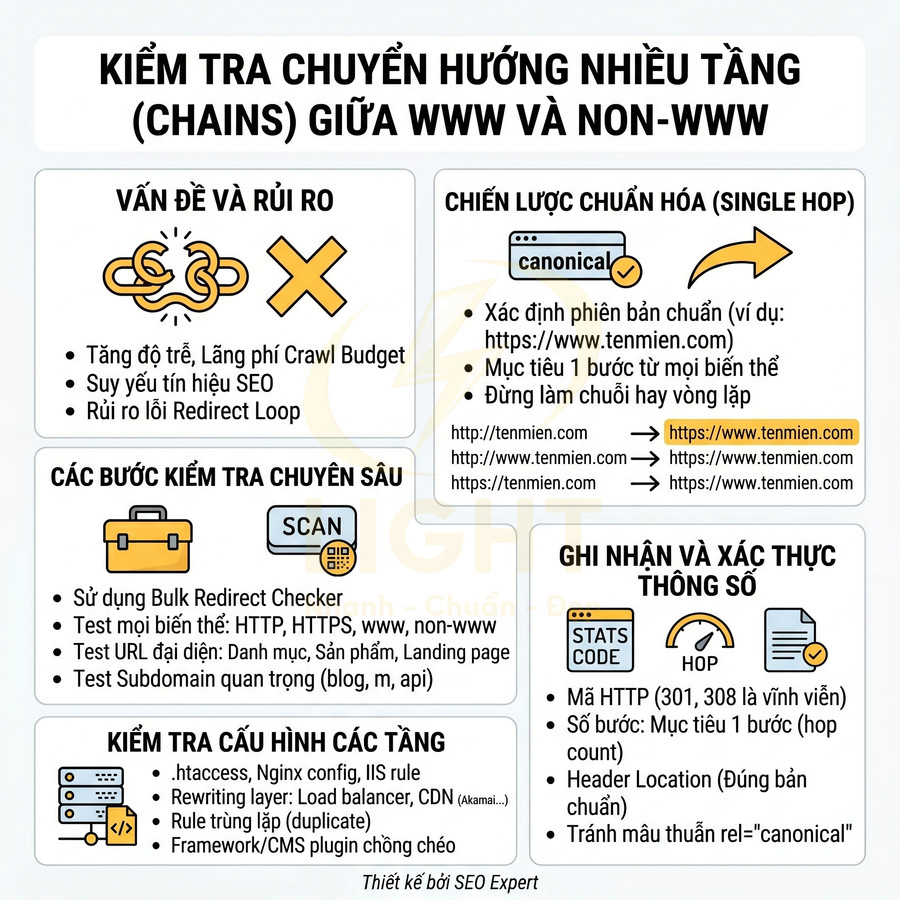

Sai chuyển hướng giữa HTTP và HTTPS dễ gây trùng lặp URL

Một lỗi kỹ thuật thường gặp khi chuyển sang HTTPS là cấu hình chuyển hướng không nhất quán giữa HTTP/HTTPS và giữa phiên bản có www/không www. Khi không có quy tắc 301 rõ ràng, cùng một nội dung có thể tồn tại dưới nhiều URL khác nhau:

- http://example.com

- http://www.example.com

- https://example.com

- https://www.example.com

Nếu bot có thể truy cập trực tiếp vào nhiều biến thể mà không bị chuyển hướng hợp lệ, hệ quả là:

- Nội dung bị coi là trùng lặp (duplicate content) trên nhiều URL.

- Tín hiệu xếp hạng (backlink, tín hiệu tương tác, dữ liệu lịch sử) bị chia nhỏ giữa các phiên bản.

- Khó xác định phiên bản chuẩn để hiển thị trên SERP, đặc biệt khi canonical và redirect mâu thuẫn.

Trong một số trường hợp, nếu không có tín hiệu chuẩn hóa rõ ràng, bot có thể tự động chọn phiên bản HTTP làm bản chính chỉ vì:

- HTTP được crawl trước và có nhiều backlink lịch sử hơn.

- HTTPS trả về lỗi không ổn định (5xx, lỗi chứng chỉ, redirect loop).

- Canonical trên HTTPS lại trỏ nhầm về HTTP hoặc về một URL khác.

Điều này dẫn đến việc SERP hiển thị URL không bảo mật, làm giảm niềm tin của người dùng và CTR, đặc biệt trong các ngành tài chính, thương mại điện tử, y tế. Về mặt quản trị SEO, trùng lặp URL còn gây khó khăn trong:

- Đo lường hiệu quả trang: impression, click, CTR, chuyển đổi bị phân tán.

- Phân tích backlink: cùng một domain nhưng nhiều biến thể URL khác nhau, khó đánh giá chính xác authority.

- Triển khai A/B testing hoặc theo dõi chiến dịch khi dữ liệu bị chia nhỏ.

Để tránh tình trạng này, cần một chiến lược chuẩn hóa URL chặt chẽ xoay quanh HTTPS:

- Chọn một phiên bản duy nhất (ví dụ: https://www.example.com) làm bản chuẩn.

- Thiết lập chuyển hướng 301 từ:

- HTTP → HTTPS.

- non-www → www (hoặc ngược lại, tùy chiến lược).

- Đảm bảo không tồn tại bất kỳ URL HTTP nào có thể truy cập trực tiếp mà không bị redirect.

- Thẻ canonical trên mọi trang trỏ về đúng phiên bản HTTPS chuẩn đã chọn.

- Sitemap XML chỉ chứa URL HTTPS của phiên bản chuẩn, không trộn lẫn www/non-www.

- Các liên kết nội bộ (menu, footer, breadcrumb, nội dung) trỏ trực tiếp đến HTTPS, tránh tạo thêm bước redirect.

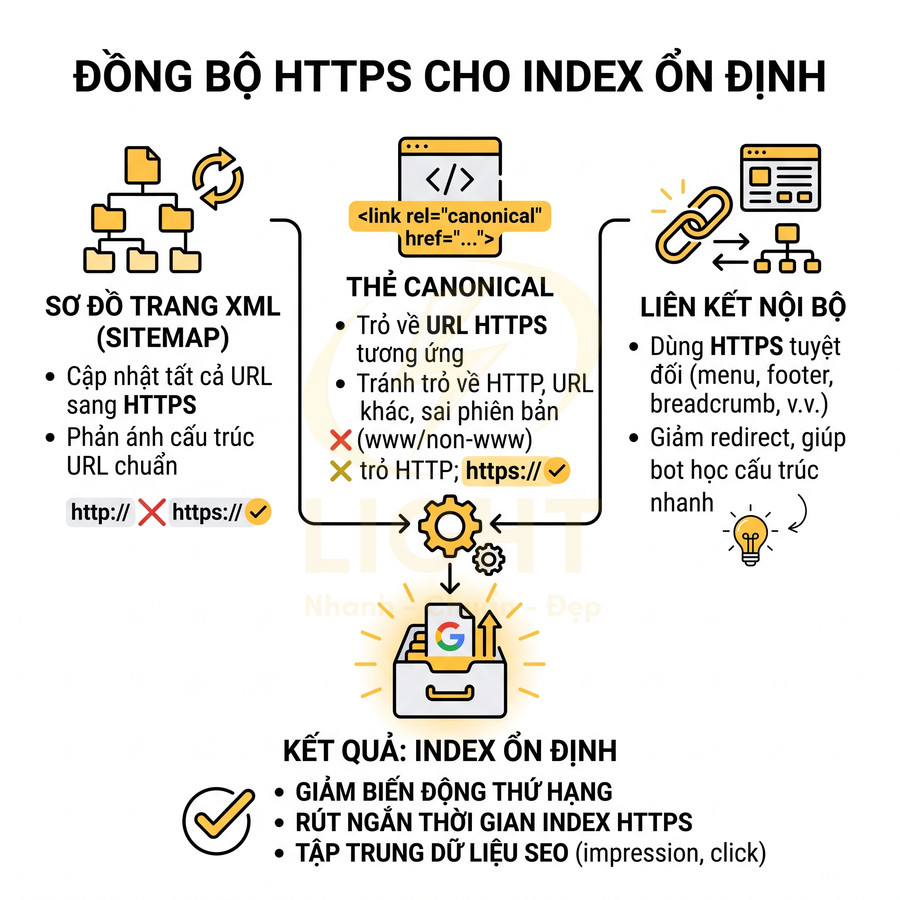

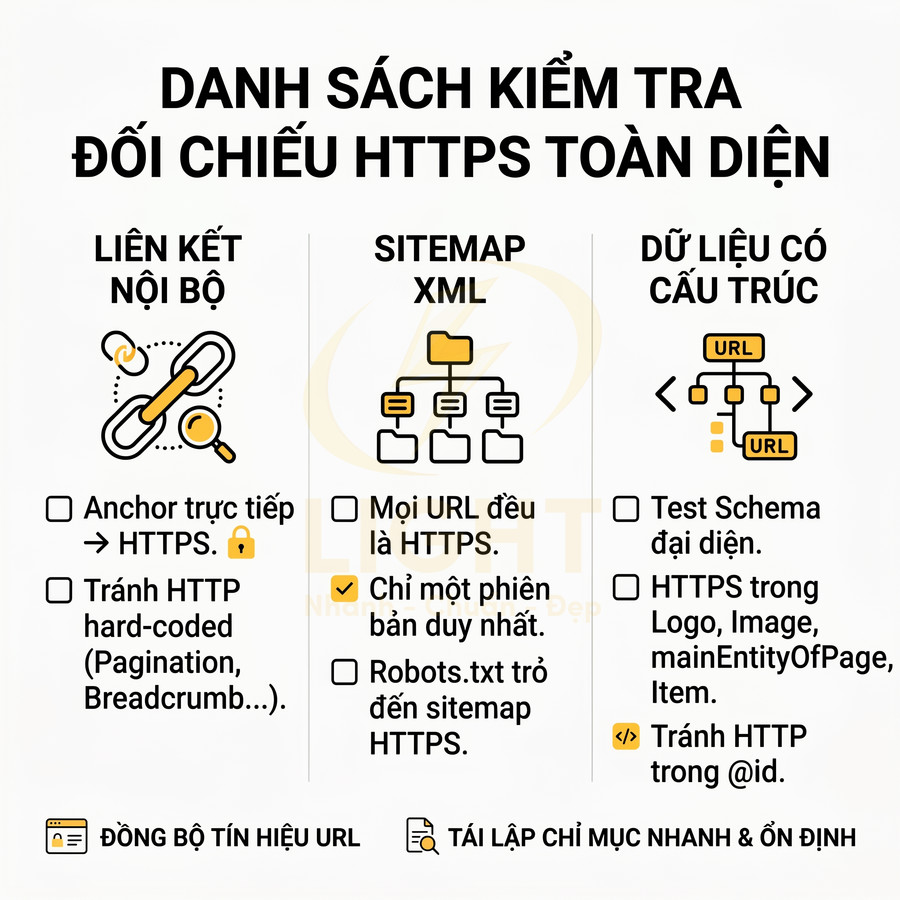

HTTPS đồng bộ với sơ đồ trang, thẻ chuẩn hóa và liên kết nội bộ giúp index ổn định

Sau khi bật HTTPS, nhiều website chỉ tập trung vào cài chứng chỉ và cấu hình redirect mà bỏ quên các lớp tín hiệu SEO khác. Khi sitemap XML vẫn chứa HTTP, canonical vẫn trỏ về HTTP, hoặc liên kết nội bộ dùng HTTP, bot sẽ nhận được một “ma trận” tín hiệu mâu thuẫn. Hệ quả có thể là:

- Index chậm phiên bản HTTPS, trong khi HTTP vẫn tiếp tục được crawl và hiển thị.

- Index sai phiên bản (HTTP thay vì HTTPS, hoặc www thay vì non-www).

- Mất một phần tín hiệu xếp hạng tích lũy do bot coi đó là URL mới, không phải kế thừa từ URL cũ.

Để đảm bảo index ổn định, cần đồng bộ ba lớp quan trọng:

- Sitemap XML: phải được cập nhật toàn bộ sang HTTPS, phản ánh chính xác cấu trúc URL hiện tại. Sau khi cập nhật, cần gửi lại sitemap trong công cụ quản trị tìm kiếm để kích hoạt quá trình tái crawl.

- Thẻ canonical: trên từng trang, canonical phải trỏ về URL HTTPS tương ứng, tuyệt đối tránh:

- Canonical trỏ về HTTP trong khi trang đang phục vụ HTTPS.

- Canonical trỏ về một URL khác path hoặc khác tham số không cần thiết.

- Canonical tự tham chiếu sai phiên bản (ví dụ: non-www trong khi chuẩn là www).

- Liên kết nội bộ: mọi link trong menu, footer, breadcrumb, module liên quan, anchor trong nội dung, link pagination, link filter/sort… nên dùng HTTPS tuyệt đối để:

- Giảm số lượng redirect không cần thiết.

- Giúp bot nhanh chóng “học” cấu trúc HTTPS mới.

- Tránh tạo ra các đường dẫn HTTP “mồ côi” vẫn còn được crawl.

Khi ba lớp này đồng bộ, bot nhận được một thông điệp nhất quán: phiên bản HTTPS là bản chính thức, đáng tin cậy và cần được ưu tiên index. Điều này giúp:

- Giảm biến động thứ hạng trong giai đoạn chuyển đổi giao thức.

- Rút ngắn thời gian để toàn bộ tập URL HTTPS được index đầy đủ.

- Đảm bảo dữ liệu SEO (impression, click, vị trí trung bình) tập trung về một phiên bản URL duy nhất, dễ phân tích và tối ưu.

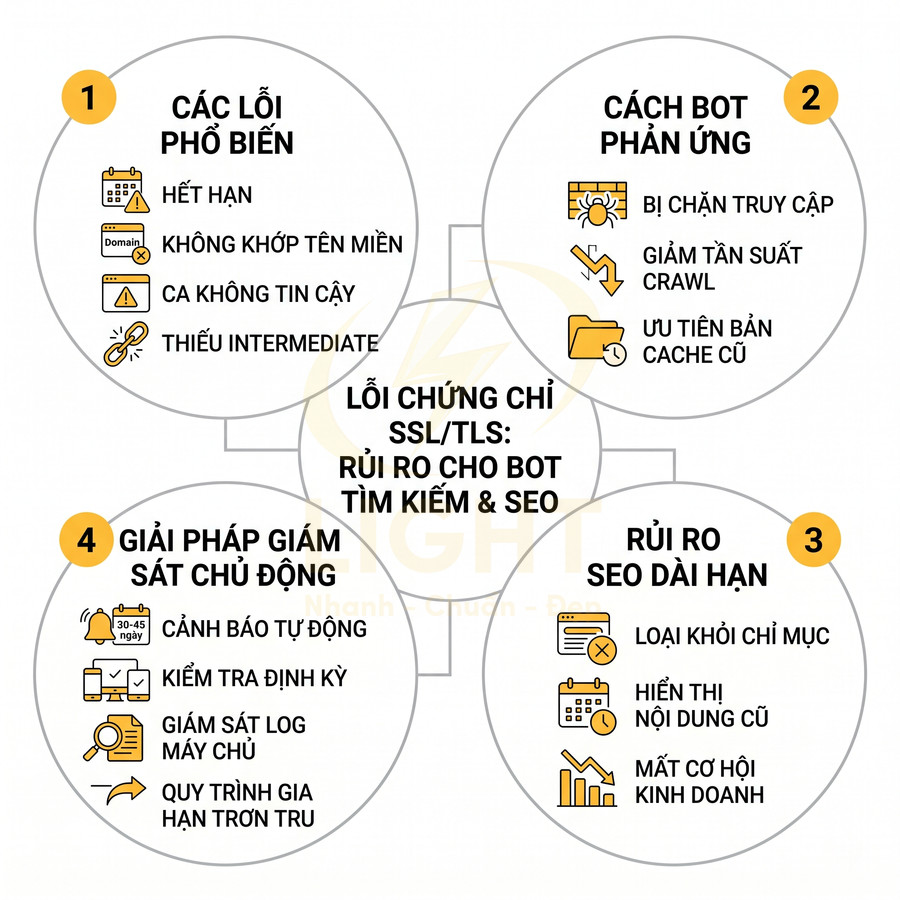

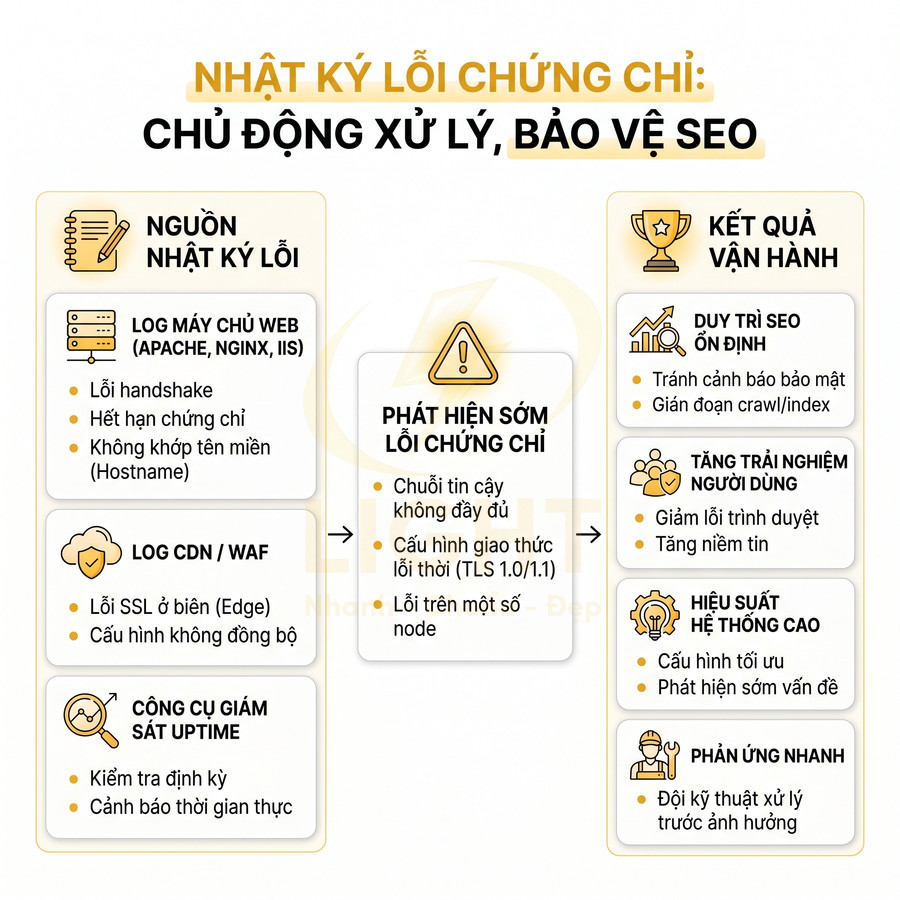

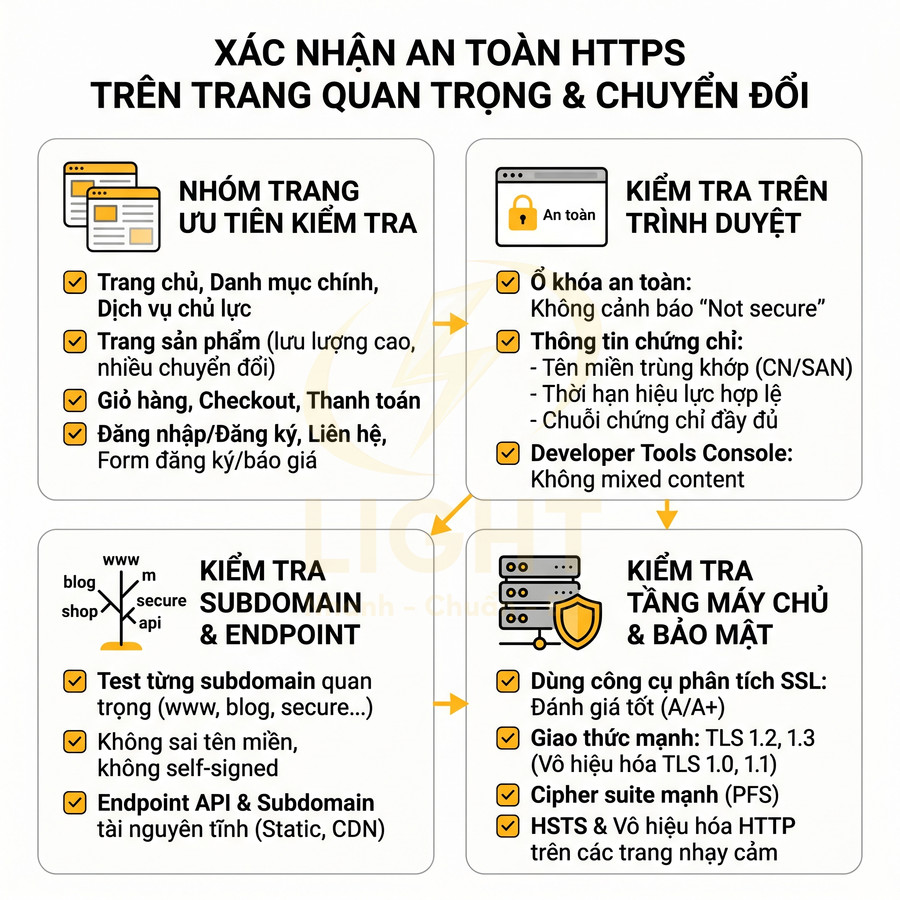

Lỗi chứng chỉ bảo mật có thể làm bot dừng truy cập trang quan trọng

Lỗi chứng chỉ SSL/TLS không chỉ là vấn đề trải nghiệm người dùng mà còn là tín hiệu tiêu cực trực tiếp đối với bot tìm kiếm. Các lỗi phổ biến gồm:

- Chứng chỉ hết hạn (expired certificate).

- Chứng chỉ không khớp tên miền (hostname mismatch, ví dụ chứng chỉ cấp cho example.com nhưng truy cập www.example.com).

- Chứng chỉ do CA không tin cậy cấp, hoặc bị trình duyệt đánh dấu là không an toàn.

- Chuỗi chứng chỉ (certificate chain) không đầy đủ, thiếu intermediate certificate.

Việc triển khai HTTPS không đúng chuẩn có thể tạo ra rủi ro lớn hơn so với việc chỉ “cài SSL cho có”. Simoiu, Nguyen và Durumeric (2021) cho thấy cấu hình HTTPS an toàn là một nhiệm vụ phức tạp, trong đó lỗi chứng chỉ, cấu hình giao thức lỗi thời hoặc thiết lập cipher suite yếu đều có thể làm giảm mức độ bảo mật thực tế. Với SEO, điều này có nghĩa là website cần đảm bảo chứng chỉ còn hạn, hostname khớp với tên miền, chuỗi chứng chỉ đầy đủ, TLS được cấu hình hiện đại và quy trình gia hạn ổn định. Một lỗi chứng chỉ kéo dài có thể làm gián đoạn truy cập của người dùng, ảnh hưởng crawl và làm suy giảm độ tin cậy tổng thể.

Khi gặp lỗi nghiêm trọng, bot có thể:

- Không thể truy cập nội dung vì kết nối bị chặn ở tầng TLS.

- Giảm tần suất crawl trên toàn domain hoặc trên một nhóm URL nhất định.

- Tạm thời ưu tiên sử dụng bản cache cũ trong index thay vì nội dung mới.

Nếu lỗi chứng chỉ kéo dài, rủi ro tăng lên đáng kể:

- Một số URL có thể bị loại khỏi chỉ mục tạm thời do bot coi là không thể truy cập ổn định.

- Kết quả tìm kiếm có thể hiển thị nội dung cũ, không phản ánh giá, tồn kho, chương trình khuyến mãi hiện tại.

- Website thương mại điện tử hoặc dịch vụ theo mùa có thể mất cơ hội kinh doanh trong giai đoạn cao điểm vì trang chủ, trang danh mục, trang landing không được crawl và cập nhật.

Để giảm thiểu rủi ro, cần xây dựng cơ chế giám sát chứng chỉ chủ động, bao gồm:

- Cảnh báo tự động trước khi chứng chỉ hết hạn (ví dụ 30–45 ngày), gửi tới đội kỹ thuật và quản trị.

- Kiểm tra định kỳ tính hợp lệ của chứng chỉ trên nhiều trình duyệt, hệ điều hành và thiết bị để phát hiện vấn đề tương thích.

- Giám sát log máy chủ để phát hiện lỗi handshake, lỗi chain, lỗi SNI, từ đó xử lý sớm trước khi ảnh hưởng đến bot.

- Đảm bảo quy trình gia hạn và triển khai chứng chỉ mới không gây downtime hoặc xung đột cấu hình.

Khi phát hiện lỗi SSL, ưu tiên xử lý phải đặt vào các trang:

- Có lưu lượng cao (trang chủ, danh mục chính, trang blog quan trọng).

- Có vai trò chuyển đổi (checkout, form đăng ký, landing page chiến dịch).

- Đang nắm giữ nhiều từ khóa top và mang lại doanh thu lớn.

Việc chủ động kiểm soát chứng chỉ và hạ tầng HTTPS không chỉ bảo vệ trải nghiệm người dùng mà còn đảm bảo quá trình thu thập dữ liệu và lập chỉ mục diễn ra liên tục, hạn chế tối đa nguy cơ gián đoạn hoặc tụt giảm thứ hạng do các sự cố bảo mật có thể tránh được.

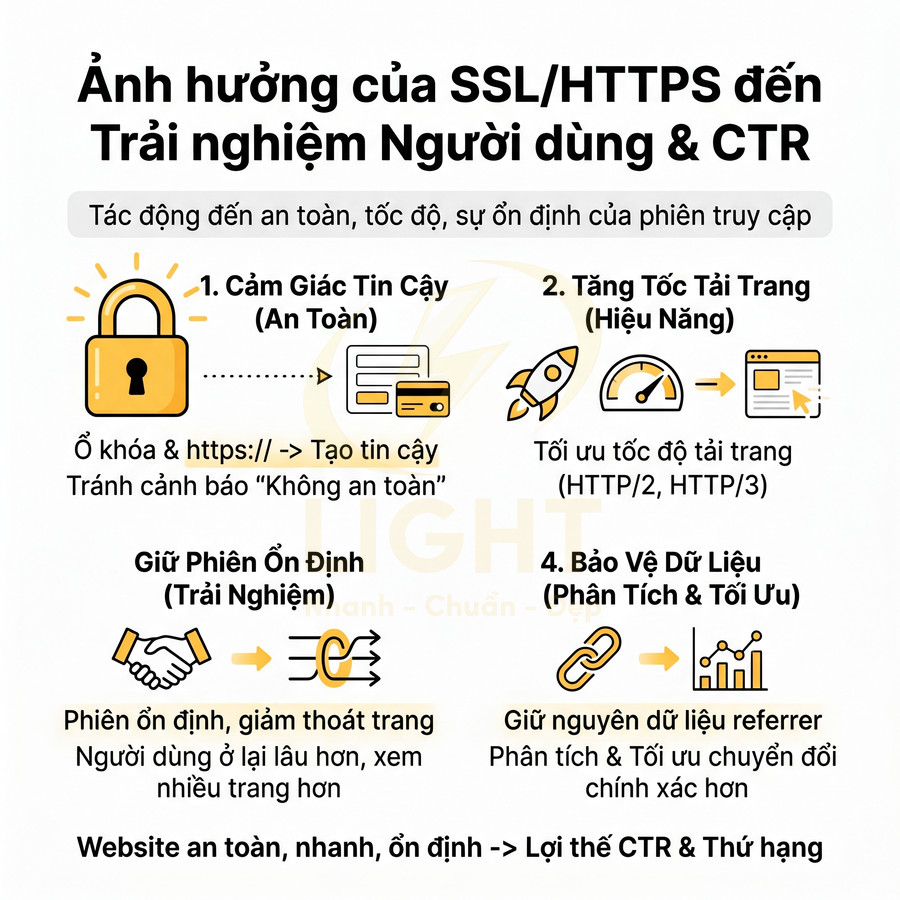

Ảnh hưởng của SSL/HTTPS đến trải nghiệm người dùng và tỷ lệ nhấp từ tìm kiếm

SSL/HTTPS tác động trực tiếp đến cảm nhận an toàn, tốc độ và sự ổn định của phiên truy cập, từ đó ảnh hưởng mạnh đến hành vi người dùng và tỷ lệ nhấp từ kết quả tìm kiếm. Biểu tượng ổ khóa và tiền tố https:// tạo cảm giác tin cậy khi nhập dữ liệu nhạy cảm, đặc biệt trên các trang form, thanh toán, báo giá và liên hệ – nơi quyết định chuyển đổi diễn ra. Khi toàn bộ tài nguyên được chuẩn hóa sang HTTPS, website tránh được cảnh báo “Không an toàn”, lỗi nội dung hỗn hợp và gián đoạn trải nghiệm, giúp người dùng ở lại lâu hơn, xem nhiều trang hơn và hoàn thành trọn vẹn hành trình.

Song song, HTTPS cho phép tận dụng HTTP/2, HTTP/3 để tăng tốc tải trang, đồng thời bảo vệ và giữ nguyên dữ liệu referrer, giúp phân tích hành vi, đo lường SEO và tối ưu chuyển đổi chính xác hơn. Trong môi trường cạnh tranh, một website an toàn, nhanh, ổn định sẽ có lợi thế rõ rệt về CTR, thứ hạng và hiệu quả kinh doanh.

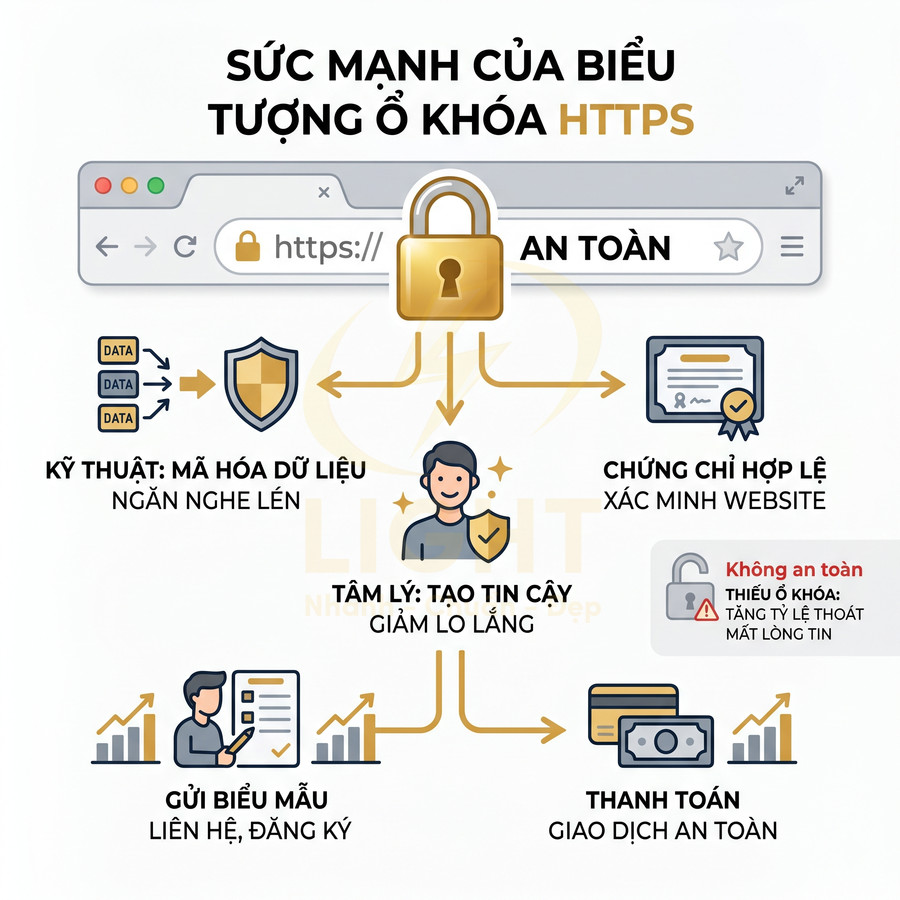

Biểu tượng ổ khóa tăng cảm giác an toàn trước khi gửi biểu mẫu hoặc thanh toán

Biểu tượng ổ khóa trên thanh địa chỉ trình duyệt là một trong những tín hiệu trực quan mạnh nhất về mức độ an toàn của website trong mắt người dùng phổ thông lẫn người dùng có hiểu biết kỹ thuật. Ở tầng kỹ thuật, ổ khóa thể hiện rằng kết nối đang sử dụng giao thức HTTPS với chứng chỉ số hợp lệ, dữ liệu được mã hóa bằng TLS, hạn chế nguy cơ bị nghe lén (eavesdropping) hoặc chỉnh sửa trên đường truyền (man-in-the-middle). Ở tầng tâm lý, đây là “điểm neo” giúp người dùng nhanh chóng đánh giá xem họ có thể yên tâm nhập thông tin nhạy cảm hay không.

Khi chuẩn bị điền các trường như họ tên, email, số điện thoại, thông tin công ty, hoặc đặc biệt là thông tin thẻ thanh toán, người dùng thường có thói quen kiểm tra: thanh địa chỉ có hiển thị https:// và ổ khóa hay không, chứng chỉ có bị báo lỗi hay không. Nếu trình duyệt hiển thị cảnh báo “Not secure” hoặc màu đỏ, tỷ lệ người dùng dừng thao tác, đóng tab hoặc quay lại trang kết quả tìm kiếm tăng lên rõ rệt. Ngược lại, khi ổ khóa hiển thị bình thường, người dùng có xu hướng tiếp tục quy trình, giảm “friction” trong bước nhập form.

Đối với các trang có biểu mẫu quan trọng như trang liên hệ, trang đăng ký hội thảo, trang tải tài liệu chuyên sâu (whitepaper, ebook), trang đăng ký dùng thử phần mềm, hoặc trang thanh toán, việc thiếu HTTPS gần như là một rào cản trực tiếp đối với chuyển đổi. Nhiều trình duyệt hiện đại còn chủ động gắn nhãn “Không an toàn” cho form nhập mật khẩu hoặc thông tin thanh toán trên HTTP, khiến người dùng cảm thấy rủi ro tăng cao. Điều này làm giảm mạnh tỷ lệ hoàn thành form, dù nội dung và ưu đãi trên trang có hấp dẫn đến đâu.

Các chiến dịch truyền thông về an toàn thông tin, các vụ rò rỉ dữ liệu lớn, cùng với việc trình duyệt liên tục nhắc nhở về bảo mật đã khiến người dùng ngày càng “nhạy” với các tín hiệu an toàn. Họ hình thành thói quen chỉ tin tưởng các website có ổ khóa, đặc biệt trong các giao dịch tài chính, đăng ký dịch vụ dài hạn, hoặc chia sẻ dữ liệu cá nhân quan trọng. Khi website đáp ứng được kỳ vọng này, người dùng có xu hướng tập trung vào nội dung, lợi ích và đề xuất giá trị thay vì lo lắng về rủi ro bảo mật nền tảng.

Trong bối cảnh cạnh tranh, một website triển khai HTTPS đầy đủ không chỉ đáp ứng yêu cầu tối thiểu về bảo mật mà còn tạo lợi thế tâm lý so với các đối thủ chưa triển khai hoặc triển khai không đồng nhất (chỉ một số trang có HTTPS). Khi người dùng so sánh nhiều nhà cung cấp dịch vụ hoặc sản phẩm, yếu tố an toàn kết nối trở thành một tiêu chí ngầm, đặc biệt khi các yếu tố khác như giá, tính năng, thương hiệu khá tương đồng.

Điều này đặc biệt đúng với các ngành xử lý dữ liệu nhạy cảm:

- Dịch vụ tư vấn pháp lý, kế toán, kiểm toán – nơi thông tin trao đổi có thể liên quan đến hợp đồng, tài chính, tranh chấp.

- Dịch vụ y tế, khám chữa bệnh từ xa, tư vấn tâm lý – liên quan đến dữ liệu sức khỏe, hồ sơ bệnh án.

- Đào tạo trực tuyến, nền tảng LMS – lưu trữ dữ liệu học viên, kết quả học tập, thông tin thanh toán.

- Giải pháp phần mềm doanh nghiệp (SaaS B2B) – xử lý dữ liệu nội bộ, quy trình vận hành, số liệu kinh doanh.

Trong các ngành này, chỉ một dấu hiệu thiếu an toàn nhỏ (ví dụ: cảnh báo chứng chỉ hết hạn, nội dung hỗn hợp) cũng có thể khiến người dùng nghi ngờ năng lực kỹ thuật và mức độ chuyên nghiệp của doanh nghiệp, từ đó ảnh hưởng trực tiếp đến quyết định gửi form hoặc ký hợp đồng.

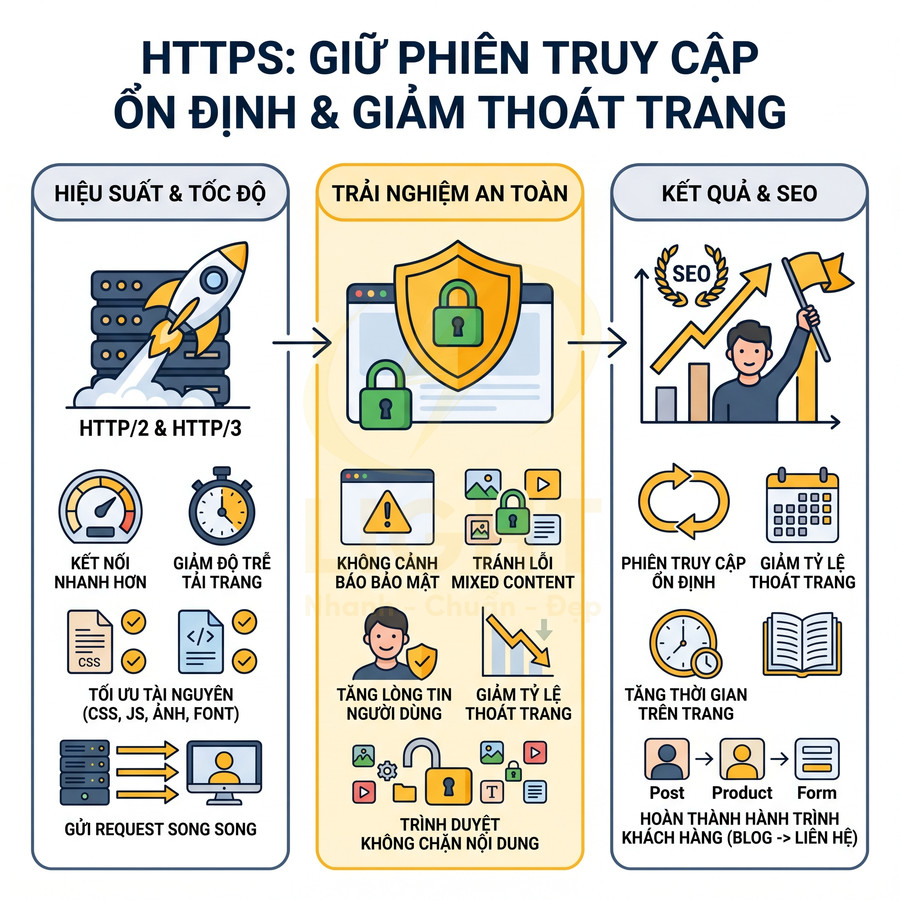

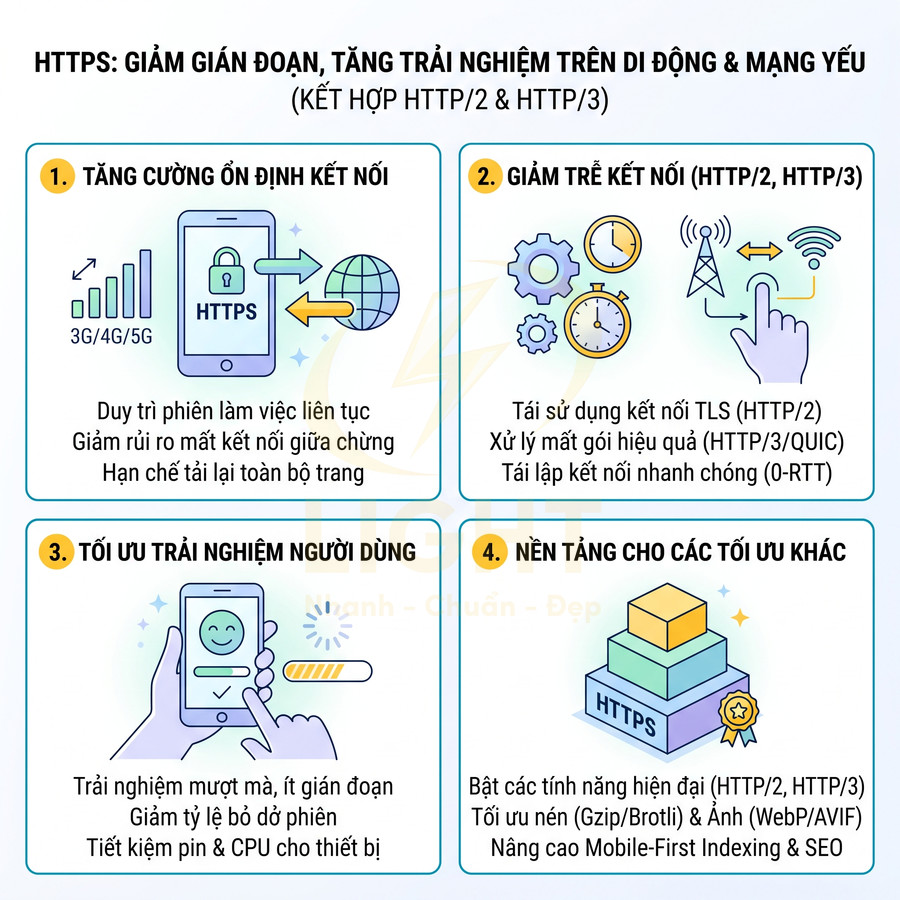

Website HTTPS giúp giữ phiên truy cập ổn định và giảm thoát trang

HTTPS ngày nay gắn liền với các thế hệ giao thức truyền tải mới như HTTP/2 và HTTP/3. Khi máy chủ được cấu hình đúng, website HTTPS có thể tận dụng các tính năng như multiplexing (gửi nhiều request song song trên một kết nối), header compression (giảm kích thước header), server push (chủ động gửi tài nguyên cần thiết), và tối ưu bắt tay kết nối (handshake). Những cải tiến này giúp giảm độ trễ, tăng tốc độ tải trang, đặc biệt hữu ích cho các website nhiều tài nguyên tĩnh như CSS, JS, hình ảnh, font.

Tốc độ tải nhanh hơn tác động trực tiếp đến tỷ lệ thoát trang (bounce rate) và thời gian trên trang. Người dùng trên thiết bị di động, mạng 3G/4G yếu hoặc Wi-Fi công cộng rất nhạy cảm với thời gian chờ. Chỉ cần trang chậm thêm 1–2 giây, họ có thể quay lại SERP và chọn kết quả khác. Khi HTTPS kết hợp với tối ưu hiệu năng (nén, cache, CDN, tối ưu ảnh), website không chỉ an toàn hơn mà còn mượt hơn, giữ chân người dùng lâu hơn trong mỗi phiên truy cập.

Phiên truy cập ổn định còn liên quan đến việc tránh các cảnh báo bảo mật và lỗi nội dung hỗn hợp (mixed content). Mixed content xảy ra khi trang HTTPS vẫn tải một số tài nguyên (ảnh, script, iframe) qua HTTP. Trình duyệt hiện đại có xu hướng chặn hoặc cảnh báo mạnh với các tài nguyên này, dẫn đến:

- Giao diện bị vỡ, thiếu hình ảnh, thiếu CSS hoặc chức năng JS không hoạt động.

- Hiển thị cảnh báo “Trang này không hoàn toàn an toàn”, làm giảm niềm tin.

- Tăng khả năng người dùng rời trang vì trải nghiệm bị gián đoạn.

Khi toàn bộ tài nguyên được chuẩn hóa sang HTTPS, người dùng không bị gián đoạn bởi các thông báo “Trang này không an toàn” hoặc lỗi tải tài nguyên. Họ có xu hướng ở lại lâu hơn, xem nhiều trang hơn, cuộn sâu hơn và tương tác với các thành phần như video, form, chatbot. Những hành vi này gửi tín hiệu tích cực đến công cụ tìm kiếm rằng website đáp ứng tốt nhu cầu người dùng, hỗ trợ duy trì và cải thiện thứ hạng cho các từ khóa mục tiêu.

Đối với các chiến dịch SEO tập trung vào nội dung dài, bài viết chuyên sâu, hoặc hành trình khách hàng nhiều bước (từ bài blog → trang giải pháp → trang case study → trang liên hệ), sự ổn định của phiên truy cập là yếu tố then chốt. Một kết nối HTTPS được tối ưu giúp giảm nguy cơ:

- Mất phiên do lỗi bảo mật, hết hạn chứng chỉ, hoặc redirect vòng lặp giữa HTTP và HTTPS.

- Ngắt quãng khi chuyển giữa các subdomain chưa đồng bộ chứng chỉ.

- Người dùng bị “bật ra” vì trình duyệt chặn nội dung không an toàn.

Khi các rủi ro này được loại bỏ, người dùng có thể hoàn thành toàn bộ hành trình từ tìm kiếm, đọc nội dung, so sánh giải pháp, đến liên hệ hoặc mua hàng mà không gặp trở ngại kỹ thuật. Điều này không chỉ cải thiện trải nghiệm mà còn giúp dữ liệu hành vi trong công cụ phân tích phản ánh chính xác hơn, tránh các phiên bị cắt ngắn bất thường do lỗi bảo mật.

Trang dịch vụ, trang báo giá và trang liên hệ cần HTTPS để tăng chuyển đổi

Trong cấu trúc website doanh nghiệp, các trang dịch vụ, trang báo giá và trang liên hệ thường là điểm chốt chuyển đổi quan trọng nhất. Đây là nơi người dùng chuyển từ trạng thái “tìm hiểu” sang “hành động”: để lại thông tin, yêu cầu tư vấn, gửi yêu cầu báo giá, đăng ký demo hoặc đặt lịch hẹn. Mọi rào cản ở các trang này đều có tác động trực tiếp đến doanh thu và số lượng lead.

Nếu các trang chuyển đổi không được bảo vệ bằng HTTPS, khả năng người dùng dừng lại ở bước cuối cùng là rất cao, dù trước đó họ đã có ấn tượng tốt với nội dung, thương hiệu và đề xuất giá trị. Trình duyệt có thể hiển thị cảnh báo khi form chứa trường mật khẩu, trường thanh toán hoặc khi người dùng chuẩn bị gửi dữ liệu qua HTTP. Đối với người dùng doanh nghiệp, những cảnh báo này không chỉ gây khó chịu mà còn đặt dấu hỏi về mức độ chuyên nghiệp và tuân thủ bảo mật của nhà cung cấp.

Việc triển khai HTTPS cho toàn bộ website là lý tưởng, nhưng trong một số trường hợp lịch sử hoặc kỹ thuật (hệ thống cũ, tích hợp bên thứ ba, hạ tầng phức tạp), quá trình chuyển đổi có thể phải diễn ra từng phần. Trong bối cảnh đó, các trang chuyển đổi cần được ưu tiên hàng đầu:

- Trang dịch vụ/giải pháp chính – nơi người dùng quyết định có phù hợp với nhu cầu hay không.

- Trang báo giá, yêu cầu proposal – nơi người dùng chia sẻ thông tin dự án, ngân sách, thời gian.

- Trang liên hệ, đặt lịch hẹn, đăng ký demo – nơi thu thập dữ liệu liên hệ cốt lõi.

Khi người dùng thấy ổ khóa trên các trang này, họ cảm nhận được sự tôn trọng của doanh nghiệp đối với dữ liệu cá nhân và thông tin kinh doanh của họ. Điều này đặc biệt quan trọng trong các ngành B2B, nơi form có thể bao gồm:

- Thông tin nội bộ về quy mô đội ngũ, quy trình, hệ thống đang sử dụng.

- Nhu cầu dự án chi tiết, lộ trình triển khai, các vấn đề nhạy cảm cần giải quyết.

- Ngân sách dự kiến, mô hình hợp tác, thời hạn hợp đồng mong muốn.

Từ góc độ SEO, các trang dịch vụ và trang báo giá thường là đích đến của nhiều từ khóa có ý định mua cao (transactional hoặc commercial investigation). Nếu tỷ lệ chuyển đổi trên các trang này thấp do thiếu HTTPS hoặc cảnh báo bảo mật, hiệu quả của toàn bộ chiến dịch SEO sẽ bị suy giảm: traffic vẫn tăng nhưng lead và doanh thu không tương xứng.

Khi các trang này được bảo mật tốt, tối ưu nội dung, cấu trúc thông tin rõ ràng, CTA nổi bật và form thân thiện, mỗi lượt truy cập từ tìm kiếm tự nhiên có thể mang lại giá trị kinh doanh cao hơn. Điều này giúp tăng ROI cho hoạt động SEO, đồng thời tạo cơ sở dữ liệu lead chất lượng để nuôi dưỡng trong các chiến dịch marketing automation hoặc sales pipeline.

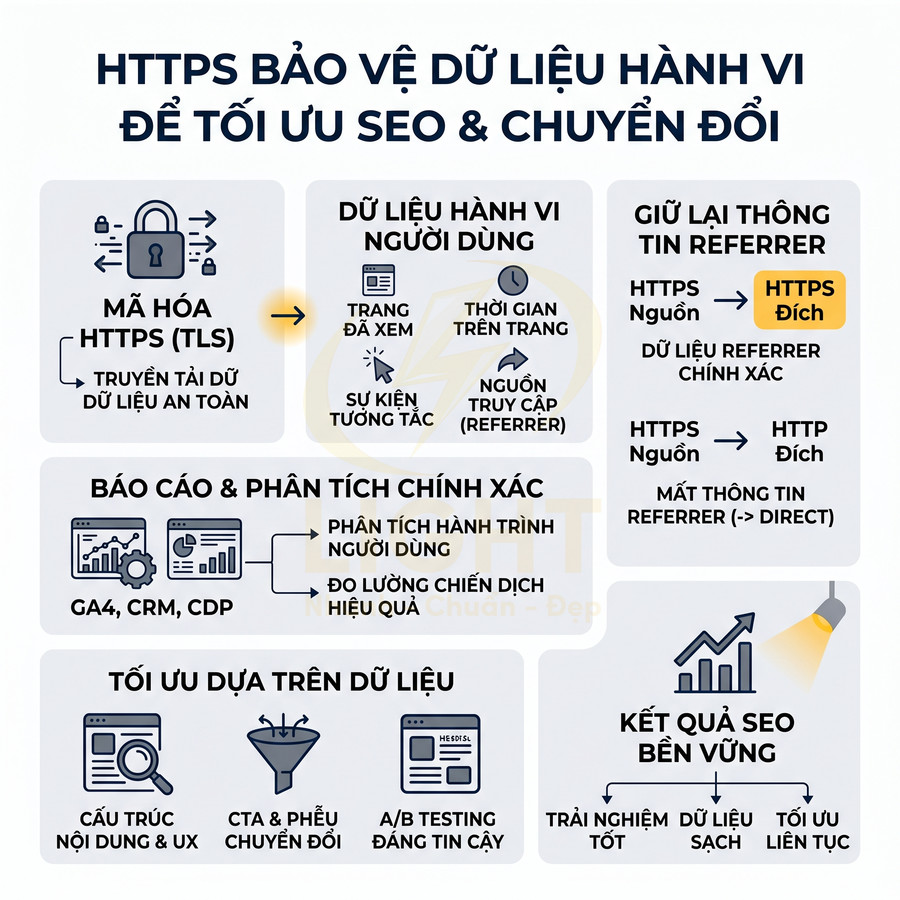

HTTPS hỗ trợ bảo vệ dữ liệu hành vi phục vụ tối ưu SEO và chuyển đổi

Dữ liệu hành vi người dùng như trang đã xem, thời gian trên trang, đường dẫn chuyển đổi, sự kiện tương tác (click, scroll, video view), và nguồn truy cập là nền tảng để tối ưu SEO và trải nghiệm người dùng. Khi website sử dụng HTTPS, dữ liệu này được truyền tải an toàn hơn giữa trình duyệt, máy chủ và các công cụ phân tích như Google Analytics, hệ thống CRM, CDP hoặc nền tảng marketing automation. Lớp mã hóa TLS giúp giảm nguy cơ dữ liệu bị can thiệp, bị đọc trộm hoặc bị chặn bởi các cơ chế bảo mật trung gian trên mạng công cộng.

HTTPS cũng giúp duy trì tính toàn vẹn của dữ liệu giới thiệu (referrer). Về mặt kỹ thuật, khi người dùng chuyển từ một website HTTPS sang một website HTTP, thông tin referrer thường bị loại bỏ vì lý do bảo mật, khiến lượt truy cập được ghi nhận là “direct” thay vì “referral” hoặc “organic”. Điều này làm sai lệch báo cáo, khiến việc đánh giá hiệu quả kênh SEO, chiến dịch content hoặc backlink trở nên khó chính xác.

Khi cả website nguồn và website đích đều dùng HTTPS, thông tin referrer được giữ lại tốt hơn. Điều này cho phép:

- Phân tích chính xác hơn hành trình người dùng từ SERP, website đối tác, social, email.

- Đo lường đúng hiệu quả từng nhóm từ khóa, từng landing page, từng chiến dịch.

- Xây dựng mô hình attribution sát thực tế hơn, tránh “thổi phồng” traffic direct.

Với dữ liệu hành vi đáng tin cậy, đội ngũ SEO và marketing có thể đưa ra quyết định tối ưu chính xác hơn: điều chỉnh cấu trúc nội dung theo hành vi cuộn trang, cải thiện internal link theo luồng di chuyển thực tế, tối ưu CTA theo điểm rơi chú ý, hoặc tinh chỉnh phễu chuyển đổi dựa trên bước nào người dùng rời bỏ nhiều nhất. Các thử nghiệm A/B trên landing page, form, headline cũng trở nên đáng tin cậy hơn khi dữ liệu không bị nhiễu bởi lỗi mất referrer hoặc phiên bị cắt do cảnh báo bảo mật.

HTTPS không trực tiếp “đẩy” thứ hạng chỉ bằng việc mã hóa, nhưng gián tiếp tạo điều kiện để:

- Cải thiện trải nghiệm người dùng (tốc độ, ổn định, cảm giác an toàn).

- Thu thập dữ liệu hành vi đầy đủ, chính xác, ít bị mất mát.

- Thực hiện các tối ưu liên tục dựa trên dữ liệu, thay vì phỏng đoán.

Trong dài hạn, sự kết hợp giữa trải nghiệm tốt, dữ liệu sạch và quy trình tối ưu dựa trên phân tích sẽ giúp website duy trì thứ hạng ổn định, tăng tỷ lệ nhấp (CTR) từ kết quả tìm kiếm, và nâng cao hiệu quả chuyển đổi trên toàn bộ phễu marketing.

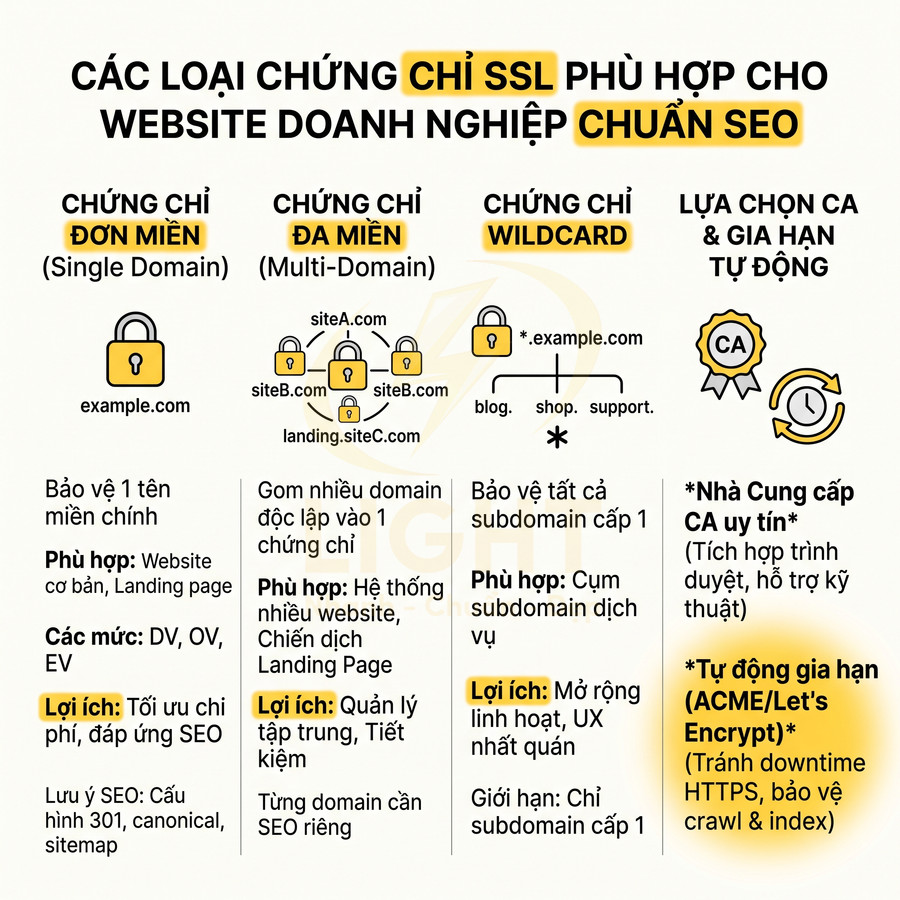

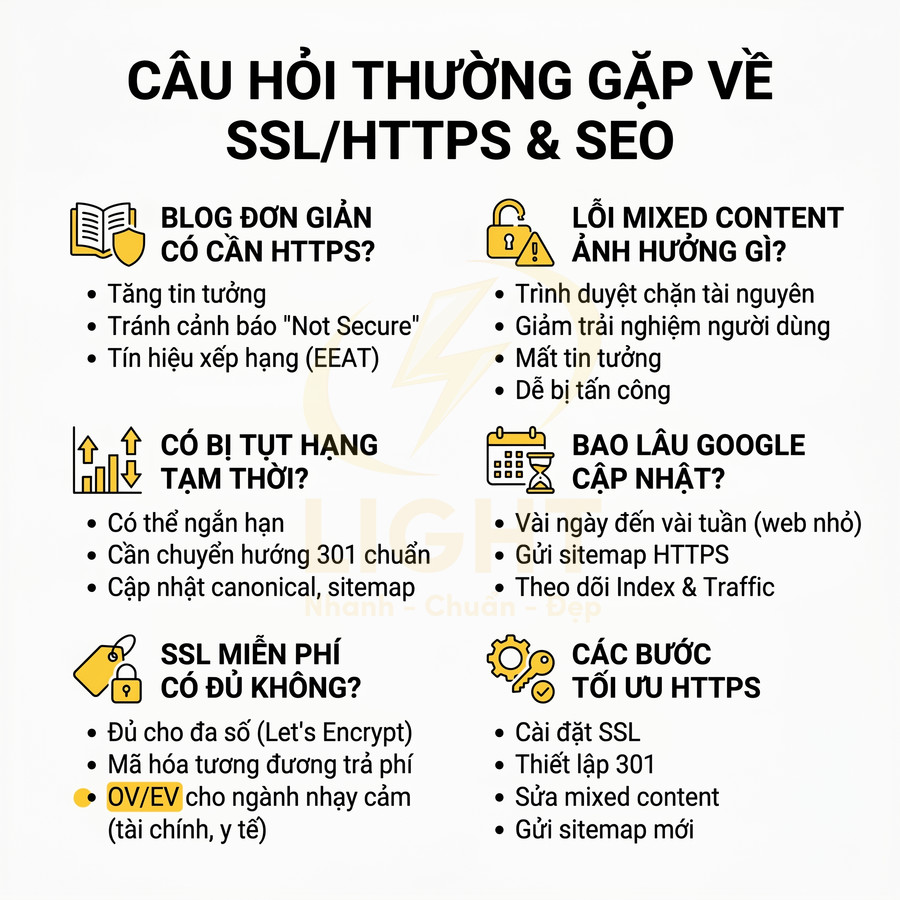

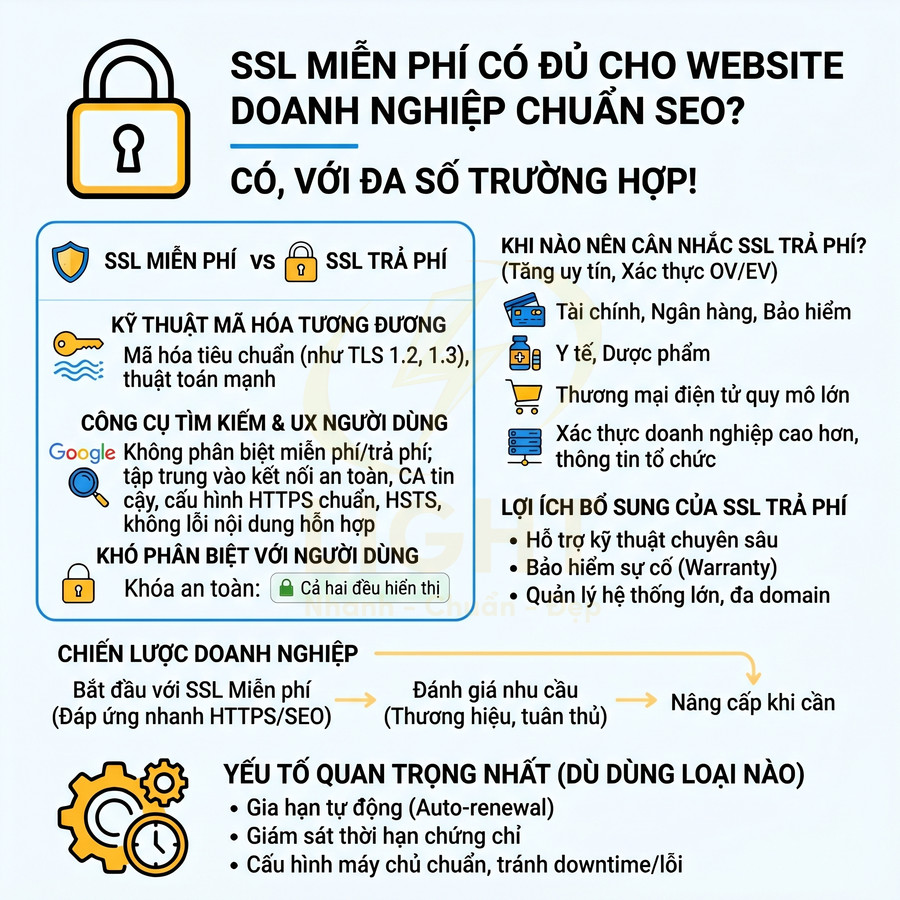

Các loại chứng chỉ SSL phù hợp cho website doanh nghiệp chuẩn SEO

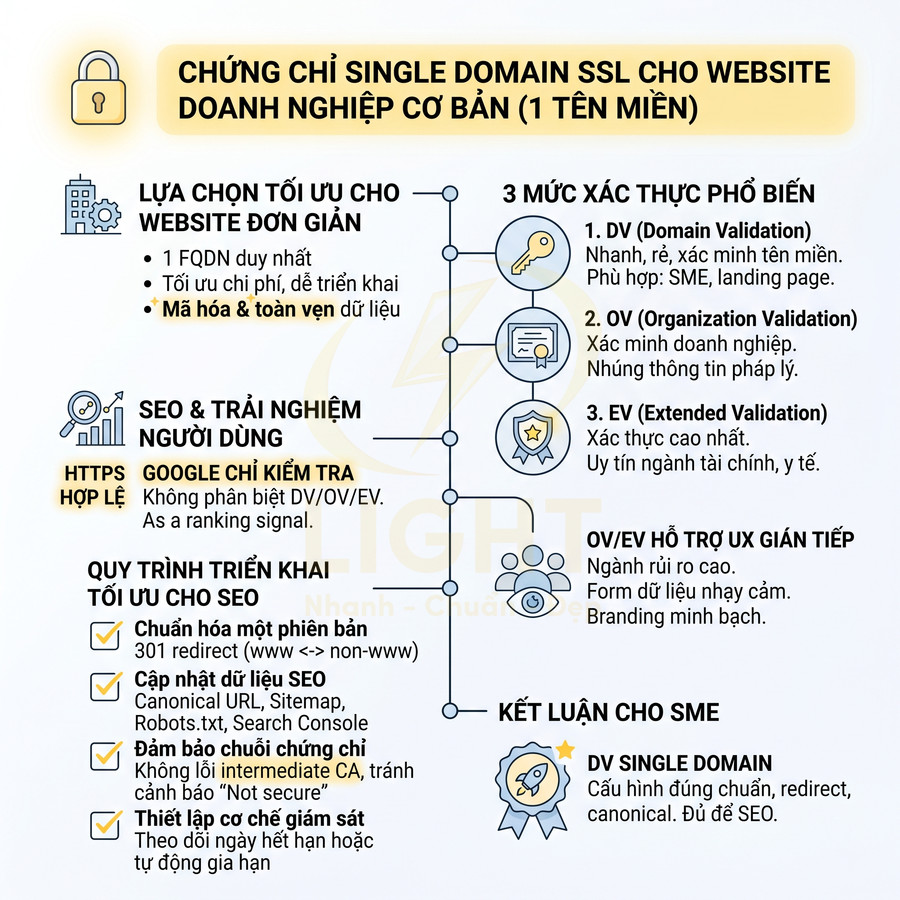

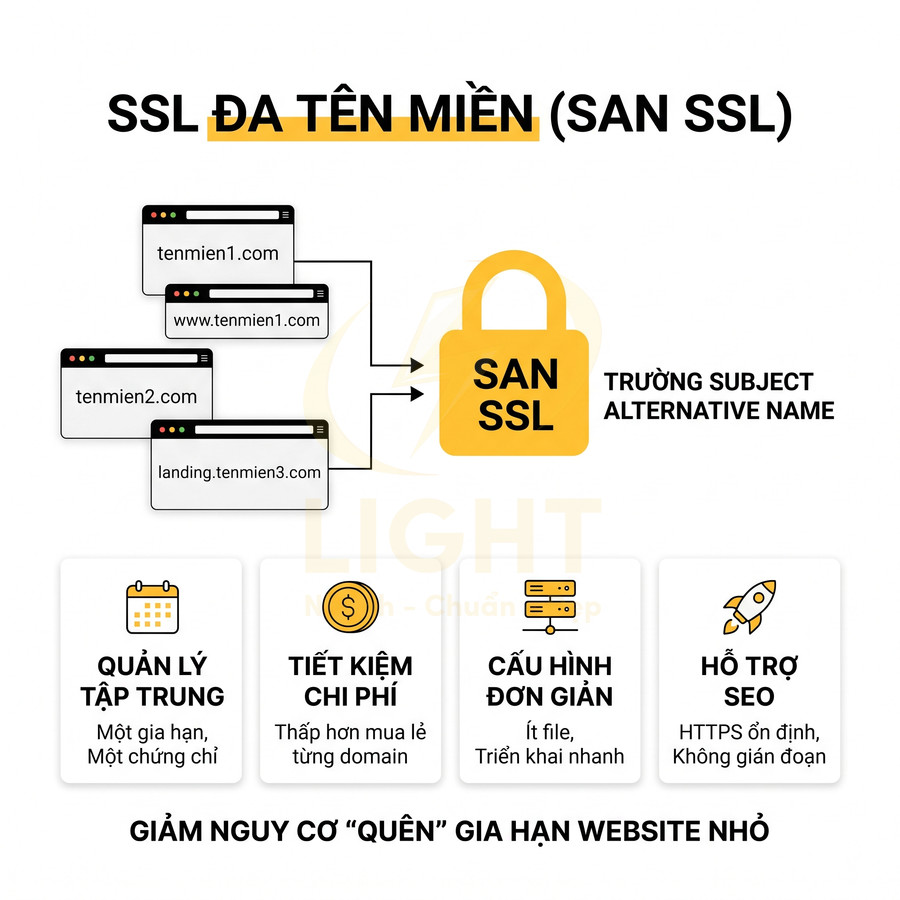

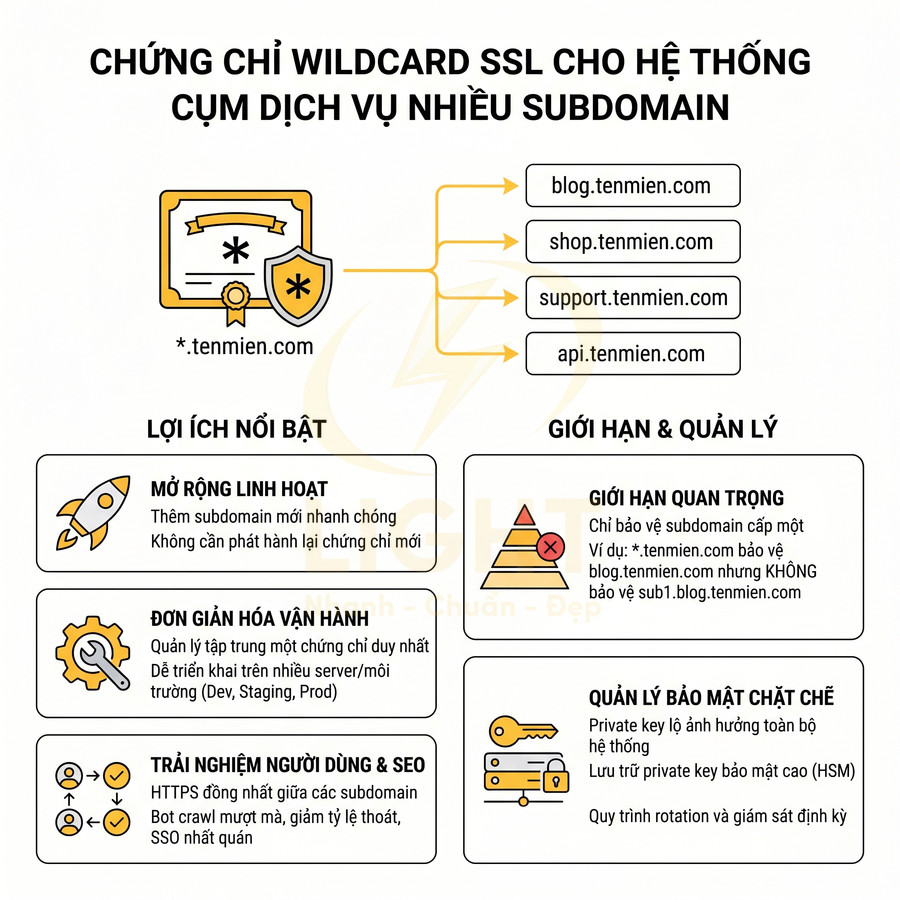

Website doanh nghiệp chuẩn SEO cần lựa chọn chứng chỉ SSL phù hợp với kiến trúc tên miền và chiến lược phát triển dài hạn. Với site đơn giản chỉ có một tên miền, Single Domain SSL (ưu tiên DV, hoặc OV/EV cho ngành nhạy cảm) là đủ để đáp ứng tiêu chí HTTPS as a ranking signal và tối ưu chi phí. Hệ thống nhiều domain, nhiều landing page nên dùng Multi-Domain SSL (SAN) để tập trung quản lý, giảm rủi ro quên gia hạn, nhưng vẫn phải tối ưu SEO riêng cho từng domain. Mô hình nhiều subdomain theo cụm dịch vụ phù hợp với Wildcard SSL, giúp mở rộng linh hoạt và đảm bảo trải nghiệm HTTPS nhất quán. Cuối cùng, cần ưu tiên CA uy tín, hạ tầng ổn định và cơ chế tự động gia hạn để tránh gián đoạn crawl, index và trải nghiệm người dùng.

SSL cho một tên miền chính áp dụng cho website doanh nghiệp cơ bản

Đối với website doanh nghiệp cơ bản, chỉ sử dụng một tên miền chính và một phiên bản truy cập (ví dụ: https://www.tenmien.com hoặc https://tenmien.com), chứng chỉ Single Domain SSL là lựa chọn tối ưu về chi phí, độ đơn giản triển khai và mức độ đáp ứng yêu cầu SEO. Về mặt kỹ thuật, chứng chỉ này gắn với một FQDN (Fully Qualified Domain Name) duy nhất, giúp mã hóa toàn bộ lưu lượng giữa trình duyệt và máy chủ, đảm bảo tính bí mật (confidentiality) và toàn vẹn dữ liệu (integrity).

Single Domain SSL thường có ba mức xác thực:

- DV (Domain Validation): Chỉ xác minh quyền kiểm soát tên miền (qua DNS, file trên hosting hoặc email). Thời gian cấp rất nhanh, chi phí thấp, phù hợp cho hầu hết website doanh nghiệp nhỏ và vừa, landing page, microsite.

- OV (Organization Validation): Ngoài xác minh tên miền, CA còn xác minh thông tin pháp lý của tổ chức (giấy phép kinh doanh, thông tin liên hệ). Thông tin doanh nghiệp được nhúng vào chứng chỉ, tăng độ tin cậy khi người dùng kiểm tra chi tiết certificate.

- EV (Extended Validation): Mức xác thực cao nhất, yêu cầu quy trình thẩm định chặt chẽ về pháp nhân, địa chỉ, quyền đại diện. Trước đây EV thường hiển thị nổi bật hơn trên thanh địa chỉ, hiện nay các trình duyệt đã giản lược nhưng EV vẫn mang ý nghĩa về mặt tuân thủ và uy tín trong các ngành tài chính, bảo hiểm, y tế.

Về SEO, thuật toán xếp hạng của Google chỉ kiểm tra website có sử dụng HTTPS hợp lệ hay không, không phân biệt DV, OV hay EV. Tuy nhiên, ở góc độ UX và tín hiệu hành vi, OV/EV có thể gián tiếp hỗ trợ SEO trong các trường hợp:

- Ngành có mức độ rủi ro cao (fintech, ngân hàng, thanh toán, bảo hiểm, y tế) nơi người dùng nhạy cảm với vấn đề bảo mật.

- Trang có nhiều form thu thập dữ liệu nhạy cảm (số CMND/CCCD, thông tin tài chính, hồ sơ y tế).

- Chiến dịch branding cần nhấn mạnh tính minh bạch và pháp lý của doanh nghiệp.

Để tối ưu cho SEO, khi triển khai SSL đơn miền cần chú ý:

- Chuẩn hóa một phiên bản duy nhất (www hoặc non-www) và cấu hình 301 redirect từ phiên bản còn lại, tránh trùng lặp nội dung.

- Cập nhật lại canonical URL, sitemap XML, file robots.txt, cấu hình trong Google Search Console và các công cụ phân tích khác sang phiên bản HTTPS chuẩn.

- Đảm bảo chuỗi chứng chỉ (certificate chain) đầy đủ, không lỗi intermediate CA, tránh cảnh báo “Not secure” hoặc “Certificate not trusted”.

- Thiết lập cơ chế giám sát ngày hết hạn (monitoring) hoặc tự động gia hạn để không xảy ra downtime HTTPS, vì chỉ cần vài giờ lỗi chứng chỉ cũng có thể gây mất traffic và ảnh hưởng crawl.

Đối với phần lớn website doanh nghiệp nhỏ và vừa, một chứng chỉ DV Single Domain, cấu hình đúng chuẩn, kết hợp với redirect và canonical hợp lý là đủ để đáp ứng yêu cầu HTTPS as a ranking signal mà không làm phức tạp hạ tầng.

SSL đa tên miền cho hệ thống nhiều website hoặc landing page

Với doanh nghiệp sở hữu nhiều website trên các domain khác nhau hoặc triển khai nhiều landing page phục vụ các chiến dịch marketing, chứng chỉ Multi-Domain SSL (SAN SSL) cho phép gom nhiều FQDN vào một chứng chỉ duy nhất thông qua trường Subject Alternative Name. Ví dụ, một chứng chỉ có thể đồng thời bảo vệ: tenmien1.com, www.tenmien1.com, tenmien2.com, landing.tenmien3.com.

Lợi ích kỹ thuật và vận hành của Multi-Domain SSL:

- Tập trung quản lý: Chỉ cần theo dõi một chứng chỉ, một chu kỳ gia hạn, giảm rủi ro quên gia hạn trên các site ít được truy cập nội bộ nhưng vẫn quan trọng với SEO.

- Tiết kiệm chi phí: So với việc mua lẻ nhiều chứng chỉ đơn miền, Multi-Domain thường có chi phí trên mỗi domain thấp hơn, đặc biệt khi số lượng domain tăng.

- Đơn giản hóa cấu hình: Trong môi trường có nhiều máy chủ hoặc nhiều vhost, việc triển khai một chứng chỉ SAN có thể giảm số lượng file cấu hình và thao tác triển khai.

Trong chiến lược SEO, Multi-Domain SSL thường phù hợp với các mô hình:

- Mỗi dòng sản phẩm hoặc thương hiệu sử dụng một domain riêng, nhưng vẫn thuộc cùng một tập đoàn.

- Các landing page chiến dịch chạy trên các domain độc lập, phục vụ quảng cáo trả phí, affiliate hoặc thị trường địa lý khác nhau.

- Hệ thống microsite vệ tinh hỗ trợ SEO, PR, hoặc lead generation.

Tuy nhiên, việc dùng Multi-Domain SSL không thay thế cho chiến lược SEO riêng của từng domain. Mỗi domain vẫn cần:

- Cấu trúc URL, internal link, breadcrumb, schema markup được tối ưu độc lập.

- Sitemap XML riêng, gửi lên Google Search Console theo từng property (domain hoặc URL prefix).

- Thiết lập redirect, canonical, hreflang (nếu đa ngôn ngữ/đa vùng) phù hợp với mục tiêu SEO của từng site.

Khi triển khai Multi-Domain SSL, cần lưu ý:

- Lập danh sách đầy đủ các domain và subdomain cần bảo vệ ngay từ đầu, bao gồm cả phiên bản có và không www nếu đều được sử dụng.

- Kiểm tra giới hạn số lượng SAN mà CA cho phép trên một chứng chỉ, tránh vượt quá giới hạn dẫn đến phải tách chứng chỉ.

- Đảm bảo máy chủ web (Apache, Nginx, IIS, load balancer, reverse proxy) hỗ trợ SNI (Server Name Indication) để phục vụ đúng chứng chỉ cho từng domain trên cùng một IP.

- Lập quy trình cập nhật chứng chỉ khi thêm hoặc bớt domain trong danh sách SAN, tránh tình trạng domain mới không được bảo vệ hoặc domain cũ vẫn còn trong chứng chỉ gây rối quản lý.

Từ góc độ SEO, yếu tố quan trọng không phải là việc các domain dùng chung một chứng chỉ, mà là tính ổn định của HTTPS, tốc độ phản hồi máy chủ, và khả năng crawl không bị gián đoạn bởi lỗi bảo mật. Multi-Domain SSL giúp giảm nguy cơ “quên” một site nhỏ nhưng vẫn quan trọng trong hệ sinh thái SEO tổng thể.

SSL ký tự đại diện cho hệ thống nhiều tên miền phụ theo cụm dịch vụ

Đối với doanh nghiệp tổ chức hệ thống theo cụm dịch vụ trên nhiều subdomain, chẳng hạn: blog.tenmien.com, shop.tenmien.com, support.tenmien.com, api.tenmien.com, chứng chỉ Wildcard SSL với dạng .tenmien.com cho phép bảo vệ toàn bộ subdomain cấp một dưới cùng một tên miền gốc.

Lợi ích nổi bật của Wildcard SSL:

- Mở rộng linh hoạt: Khi thêm subdomain mới (ví dụ: academy.tenmien.com), chỉ cần cấu hình DNS và máy chủ, không phải mua hoặc phát hành lại chứng chỉ mới.

- Đơn giản hóa vận hành: Một chứng chỉ duy nhất cho toàn bộ cụm dịch vụ, dễ quản lý vòng đời, backup, triển khai trên nhiều server hoặc nhiều môi trường (dev, staging, production).

- Trải nghiệm người dùng nhất quán: Người dùng di chuyển giữa các subdomain khác nhau nhưng luôn thấy HTTPS ổn định, không cảnh báo mixed content hoặc lỗi certificate mismatch.

Trong chiến lược SEO, việc tách các chức năng sang subdomain thường gặp ở các mô hình:

- Blog/content hub tách khỏi site chính để dễ quản lý CMS, tối ưu tốc độ và kiến trúc nội dung.

- Hệ thống thương mại điện tử (shop) chạy trên nền tảng khác với website giới thiệu.

- Trang hỗ trợ khách hàng (support, help, docs) với cấu trúc tài liệu riêng, tối ưu cho long-tail keyword.

Khi sử dụng Wildcard SSL, toàn bộ các subdomain này đều được bảo vệ, giúp:

- Bot tìm kiếm crawl toàn bộ hệ thống mà không gặp lỗi chứng chỉ, giảm nguy cơ bị giảm tần suất crawl.

- Giảm tỷ lệ thoát (bounce rate) do người dùng gặp cảnh báo bảo mật khi truy cập sang subdomain khác.

- Đảm bảo tính nhất quán về bảo mật khi triển khai các tính năng SSO, giỏ hàng dùng chung, hoặc chuyển hướng giữa các subdomain.

Giới hạn quan trọng của Wildcard SSL là chỉ bảo vệ subdomain cấp một. Ví dụ, .tenmien.com bảo vệ blog.tenmien.com nhưng không bảo vệ sub1.blog.tenmien.com. Nếu kiến trúc hệ thống có nhiều cấp subdomain (multi-level subdomain) hoặc yêu cầu bảo vệ cả domain khác, có thể cần:

- Kết hợp Wildcard với Single Domain hoặc Multi-Domain SSL cho các trường hợp đặc biệt.

- Sử dụng giải pháp quản lý chứng chỉ nâng cao, hỗ trợ nhiều wildcard hoặc nhiều cấp subdomain.

Về mặt bảo mật, Wildcard SSL cũng cần được quản lý chặt chẽ hơn vì một private key bị lộ có thể ảnh hưởng đến toàn bộ subdomain. Do đó, nên:

- Lưu trữ private key trong HSM hoặc môi trường bảo mật cao nếu có thể.

- Giới hạn quyền truy cập file chứng chỉ và private key trên server.

- Thiết lập quy trình rotation định kỳ và giám sát bất thường liên quan đến certificate.

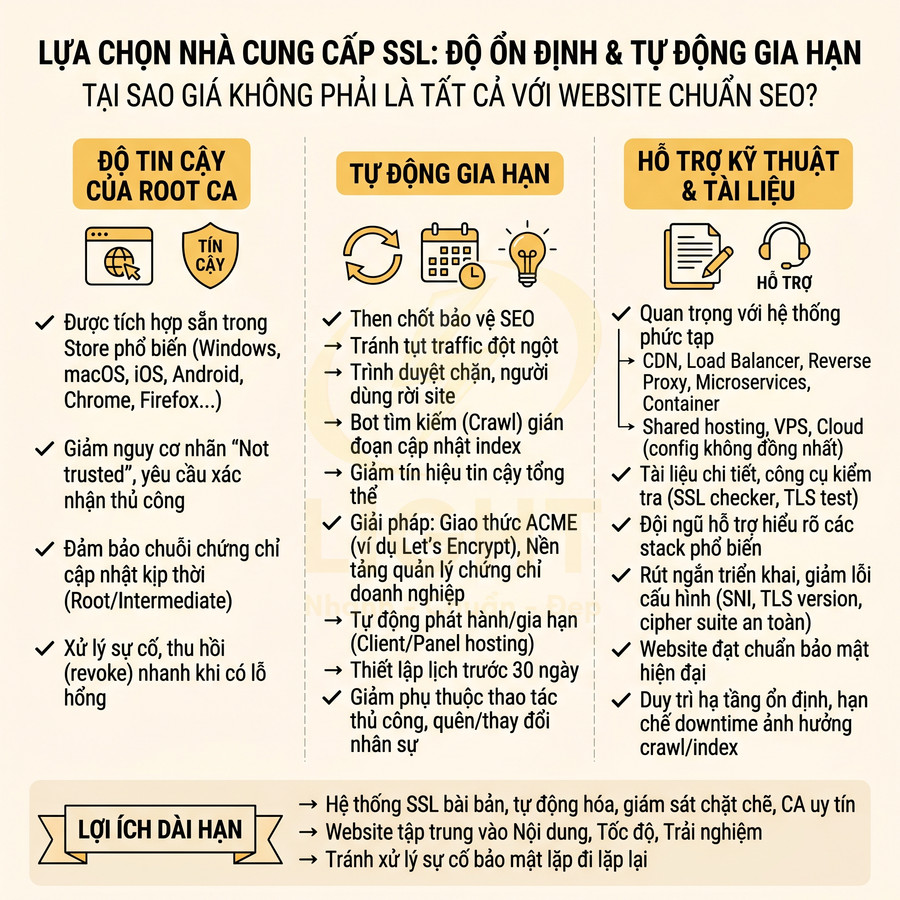

Lựa chọn nhà cung cấp chứng chỉ theo độ ổn định và tự động gia hạn

Khi lựa chọn nhà cung cấp SSL, yếu tố giá chỉ là bề nổi. Với website doanh nghiệp chuẩn SEO, các tiêu chí quan trọng hơn gồm: độ ổn định hạ tầng CA, mức độ tin cậy của root CA, khả năng tự động gia hạn và chất lượng hỗ trợ kỹ thuật.

Về độ tin cậy, cần ưu tiên các CA đã được tích hợp trong hầu hết store của hệ điều hành và trình duyệt phổ biến (Windows, macOS, iOS, Android, Chrome, Firefox, Edge, Safari). Một CA uy tín giúp:

- Giảm nguy cơ bị trình duyệt gắn nhãn “Not trusted” hoặc yêu cầu người dùng xác nhận thủ công.

- Đảm bảo chuỗi chứng chỉ được cập nhật kịp thời khi có thay đổi về root hoặc intermediate.

- Có quy trình xử lý sự cố, thu hồi (revoke) chứng chỉ nhanh chóng khi phát hiện lỗ hổng.

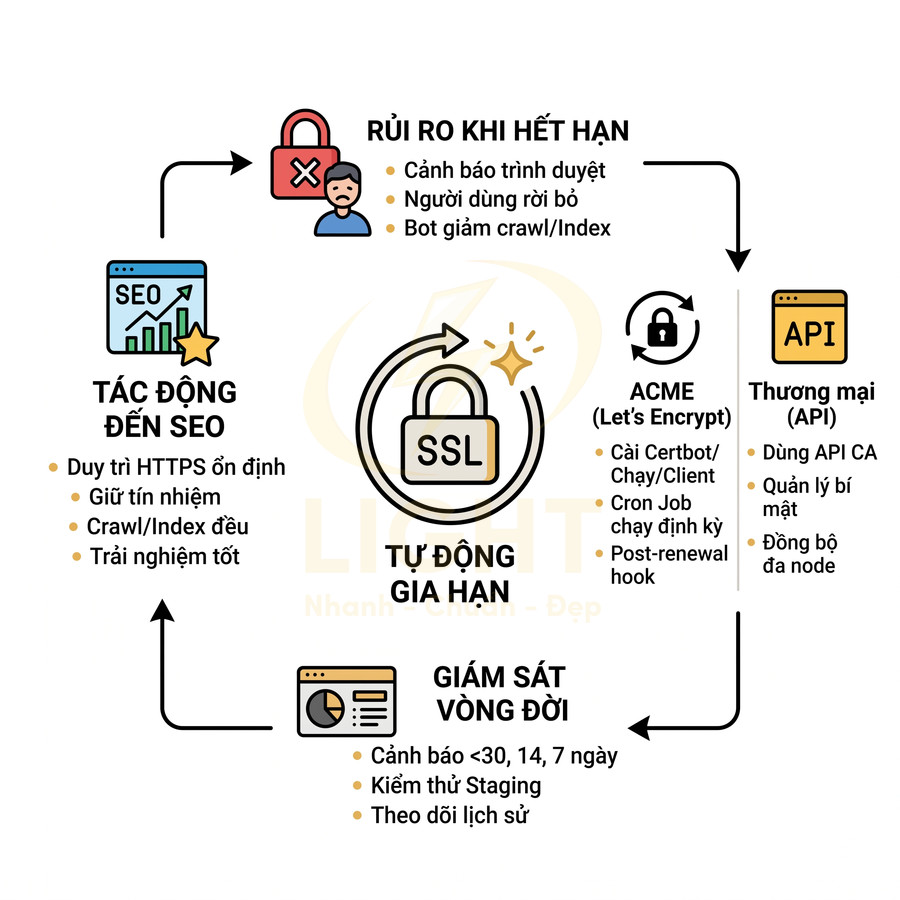

Tự động gia hạn là yếu tố then chốt để bảo vệ SEO. Nhiều website bị tụt traffic đột ngột chỉ vì chứng chỉ hết hạn, dẫn đến:

- Trình duyệt chặn truy cập hoặc hiển thị cảnh báo toàn màn hình, làm người dùng rời bỏ site.

- Bot tìm kiếm tạm thời không crawl được, gây gián đoạn cập nhật index.

- Giảm tín hiệu tin cậy tổng thể, đặc biệt với các site thương mại điện tử hoặc tài chính.

Các giải pháp như giao thức ACME (ví dụ Let’s Encrypt) hoặc nền tảng quản lý chứng chỉ doanh nghiệp cho phép:

- Tự động phát hành và gia hạn chứng chỉ thông qua client trên server hoặc tích hợp với panel hosting.

- Thiết lập lịch gia hạn trước ngày hết hạn (thường 30 ngày) để có thời gian xử lý lỗi nếu phát sinh.

- Giảm phụ thuộc vào thao tác thủ công, hạn chế rủi ro do nhân sự quên hoặc thay đổi nhân sự.

Bên cạnh đó, chất lượng hỗ trợ kỹ thuật và tài liệu hướng dẫn cũng rất quan trọng, đặc biệt với hệ thống phức tạp sử dụng:

- CDN (Cloudflare, Akamai, Fastly, v.v.) với cơ chế SSL offloading hoặc full SSL.

- Load balancer, reverse proxy, microservices, container (Docker, Kubernetes) cần triển khai SSL ở nhiều lớp.

- Nhiều nền tảng hosting khác nhau (shared hosting, VPS, cloud) với cách cấu hình SSL không đồng nhất.

Nhà cung cấp có tài liệu chi tiết, công cụ kiểm tra (SSL checker, TLS configuration test) và đội ngũ hỗ trợ hiểu rõ các stack phổ biến sẽ giúp:

- Rút ngắn thời gian triển khai, giảm lỗi cấu hình (ví dụ: hỗ trợ SNI, cấu hình TLS version, cipher suite an toàn).

- Đảm bảo website không chỉ có HTTPS mà còn đạt chuẩn bảo mật hiện đại, tránh bị đánh giá thấp bởi các công cụ audit.

- Duy trì hạ tầng chứng chỉ ổn định, hạn chế tối đa downtime ảnh hưởng đến crawl, index và trải nghiệm người dùng.

Từ góc độ SEO dài hạn, một hệ thống SSL được thiết kế bài bản, tự động hóa gia hạn, giám sát chặt chẽ và sử dụng CA uy tín là nền tảng để website tập trung vào nội dung, tốc độ và trải nghiệm, thay vì phải xử lý sự cố bảo mật lặp đi lặp lại.

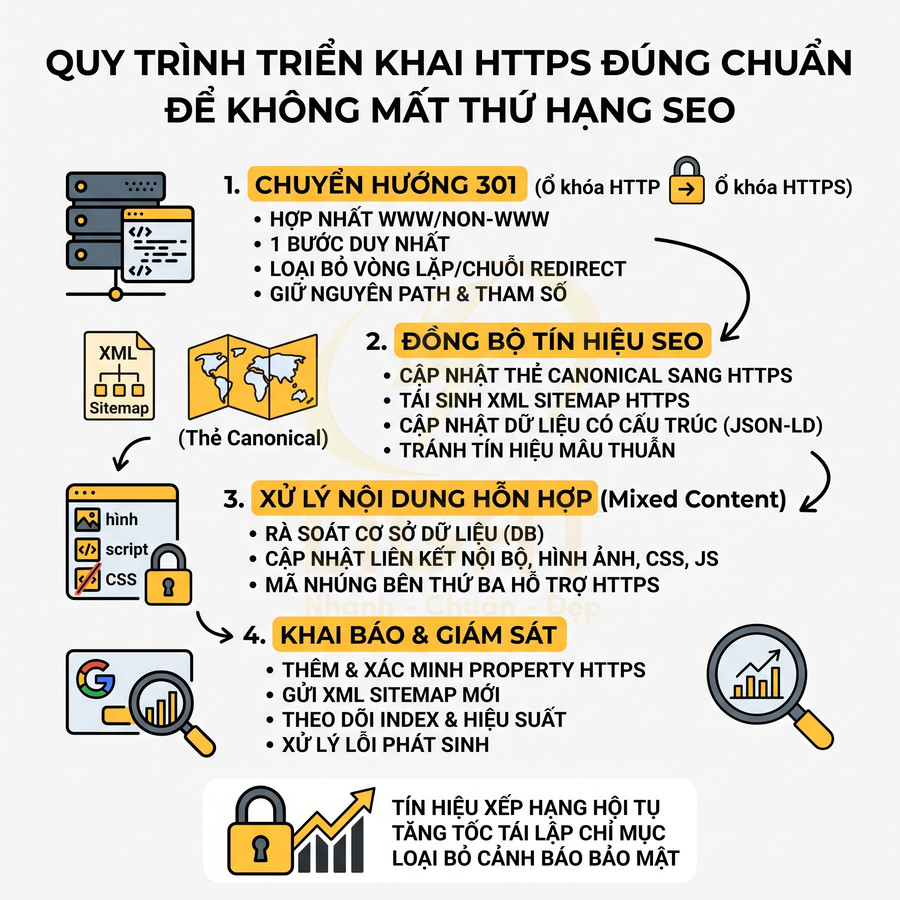

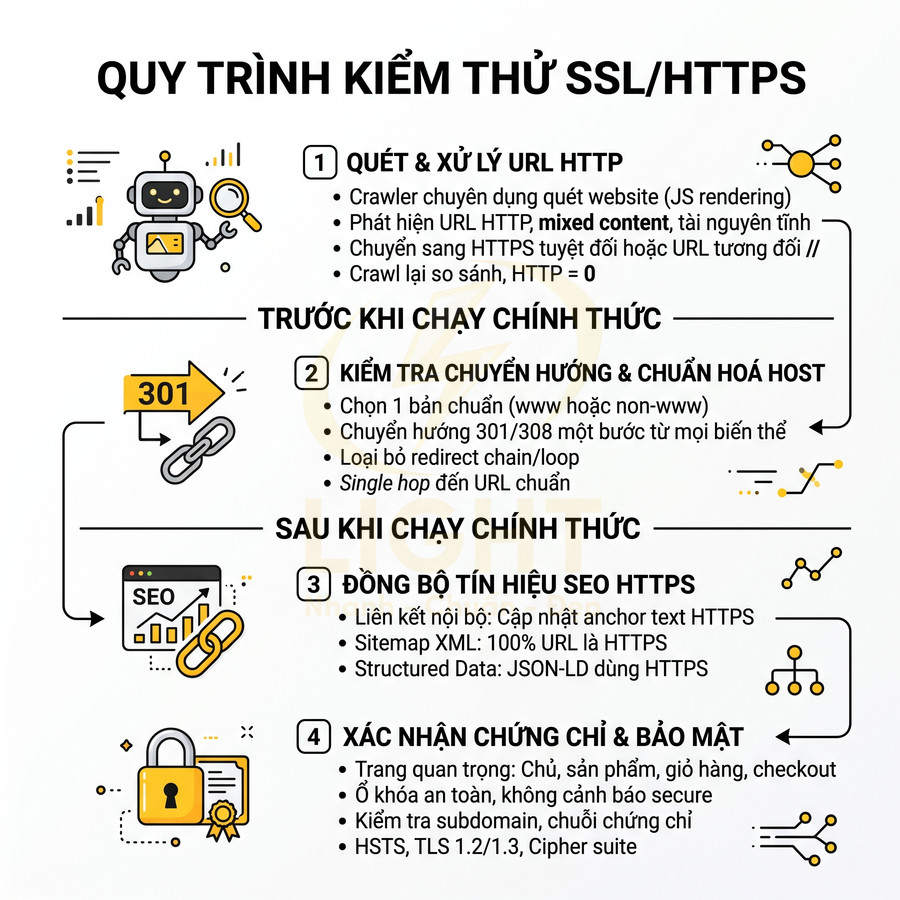

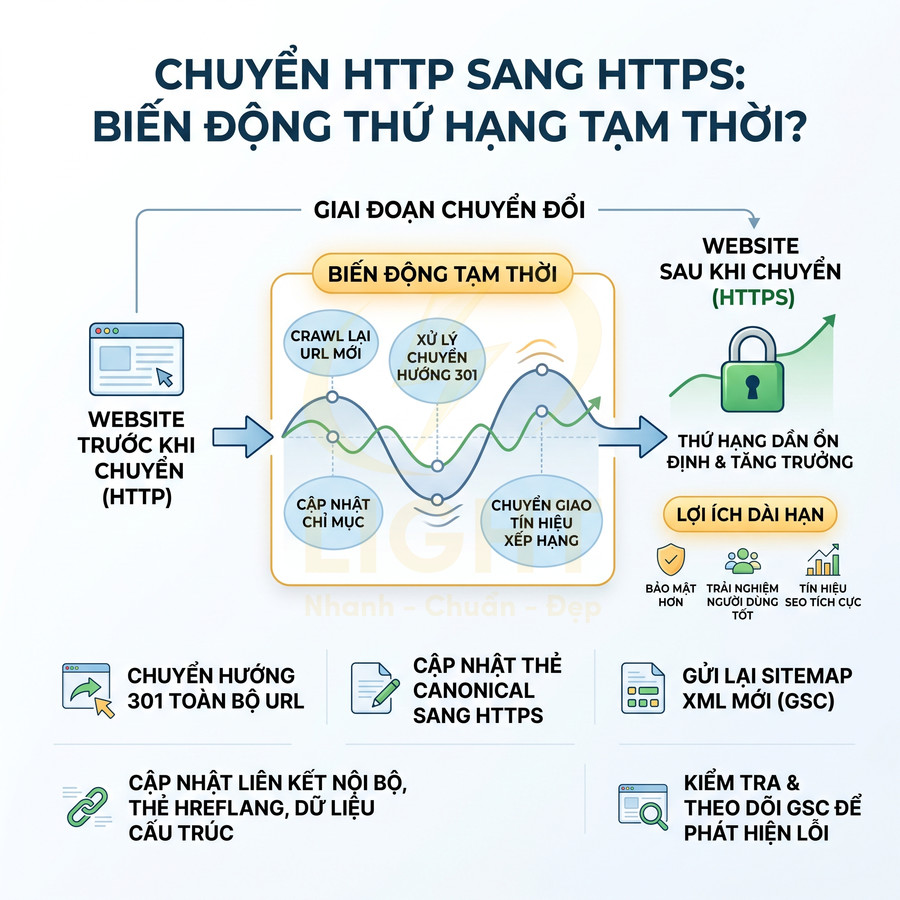

Quy trình triển khai HTTPS đúng chuẩn để không mất thứ hạng SEO

Triển khai HTTPS đúng chuẩn là chuỗi công việc kỹ thuật liên kết chặt chẽ, trong đó mỗi lớp cấu hình đều ảnh hưởng trực tiếp đến khả năng bảo toàn tín hiệu SEO. Trọng tâm là thiết lập chuyển hướng 301 một bước ở cấp máy chủ hoặc CDN, hợp nhất www/non-www, giữ nguyên path và tham số, đồng thời loại bỏ mọi vòng lặp và chuỗi redirect dư thừa. Song song, toàn bộ tín hiệu chuẩn hóa như canonical, sitemap XML và dữ liệu có cấu trúc phải được đồng bộ sang HTTPS để tránh mâu thuẫn giữa các phiên bản URL. Việc rà soát liên kết nội bộ, tài nguyên tĩnh, mã nhúng giúp loại bỏ mixed content, cải thiện tốc độ tải và trải nghiệm an toàn. Cuối cùng, cần khai báo, xác minh và giám sát phiên bản HTTPS trong công cụ quản trị tìm kiếm để theo dõi index, hiệu suất và xử lý kịp thời các lỗi phát sinh.

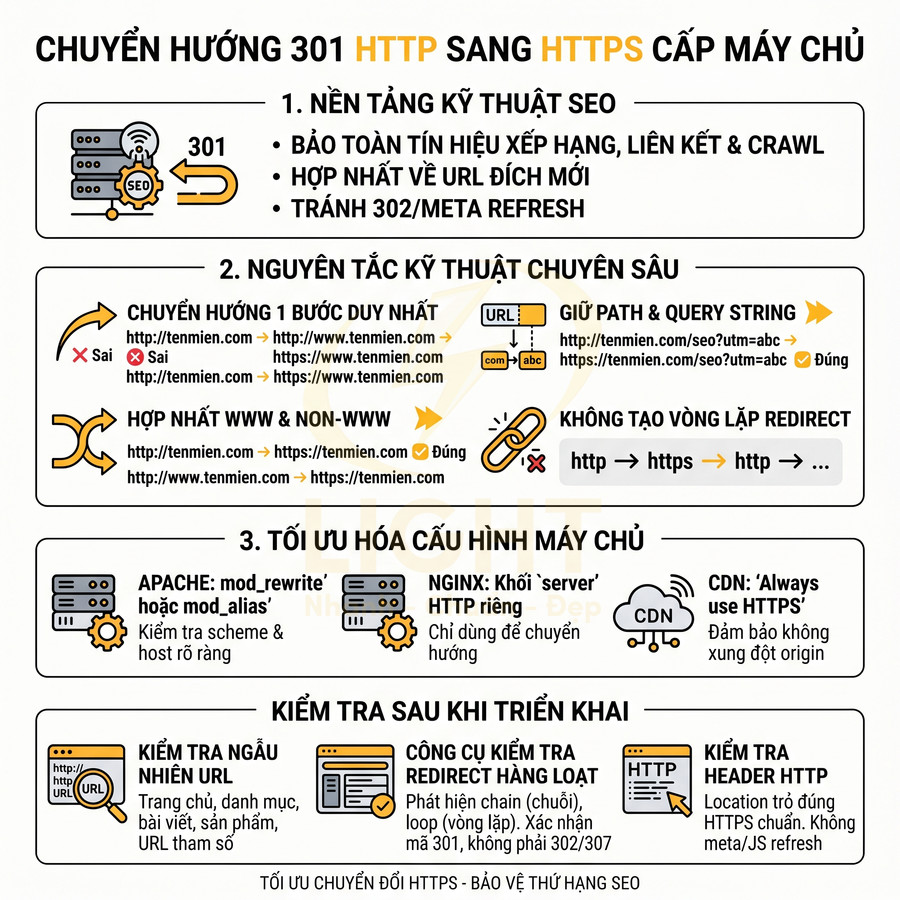

Chuyển hướng 301 toàn bộ HTTP sang HTTPS ở cấp máy chủ

Trong quá trình chuyển đổi sang HTTPS, lớp chuyển hướng 301 ở cấp máy chủ là nền tảng kỹ thuật quan trọng nhất để bảo toàn tín hiệu SEO. Về bản chất, 301 Moved Permanently là trạng thái HTTP cho phép công cụ tìm kiếm hiểu rằng toàn bộ giá trị xếp hạng, tín hiệu liên kết, lịch sử crawl và tín hiệu tương tác người dùng cần được hợp nhất về URL đích mới trên HTTPS. Nếu sử dụng 302 hoặc meta refresh, công cụ tìm kiếm có thể coi đó là chuyển hướng tạm thời, dẫn đến phân tán tín hiệu và biến động thứ hạng.

Triển khai chuẩn nên được thực hiện trực tiếp trên tầng web server hoặc CDN, tránh phụ thuộc vào lớp ứng dụng (CMS, plugin) vì có thể làm tăng độ trễ và gây ra các trường hợp ngoại lệ khó kiểm soát. Một số nguyên tắc kỹ thuật chuyên sâu cần đảm bảo:

- Chuyển hướng 1 bước duy nhất: Mọi biến thể HTTP phải chuyển thẳng sang HTTPS tương ứng, không qua trung gian. Ví dụ:

- Không: http://tenmien.com → http://www.tenmien.com → https://www.tenmien.com

- Chuẩn: http://tenmien.com → https://www.tenmien.com (nếu www là bản chuẩn)

- Giữ nguyên path và query string: Chỉ thay đổi giao thức (scheme) và, nếu cần, host chuẩn. Phần đường dẫn và tham số phải được bảo toàn:

- http://tenmien.com/dich-vu/seo?utmsource=abc

- → https://tenmien.com/dich-vu/seo?utmsource=abc

- Hợp nhất www và non-www: Quyết định rõ bản chuẩn (canonical host) là www hay non-www, sau đó:

- http://tenmien.com → https://www.tenmien.com

- http://www.tenmien.com → https://www.tenmien.com

- Không tạo vòng lặp redirect: Cấu hình sai có thể dẫn đến:

- http → https → http → … (vòng lặp vô hạn)

- http → https → https www → https (chuỗi nhiều bước)

Ở cấp máy chủ, cấu hình cần được tối ưu để tránh kiểm tra điều kiện phức tạp. Ví dụ, trên Apache nên ưu tiên sử dụng modrewrite hoặc modalias với điều kiện kiểm tra scheme và host rõ ràng; trên Nginx nên dùng khối server riêng cho HTTP chỉ để chuyển hướng sang HTTPS. Ở tầng CDN, nên kích hoạt tính năng “Always use HTTPS” hoặc tương đương, đồng thời đảm bảo không xung đột với cấu hình trên origin.

Sau khi triển khai, cần kiểm tra kỹ bằng các công cụ chuyên dụng:

- Kiểm tra ngẫu nhiên nhiều cấp URL: trang chủ, danh mục, bài viết, sản phẩm, trang tìm kiếm, URL có tham số lọc/sort.

- Sử dụng công cụ kiểm tra redirect hàng loạt để:

- Phát hiện redirect chain (301 → 301 → 200).

- Phát hiện redirect loop.

- Đảm bảo mã trạng thái là 301, không phải 302/307.

- Kiểm tra header HTTP để xác nhận:

- Location trỏ đúng URL HTTPS chuẩn.

- Không có thêm meta refresh hoặc JavaScript redirect trong HTML.

Khi lớp chuyển hướng 301 được thiết lập chuẩn, công cụ tìm kiếm sẽ nhanh chóng hợp nhất tín hiệu từ HTTP sang HTTPS, giảm thiểu tối đa rủi ro mất thứ hạng trong giai đoạn chuyển đổi.

Cập nhật thẻ chuẩn hóa, sơ đồ trang XML và dữ liệu có cấu trúc sang HTTPS

Sau khi đảm bảo tầng chuyển hướng, lớp tín hiệu chuẩn hóa (canonical, sitemap, structured data) phải được đồng bộ tuyệt đối với phiên bản HTTPS. Về mặt thuật toán, công cụ tìm kiếm sử dụng kết hợp nhiều tín hiệu để xác định phiên bản chuẩn (canonical version). Nếu canonical và sitemap vẫn trỏ về HTTP trong khi redirect lại đẩy sang HTTPS, hệ thống sẽ nhận tín hiệu mâu thuẫn, dẫn đến:

- Chậm cập nhật index sang HTTPS.

- Xuất hiện song song cả HTTP và HTTPS trong kết quả tìm kiếm.

- Phân tán tín hiệu liên kết giữa hai phiên bản.

Trong mã HTML, thẻ canonical cần được cập nhật đồng bộ:

Trước khi chuyển: <link rel="canonical" href="http://www.tenmien.com/bai-viet"/>

Sau khi chuyển: <link rel="canonical" href="https://www.tenmien.com/bai-viet"/>

Đối với sitemap XML, cần tái sinh toàn bộ file với tiền tố https://. Việc này nên được thực hiện trực tiếp từ CMS hoặc hệ thống sinh sitemap để tránh chỉnh sửa thủ công dễ sai sót. Sau đó, sitemap mới phải được:

- Cập nhật đường dẫn trong robots.txt (nếu có khai báo).

- Gửi lại trong các công cụ quản trị tìm kiếm.

Ví dụ trong sitemap:

Trước: <loc>http://www.tenmien.com/dich-vu</loc>

Sau: <loc>https://www.tenmien.com/dich-vu</loc>

Với dữ liệu có cấu trúc, đặc biệt là JSON-LD, Microdata, RDFa, mọi trường chứa URL đều phải được cập nhật sang HTTPS để tránh gửi tín hiệu lẫn lộn. Các loại schema thường chứa URL cần chú ý:

- WebSite / WebPage: thuộc tính url, mainEntityOfPage.

- Organization / LocalBusiness: url, logo, sameAs (nếu trỏ về domain).

- BreadcrumbList: item trong từng ListItem.

- Product, Article, Event: các trường url, image nếu dùng URL tuyệt đối.

Ví dụ:

Trước: "url": "http://www.tenmien.com"

Sau: "url": "https://www.tenmien.com"

Bảng dưới đây tóm tắt các thành phần cần cập nhật:

| Thành phần | Ví dụ trước khi chuyển | Ví dụ sau khi chuyển |

|---|---|---|

| Canonical | <link rel="canonical" href="http://www.tenmien.com/bai-viet"/> | <link rel="canonical" href="https://www.tenmien.com/bai-viet"/> |

| Sitemap XML | <loc>http://www.tenmien.com/dich-vu</loc> | <loc>https://www.tenmien.com/dich-vu</loc> |

| Structured Data | "url": "http://www.tenmien.com" | "url": "https://www.tenmien.com" |

Khi canonical, sitemap và structured data cùng nhất quán với HTTPS, công cụ tìm kiếm sẽ nhanh chóng coi HTTPS là phiên bản chính thức, giảm thiểu hiện tượng trùng lặp và tăng tốc quá trình tái lập chỉ mục.

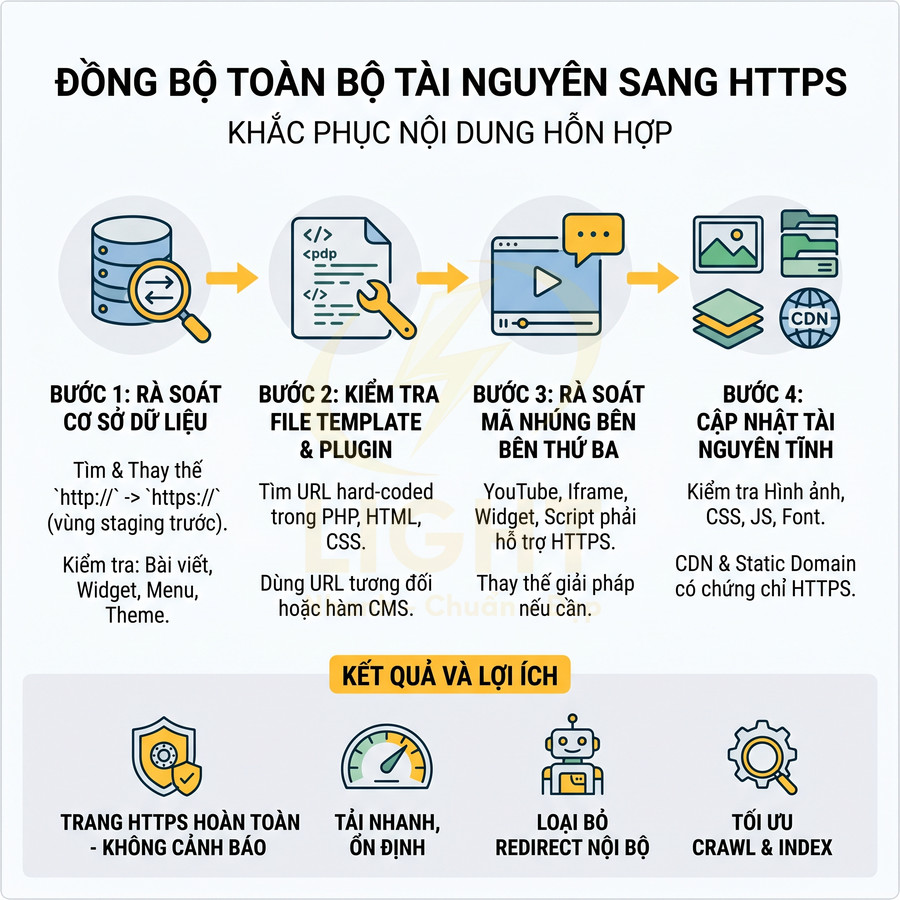

Đồng bộ toàn bộ liên kết nội bộ, hình ảnh, tập tin và mã nhúng

Nội dung hỗn hợp (mixed content) là một trong những nguyên nhân phổ biến khiến trình duyệt gắn nhãn “Không an toàn” cho trang HTTPS, dù chứng chỉ đã được cài đặt đúng. Về mặt kỹ thuật, mixed content xảy ra khi tài nguyên (hình ảnh, script, CSS, iframe, font, file tải về) vẫn được gọi qua HTTP trên một trang được phục vụ bằng HTTPS. Điều này không chỉ ảnh hưởng đến trải nghiệm người dùng mà còn tác động gián tiếp đến SEO thông qua các yếu tố như tỷ lệ thoát, thời gian trên trang và tín hiệu bảo mật.

Quy trình xử lý nên được thực hiện theo từng lớp:

- Rà soát cơ sở dữ liệu:

- Thực hiện tìm – thay thế có kiểm soát các chuỗi http://tenmien.com thành https://tenmien.com.

- Ưu tiên chạy trên bản sao (staging) trước khi áp dụng lên môi trường thật.

- Kiểm tra các bảng chứa nội dung bài viết, block, widget, menu, cấu hình theme.

- Kiểm tra file template, theme, plugin:

- Tìm các URL tuyệt đối được hard-code trong file PHP, HTML, Twig, v.v.

- Chuyển sang HTTPS hoặc, tốt hơn, dùng URL tương đối theo giao thức (protocol-relative) hoặc hàm sinh URL chuẩn của CMS.

- Rà soát mã nhúng bên thứ ba:

- Video, iframe, widget chat, form nhúng, script tracking.

- Đảm bảo nhà cung cấp hỗ trợ HTTPS; nếu không, cân nhắc thay thế giải pháp.

- Tránh để lại các đoạn mã cũ chỉ hỗ trợ http:// vì có thể bị trình duyệt chặn hoàn toàn.

- Cập nhật tài nguyên tĩnh:

- Hình ảnh, CSS, JS, font được gọi trong template và trong nội dung.

- Đảm bảo CDN hoặc domain tĩnh (static domain) cũng hỗ trợ HTTPS và có chứng chỉ hợp lệ.

Việc đồng bộ này còn giúp loại bỏ các redirect nội bộ không cần thiết, ví dụ khi một hình ảnh được gọi qua HTTP nhưng server lại redirect sang HTTPS. Mỗi redirect như vậy làm tăng thời gian tải và tiêu tốn ngân sách crawl. Khi toàn bộ tài nguyên được phục vụ trực tiếp qua HTTPS, trang sẽ:

- Tải nhanh hơn, ổn định hơn.

- Không còn cảnh báo bảo mật trên trình duyệt.

- Tối ưu hơn cho việc crawl và index của bot tìm kiếm.

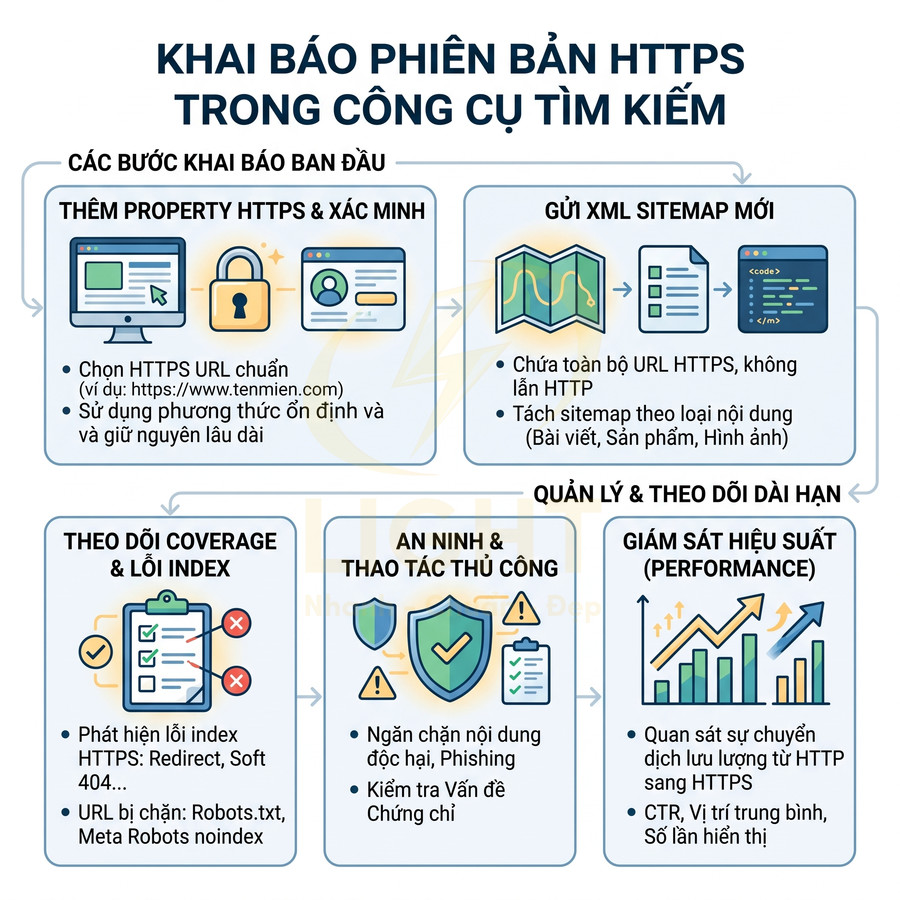

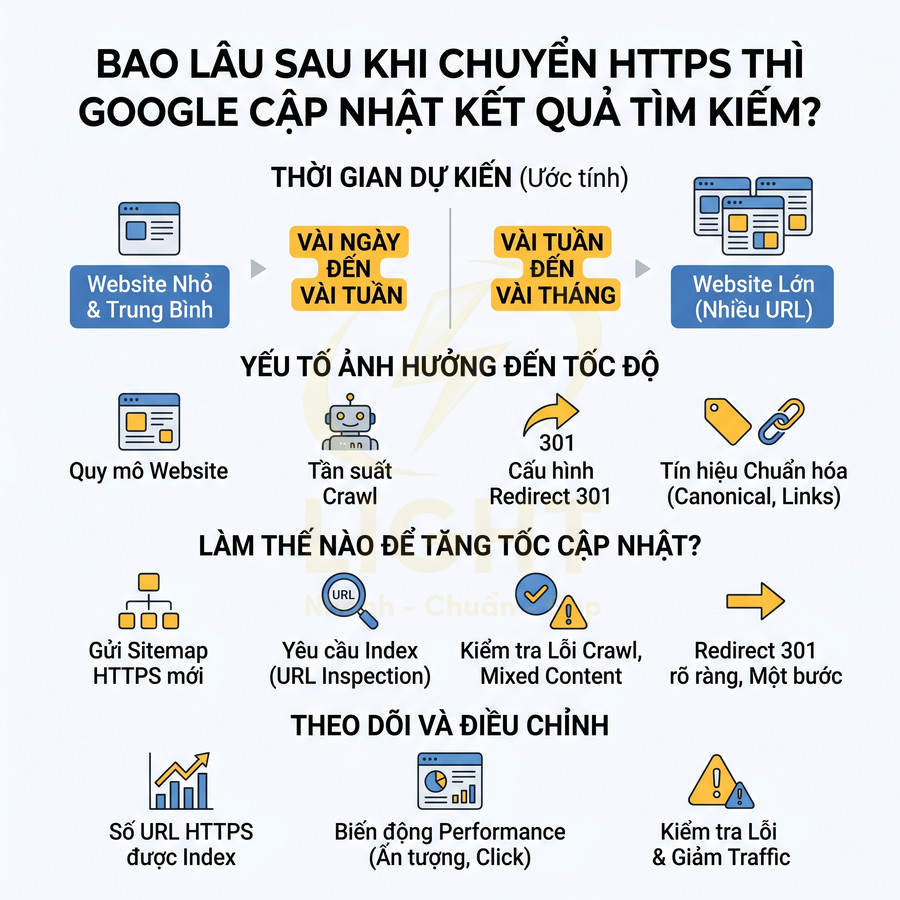

Khai báo phiên bản HTTPS trong công cụ quản trị tìm kiếm

Sau khi hoàn thiện các lớp kỹ thuật trên website, bước tiếp theo là đồng bộ thông tin với các công cụ quản trị tìm kiếm, đặc biệt là Google Search Console. Về mặt hệ thống, mỗi biến thể giao thức và host (http, https, www, non-www) được coi là một property độc lập. Do đó, khi chuyển sang HTTPS, cần thêm và xác minh property mới tương ứng với phiên bản chuẩn đã chọn.

Các bước quan trọng bao gồm:

- Thêm và xác minh property HTTPS:

- Chọn đúng dạng URL chuẩn (ví dụ: https://www.tenmien.com).

- Sử dụng phương thức xác minh ổn định (file HTML, DNS, thẻ meta) và giữ nguyên về lâu dài.

- Gửi lại sitemap XML mới:

- Sitemap phải chứa toàn bộ URL HTTPS, không lẫn HTTP.

- Có thể tách sitemap theo loại nội dung (bài viết, sản phẩm, hình ảnh) để theo dõi chi tiết hơn.

- Kiểm tra mục Coverage:

- Phát hiện các lỗi index liên quan đến HTTPS: redirect, soft 404, blocked by robots.txt, alternate page with proper canonical tag.

- Đặc biệt chú ý các URL HTTPS bị chặn bởi robots.txt hoặc meta robots noindex.

- Theo dõi Security & Manual Actions:

- Đảm bảo không có cảnh báo về nội dung độc hại, tấn công phishing hoặc vấn đề chứng chỉ.

- Nếu có cảnh báo, cần xử lý triệt để vì có thể ảnh hưởng mạnh đến khả năng hiển thị.

- Giám sát mục Performance:

- Quan sát sự chuyển dịch lưu lượng từ HTTP sang HTTPS theo thời gian.

- Theo dõi CTR, vị trí trung bình, số lần hiển thị để phát hiện sớm biến động bất thường.

Việc khai báo và theo dõi này giúp đội ngũ SEO nắm bắt chính xác trạng thái index của phiên bản HTTPS, kịp thời xử lý các lỗi phát sinh trong giai đoạn chuyển đổi, đồng thời đảm bảo rằng toàn bộ tín hiệu xếp hạng được hội tụ về phiên bản bảo mật một cách tối ưu.

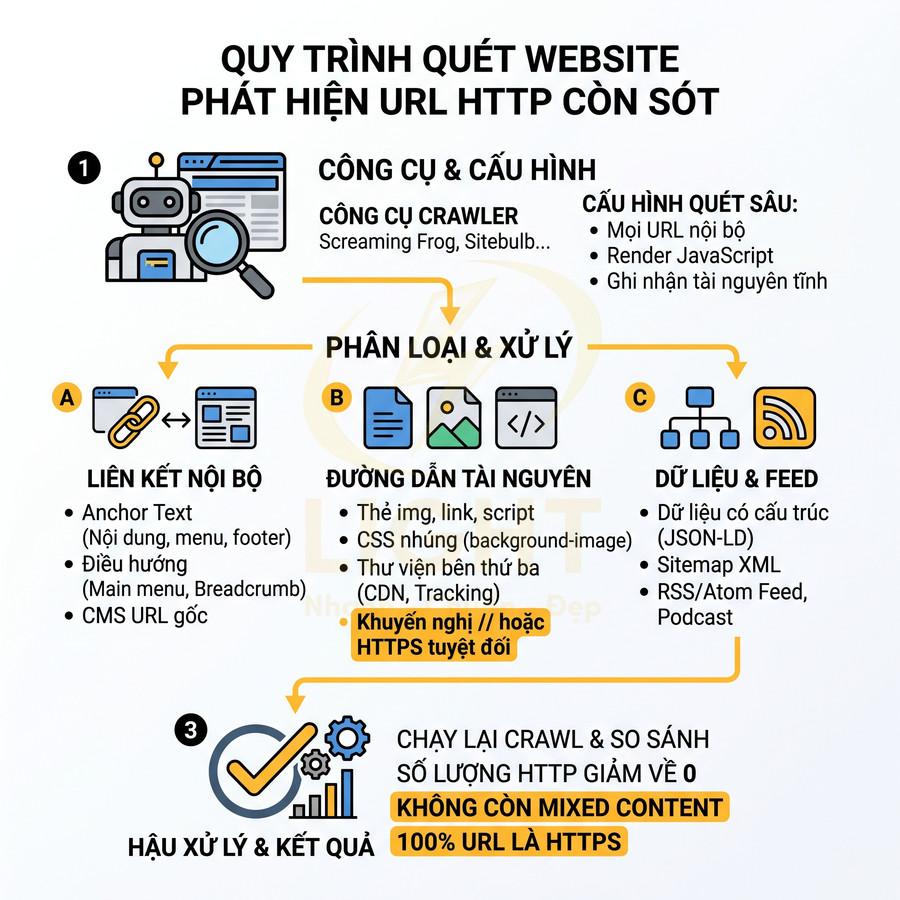

Cách tránh lỗi mixed content làm giảm độ tin cậy và hiệu quả SEO

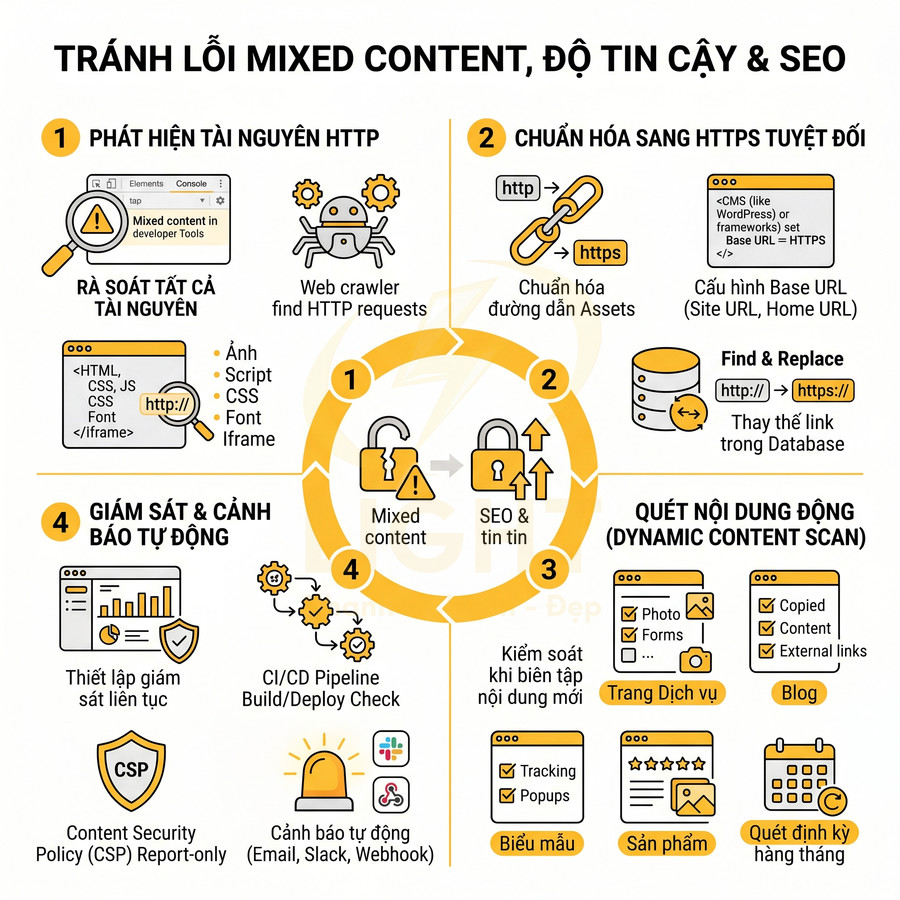

Mixed content làm suy giảm độ tin cậy bảo mật và hiệu quả SEO vì phá vỡ tính toàn vẹn của kết nối HTTPS, khiến trình duyệt phải chặn hoặc cảnh báo nội dung không an toàn. Cần xây dựng chiến lược nhiều lớp: phát hiện, chuẩn hóa, kiểm soát và giám sát. Trước hết, phải rà soát toàn bộ tài nguyên (ảnh, script, CSS, font, iframe, media, file tải về) để loại bỏ mọi request HTTP, đặc biệt với nội dung nhúng từ bên thứ ba. Tiếp theo, chuẩn hóa đường dẫn tĩnh sang HTTPS tuyệt đối, cấu hình đúng base URL, CMS, framework và cơ sở dữ liệu. Sau đó, quét định kỳ các nhóm trang dịch vụ, blog, biểu mẫu, sản phẩm để phát hiện lỗi mới phát sinh. Cuối cùng, triển khai cơ chế cảnh báo tự động (monitoring, CI/CD, CSP report-only) để duy trì trạng thái HTTPS sạch, ổn định lâu dài.

Phát hiện tài nguyên ảnh, mã, phông chữ còn gọi từ HTTP

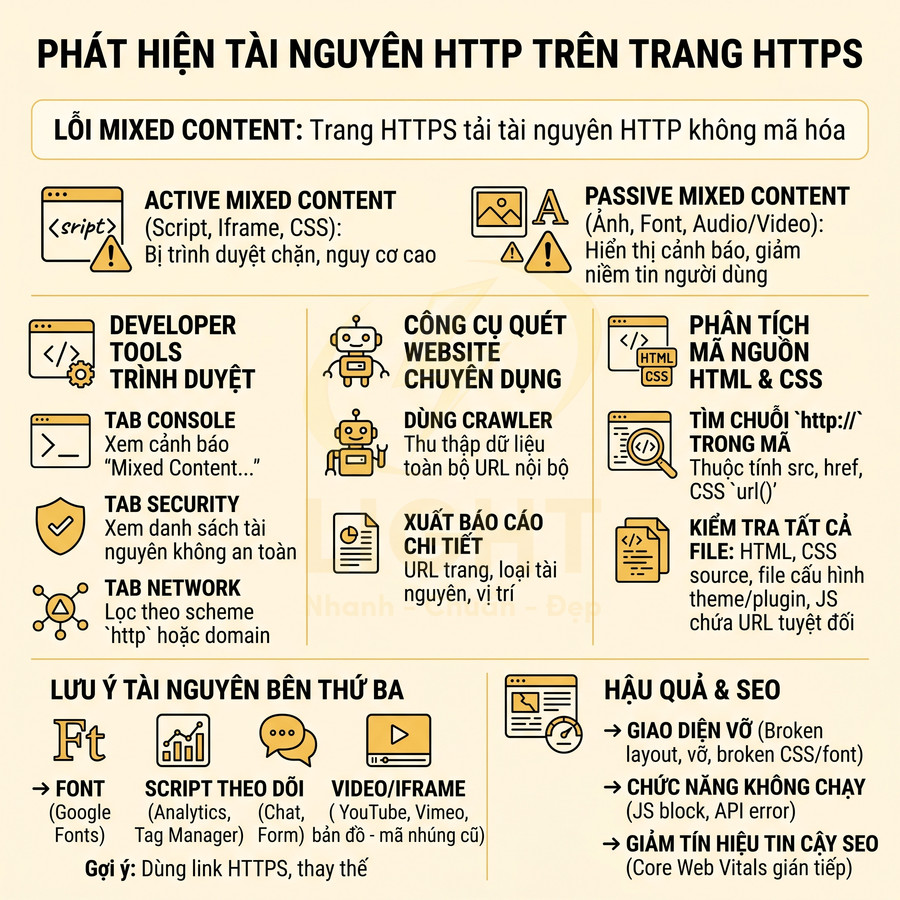

Lỗi mixed content xảy ra khi một trang HTTPS tải tài nguyên (ảnh, script, CSS, font, iframe, video, file nhúng) qua HTTP không mã hóa. Khi đó, kênh truyền chính giữa trình duyệt và server đã được bảo vệ bằng TLS, nhưng một phần nội dung vẫn đi qua kênh không an toàn. Trình duyệt hiện đại phân loại:

- Active mixed content (script, iframe, XHR, fetch, WebSocket, CSS): thường bị chặn hoàn toàn vì có thể bị lợi dụng để chèn mã độc, đánh cắp dữ liệu, thay đổi nội dung trang.

- Passive mixed content (ảnh, audio, video, font…): đôi khi vẫn được tải nhưng sẽ hiển thị cảnh báo “Not fully secure”, làm giảm niềm tin của người dùng và có thể bị chặn dần theo các phiên bản trình duyệt mới.

Hậu quả trực tiếp là giao diện có thể bị vỡ (CSS, font không tải), chức năng không chạy (JS, API bị chặn), form không gửi được, widget bên thứ ba không hiển thị. Về SEO, mixed content làm giảm tín hiệu tin cậy, có thể ảnh hưởng đến Core Web Vitals gián tiếp (người dùng thoát sớm, không tương tác) và làm suy yếu lợi thế xếp hạng của HTTPS. Mixed content là vấn đề nghiêm trọng vì nó phá vỡ mô hình bảo mật thống nhất của HTTPS. Chen, Nikiforakis, Huygens và Desmet (2013) phân tích rằng một trang chính được tải qua HTTPS nhưng vẫn gọi tài nguyên qua HTTP có thể tạo ra điểm yếu cho tấn công trung gian, đặc biệt khi tài nguyên đó là JavaScript, iframe hoặc nội dung có khả năng thay đổi hành vi trang. Vì vậy, active mixed content cần được ưu tiên xử lý trước vì có thể ảnh hưởng trực tiếp đến chức năng website, bảo mật dữ liệu và trải nghiệm chuyển đổi. Đối với SEO, mixed content thường không loại trang khỏi index ngay lập tức, nhưng có thể làm giảm niềm tin, tăng tỷ lệ thoát và làm suy yếu trải nghiệm trang.

Các phương pháp phát hiện nên triển khai theo nhiều lớp để không bỏ sót:

- Developer Tools của trình duyệt:

- Tab Console: quan sát các cảnh báo “Mixed Content: The page at … was loaded over HTTPS, but requested an insecure resource …”. Nên kiểm tra trên Chrome, Firefox, Edge để so sánh hành vi chặn.

- Tab Security: xem trạng thái kết nối, chứng chỉ, và danh sách tài nguyên không an toàn nếu có.

- Tab Network: lọc theo scheme hoặc domain để phát hiện request HTTP trong khi trang chính là HTTPS.

- Công cụ quét website chuyên dụng:

- Dùng crawler có khả năng thu thập toàn bộ URL nội bộ, phân tích HTML, CSS, JS để tìm mọi request HTTP.

- Ưu tiên công cụ cho phép xuất báo cáo chi tiết: URL trang, loại tài nguyên (img, script, font…), vị trí xuất hiện (thẻ, thuộc tính) để dễ xử lý hàng loạt.

- Phân tích mã nguồn HTML và CSS:

- Tìm kiếm chuỗi http:// trong:

- Thuộc tính

src,href,data-src,data-href. - CSS: hàm

url()trong file .css hoặc style inline. - Template engine (Blade, Twig, Liquid, Smarty…) và file cấu hình theme/plugin.

- Thuộc tính

- Kiểm tra cả các file JS có chứa URL tuyệt đối (ví dụ: endpoint API, file JSON, script nhúng).

- Tìm kiếm chuỗi http:// trong:

Cần đặc biệt chú ý đến tài nguyên nhúng từ bên thứ ba, vì đây là nguồn gây mixed content phổ biến:

- Font (Google Fonts, font CDN khác): đảm bảo link dùng https:// và không bị redirect từ HTTP.

- Script theo dõi (analytics, heatmap, tag manager): kiểm tra snippet cài đặt, nhiều mã cũ vẫn dùng HTTP tuyệt đối.

- Widget chat, popup, form nhúng: các nền tảng cũ hoặc bản miễn phí đôi khi không hỗ trợ HTTPS đầy đủ.

- Video, iframe (YouTube, Vimeo, bản đồ, iframe ứng dụng): nếu copy mã nhúng cũ, có thể chứa

http://.

Với các tài nguyên bên thứ ba không hỗ trợ HTTPS, cần đánh giá lại mức độ cần thiết. Nếu không thể thay thế bằng dịch vụ khác an toàn hơn, nên cân nhắc loại bỏ hoặc chỉ tải trong bối cảnh không yêu cầu bảo mật cao (ví dụ: môi trường staging).

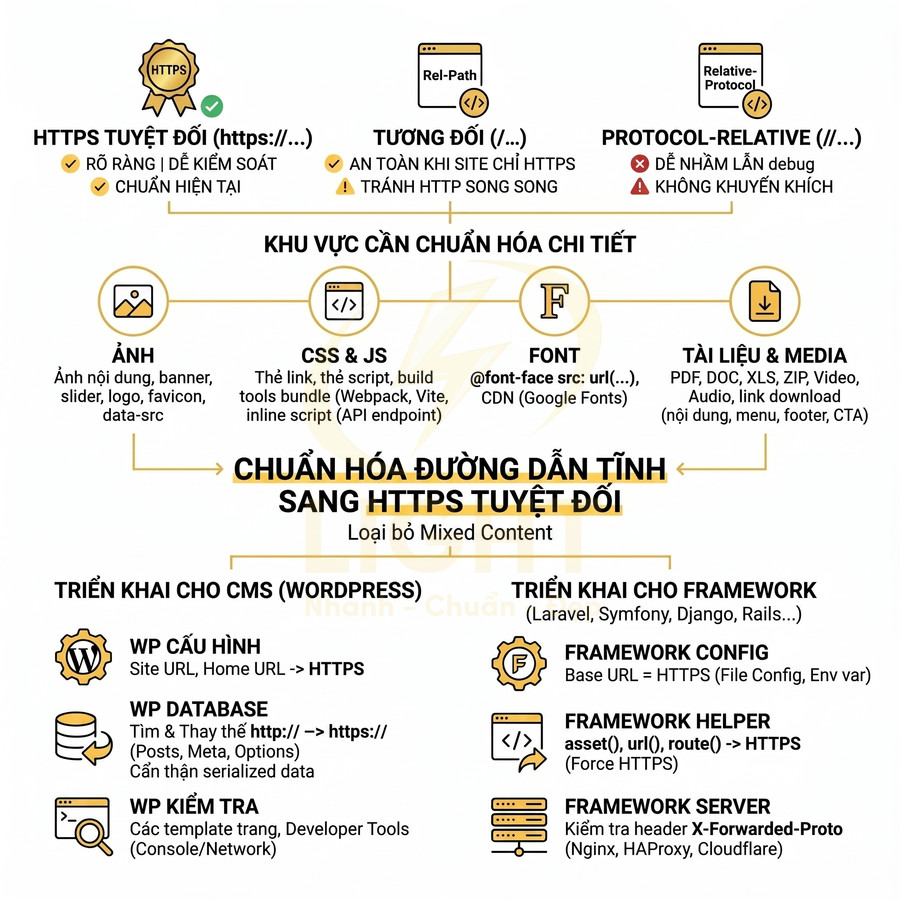

Chuẩn hóa toàn bộ đường dẫn tĩnh sang HTTPS tuyệt đối

Để loại bỏ mixed content một cách triệt để, cần chuẩn hóa toàn bộ đường dẫn tĩnh (static assets) sang HTTPS tuyệt đối. Về mặt kỹ thuật, có ba cách thường gặp:

- Đường dẫn tuyệt đối HTTPS:

https://example.com/path/to/file.css– rõ ràng, dễ kiểm soát, phù hợp chuẩn hiện tại. - Đường dẫn tương đối giao thức (protocol-relative):

//example.com/path/to/file.css– kế thừa giao thức của trang, nhưng dễ gây nhầm lẫn khi debug và không còn được khuyến khích. - Đường dẫn tương đối:

/path/to/file.css– an toàn nếu toàn bộ site luôn chạy trên HTTPS, nhưng cần đảm bảo không có môi trường HTTP song song.

Trong bối cảnh hầu hết website đã chuẩn hóa sang HTTPS toàn diện, sử dụng HTTPS tuyệt đối cho các tài nguyên quan trọng là lựa chọn an toàn và dễ bảo trì nhất.

Các khu vực cần chuẩn hóa chi tiết:

- Ảnh trong nội dung và giao diện:

- Ảnh trong bài viết, landing page, banner, slider, gallery.

- Ảnh logo, favicon, icon social, sprite trong CSS.

- Ảnh lazy-load sử dụng thuộc tính

data-src,data-background… cũng phải dùng HTTPS.

- CSS và JS:

- File CSS, JS trong thẻ

<link>và<script>của theme, plugin, module. - File JS bundle sinh ra từ build tool (Webpack, Vite, Gulp…) – kiểm tra cấu hình base URL.

- Inline script có chứa URL tuyệt đối (ví dụ: cấu hình API endpoint, URL asset trong JS).

- File CSS, JS trong thẻ

- Font trong CSS:

- Định nghĩa

@font-facevới thuộc tínhsrc: url(...)phải trỏ đến HTTPS. - Font từ CDN (Google Fonts, Adobe Fonts, CDN riêng) cần kiểm tra cả file CSS trung gian có gọi HTTP hay không.

- Định nghĩa

- Tài liệu tải về và media:

- File PDF, DOC, XLS, ZIP, video, audio, file download khác.

- Link trong nội dung bài viết, menu, footer, CTA button.

Với các CMS như WordPress, việc chuẩn hóa nên thực hiện ở cả tầng cấu hình lẫn dữ liệu:

- Đảm bảo Site URL và Home URL trong cài đặt đều là

https://. - Sử dụng script hoặc plugin tìm & thay thế trong database:

- Thay

http://example.comthànhhttps://example.comtrong bảng chứa nội dung (posts, meta, options). - Cẩn trọng với dữ liệu serialized để tránh làm hỏng cấu trúc; nên dùng công cụ hỗ trợ hiểu serialized data.

- Thay

- Kiểm tra lại:

- Một số trang đại diện cho từng loại template (trang chủ, category, bài viết, sản phẩm, landing page).

- Console và Network trong Developer Tools để đảm bảo không còn request HTTP.

Với framework tự phát triển (Laravel, Symfony, Django, Rails…), cần:

- Cấu hình base URL là HTTPS trong file config hoặc biến môi trường.

- Đảm bảo helper sinh URL (asset(), url(), route()…) luôn trả về HTTPS, hoặc bật chế độ “force HTTPS”.

- Kiểm tra reverse proxy / load balancer (Nginx, HAProxy, Cloudflare) truyền đúng header

X-Forwarded-Protođể ứng dụng nhận biết đang chạy trên HTTPS.

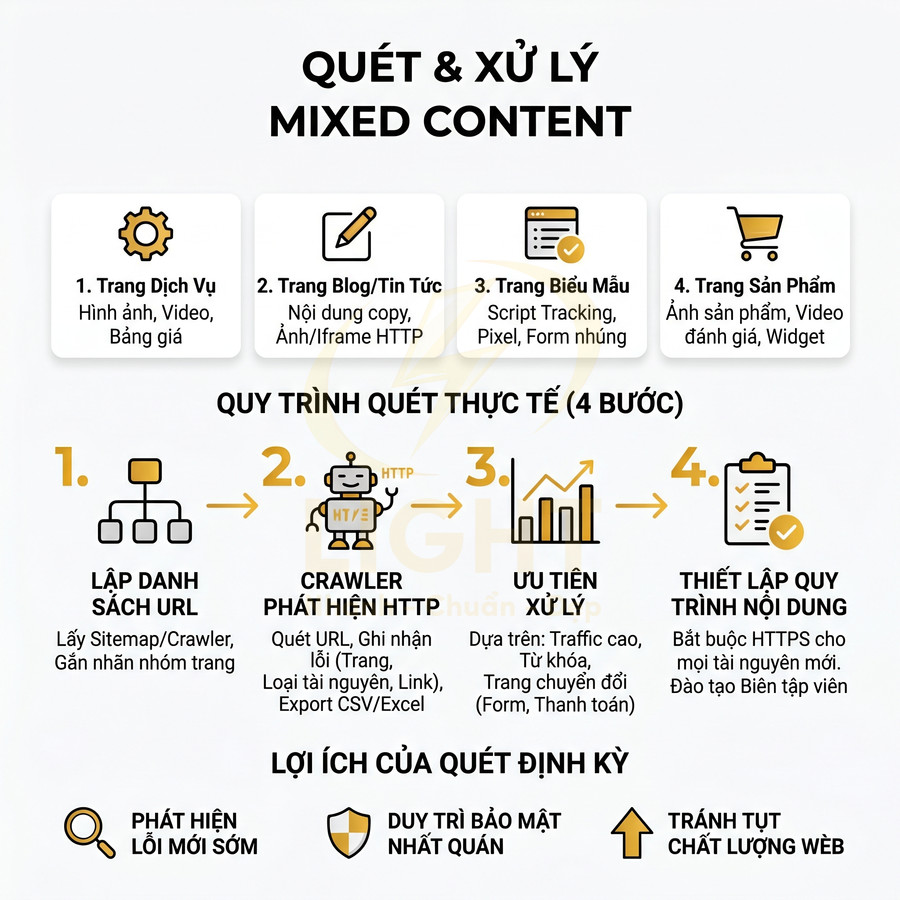

Quét trang dịch vụ, blog và biểu mẫu để phát hiện tài nguyên lỗi

Sau khi xử lý các tài nguyên tĩnh cốt lõi, mixed content vẫn có thể phát sinh từ nội dung động do đội biên tập hoặc marketing cập nhật thường xuyên. Các nhóm trang có rủi ro cao gồm:

- Trang dịch vụ: thường chứa nhiều hình minh họa, icon, bảng giá, form tư vấn, video giới thiệu.

- Trang blog / tin tức: biên tập viên hay copy nội dung từ nguồn ngoài, trong đó có ảnh hoặc iframe dùng HTTP.

- Trang biểu mẫu (form liên hệ, đăng ký, landing page thu lead): tích hợp script tracking, pixel, A/B testing, form nhúng từ nền tảng bên ngoài.

- Trang sản phẩm: ảnh sản phẩm, video review, widget đánh giá, badge chứng nhận… có thể được chèn từ nhiều nguồn.

Quy trình quét thực tế nên được chuẩn hóa thành một checklist:

- Lập danh sách URL theo nhóm:

- Xuất sitemap hoặc dùng crawler để lấy toàn bộ URL.

- Gắn nhãn (tag) cho từng nhóm: dịch vụ, blog, biểu mẫu, sản phẩm, landing page chiến dịch.

- Dùng crawler để phát hiện tài nguyên HTTP:

- Quét toàn bộ URL đã gắn nhãn, ghi nhận:

- URL trang chứa lỗi.

- Loại tài nguyên (img, script, iframe, font…).

- Đường dẫn HTTP cụ thể và domain đích.

- Ưu tiên công cụ cho phép export CSV/Excel để phân công xử lý cho từng bộ phận (dev, content, marketing).

- Quét toàn bộ URL đã gắn nhãn, ghi nhận:

- Ưu tiên xử lý theo tác động kinh doanh:

- Trang có lưu lượng cao (top traffic theo analytics).

- Trang đang xếp hạng tốt cho từ khóa quan trọng.

- Trang chuyển đổi (form đăng ký, thanh toán, lead magnet).

- Thiết lập quy trình biên tập nội dung:

- Quy định rõ: mọi tài nguyên chèn mới (ảnh, video, iframe, script) phải dùng HTTPS.

- Đào tạo biên tập viên nhận diện URL không an toàn và cách tự kiểm tra bằng Developer Tools.

- Nếu dùng trình soạn thảo WYSIWYG, cấu hình để tự chuyển

http://example.comnội bộ sanghttps://example.com.

Việc quét định kỳ (ví dụ: hàng tháng hoặc sau mỗi đợt triển khai chiến dịch lớn) giúp phát hiện sớm các lỗi mixed content mới phát sinh khi:

- Thêm plugin, widget, script theo dõi mới.

- Triển khai landing page mới cho chiến dịch quảng cáo.

- Nhập dữ liệu hàng loạt từ hệ thống cũ chưa chuẩn hóa HTTPS.

Cách tiếp cận này giúp duy trì trạng thái bảo mật nhất quán, tránh tình trạng một số trang quan trọng bị tụt chất lượng do lỗi nhỏ nhưng lặp lại nhiều lần.

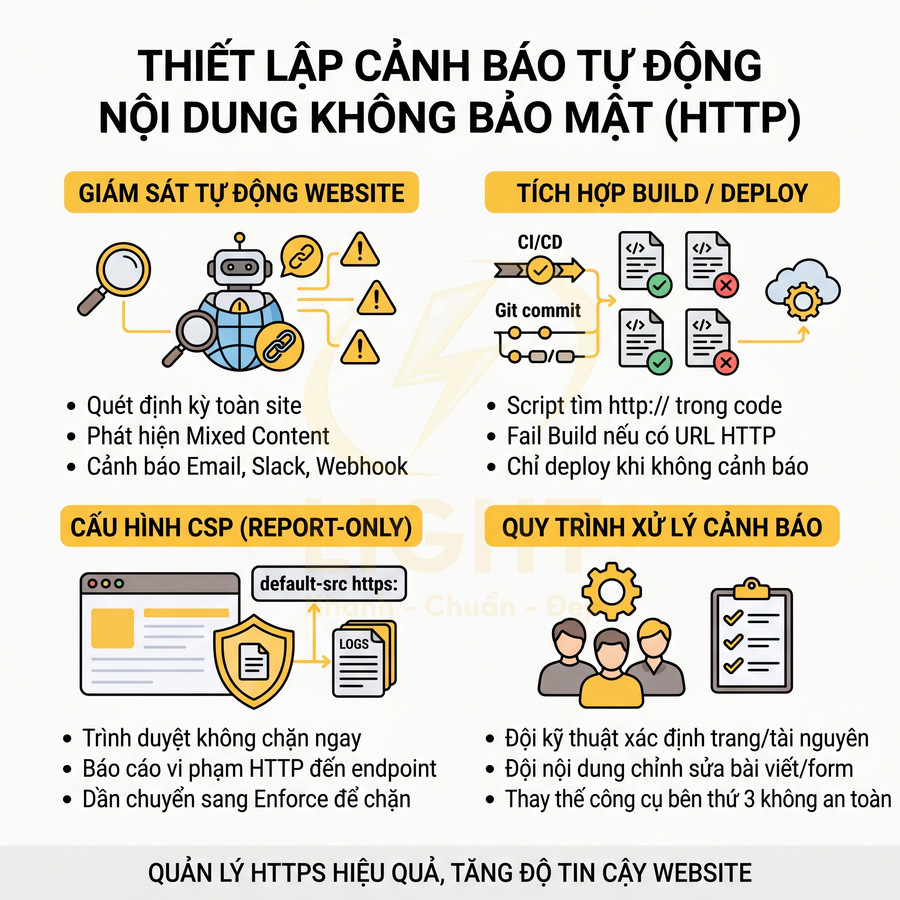

Thiết lập cảnh báo tự động khi phát sinh nội dung không bảo mật

Để quản lý hiệu quả trong dài hạn, không nên chỉ dựa vào kiểm tra thủ công. Cần xây dựng cơ chế giám sát và cảnh báo tự động nhằm phát hiện sớm mọi request HTTP trên môi trường production. Để duy trì HTTPS ổn định, website nên kết hợp kiểm tra thủ công với cơ chế giám sát tự động như Content Security Policy ở chế độ report-only. Kranch và Bonneau (2015) cho thấy các cơ chế tăng cường HTTPS như HSTS và public key pinning có thể giúp cải thiện bảo mật, nhưng cũng dễ bị triển khai thiếu hoàn chỉnh nếu không được giám sát đúng cách. Với website doanh nghiệp, CSP report-only là một cách tiếp cận an toàn vì trình duyệt có thể gửi báo cáo vi phạm khi phát hiện tài nguyên không an toàn, trong khi chưa chặn ngay nội dung trên giao diện người dùng. Sau khi dữ liệu ổn định, doanh nghiệp có thể chuyển dần sang chế độ enforce để kiểm soát mixed content chặt chẽ hơn.

- Công cụ giám sát website:

- Sử dụng dịch vụ monitoring có khả năng:

- Quét định kỳ toàn bộ site hoặc nhóm URL quan trọng.

- Phát hiện mixed content, chứng chỉ hết hạn, lỗi HTTPS khác.

- Gửi cảnh báo qua email, Slack, webhook khi phát hiện tài nguyên HTTP.

- Cấu hình tần suất quét phù hợp với tần suất cập nhật nội dung (ví dụ: hàng tuần cho blog cập nhật thường xuyên).

- Sử dụng dịch vụ monitoring có khả năng:

- Tích hợp kiểm tra trong quá trình build / deploy:

- Trong pipeline CI/CD, thêm bước:

- Chạy script tìm kiếm chuỗi

http://trong mã nguồn, template, file cấu hình. - Fail build nếu phát hiện URL HTTP trỏ đến domain nội bộ hoặc tài nguyên quan trọng.

- Chạy script tìm kiếm chuỗi

- Với static site generator (Next.js, Nuxt, Gatsby, Hugo…), có thể:

- Build ra bản staging, sau đó dùng crawler nội bộ quét toàn bộ HTML output để tìm mixed content.

- Chỉ cho phép deploy production khi không còn cảnh báo.

- Trong pipeline CI/CD, thêm bước:

- Content Security Policy (CSP) với chế độ report-only:

- Thiết lập header CSP với các directive như:

default-src https:img-src https: data:script-src https: 'self' ...

- Dùng chế độ report-only:

- Trình duyệt không chặn ngay, nhưng gửi báo cáo khi có tài nguyên vi phạm (ví dụ: HTTP).

- Báo cáo được gửi đến endpoint do bạn cấu hình, có thể lưu vào log hoặc tích hợp với hệ thống cảnh báo.

- Sau khi đã tự tin, có thể chuyển dần một phần directive sang chế độ enforce để chặn hẳn tài nguyên không an toàn.

- Thiết lập header CSP với các directive như:

Khi có cảnh báo, cần quy trình xử lý rõ ràng:

- Đội kỹ thuật xác định:

- Trang bị ảnh hưởng, loại tài nguyên, nguồn gốc (nội bộ hay bên thứ ba).

- Mức độ rủi ro (active vs passive mixed content).

- Đội nội dung / marketing:

- Chỉnh sửa bài viết, landing page, form nếu lỗi đến từ nội dung biên tập.

- Thay thế công cụ bên thứ ba nếu không hỗ trợ HTTPS.

Cách tiếp cận chủ động này giúp website duy trì trạng thái HTTPS sạch, không mixed content, tăng độ tin cậy trong mắt người dùng và công cụ tìm kiếm, đồng thời giảm rủi ro sự cố bất ngờ trong các giai đoạn chạy chiến dịch SEO quan trọng.

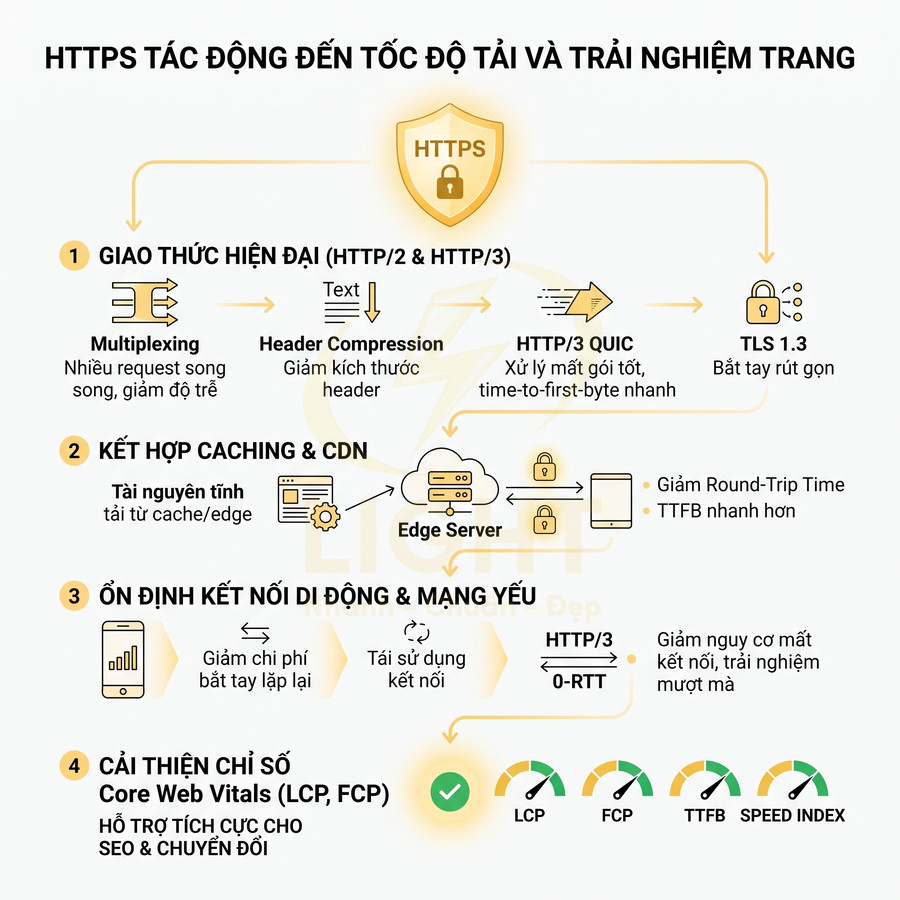

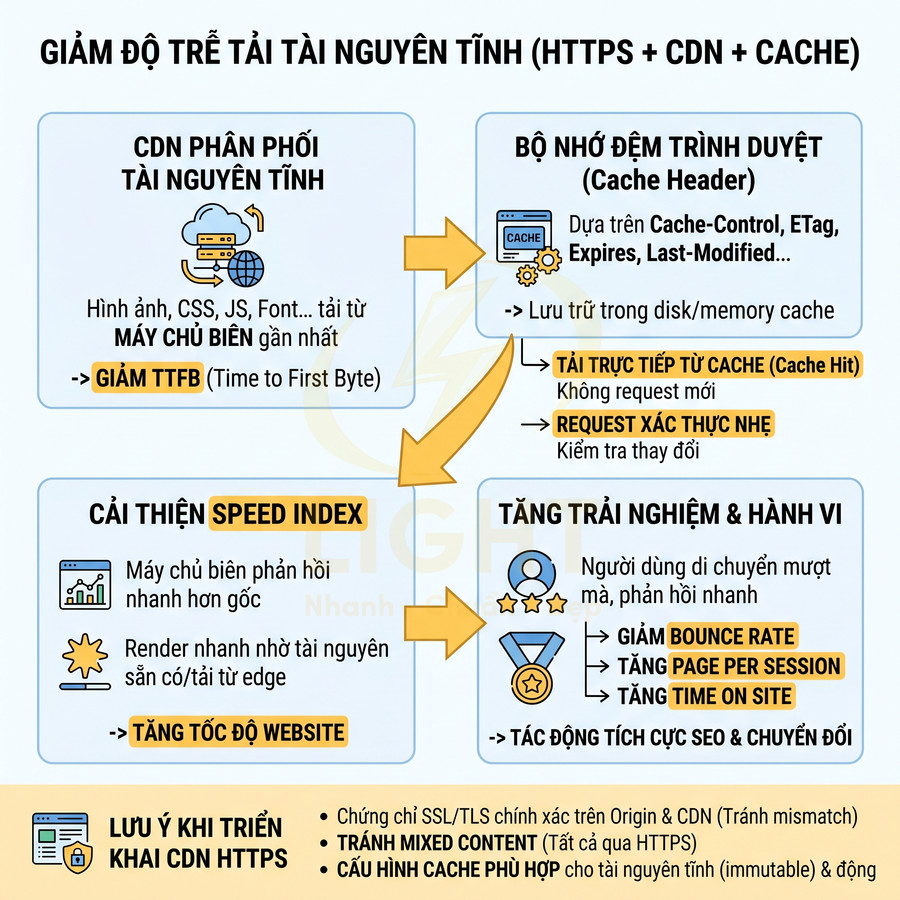

Ảnh hưởng của HTTPS đến tốc độ tải và chỉ số trải nghiệm trang

HTTPS tác động trực tiếp đến tốc độ tải và các chỉ số trải nghiệm trang thông qua việc tận dụng các giao thức hiện đại như HTTP/2, HTTP/3 và hạ tầng CDN. Nhờ cơ chế multiplexing, nén header, QUIC và bắt tay TLS rút gọn, thời gian phản hồi và truyền dữ liệu được rút ngắn, giúp cải thiện rõ rệt các chỉ số như LCP, FCP, TTFB và Speed Index. Khi kết hợp với bộ nhớ đệm trình duyệt, cache tại CDN và phân phối tài nguyên từ máy chủ biên gần người dùng, HTTPS không chỉ duy trì bảo mật mà còn tăng tốc độ tải, đặc biệt trên mạng di động và đường truyền yếu. Điều này góp phần giảm tỷ lệ thoát, tăng tương tác, hỗ trợ tích cực cho SEO và chuyển đổi.

Giao thức bảo mật hiện đại hỗ trợ tải nhanh hơn qua HTTP/2 và HTTP/3

Trong giai đoạn đầu khi HTTPS mới được áp dụng rộng rãi, chi phí mã hóa/giải mã TLS, bắt tay (handshake) nhiều bước và giới hạn phần cứng khiến nhiều quản trị viên lo ngại rằng việc bật SSL sẽ làm website chậm đi đáng kể. Tuy nhiên, với thế hệ giao thức mới như HTTP/2 và HTTP/3, bức tranh đã thay đổi hoàn toàn: phần lớn chi phí bảo mật được bù lại (thậm chí vượt trội) nhờ các tối ưu ở tầng giao vận và tầng ứng dụng. Cần diễn đạt thận trọng rằng HTTP/2 không phải lúc nào cũng tự động làm website nhanh hơn trong mọi điều kiện. Marx, Wijnants, Quax, Faes và Lamotte (2018) cho thấy HTTP/2 có thể giảm overhead nhờ multiplexing và nén header, nhưng hiệu quả thực tế phụ thuộc vào điều kiện mạng, tỷ lệ mất gói, cách ưu tiên tài nguyên và cấu hình máy chủ. Vì vậy, HTTPS nên được xem là điều kiện hạ tầng quan trọng để website hiện đại tận dụng HTTP/2 trên trình duyệt phổ biến, nhưng tốc độ tải vẫn cần được tối ưu thêm bằng cache, CDN, nén dữ liệu, tối ưu ảnh, giảm JavaScript chặn render và cải thiện critical rendering path.

HTTP/2 sử dụng cơ chế multiplexing trên một kết nối TCP duy nhất, cho phép nhiều request/response được truyền song song mà không bị chặn theo thứ tự (head-of-line blocking) như HTTP/1.1. Điều này loại bỏ nhu cầu mở nhiều kết nối song song đến cùng một host, giảm chi phí bắt tay TCP/TLS lặp lại, giảm độ trễ và tận dụng băng thông hiệu quả hơn. Bên cạnh đó, HTTP/2 hỗ trợ header compression (HPACK), giúp giảm kích thước header lặp lại giữa các request, đặc biệt hữu ích với các website có nhiều cookie hoặc header tùy chỉnh.

HTTP/3 tiến thêm một bước khi xây dựng trên nền tảng QUIC (chạy trên UDP), giải quyết triệt để vấn đề head-of-line blocking ở tầng TCP. Khi một gói tin bị mất, chỉ stream tương ứng bị ảnh hưởng, các stream khác vẫn tiếp tục truyền bình thường. Điều này đặc biệt quan trọng trên mạng di động có tỷ lệ mất gói cao. Đồng thời, QUIC tích hợp cơ chế mã hóa tương đương TLS 1.3 ngay trong giao thức, rút ngắn số vòng bắt tay cần thiết để thiết lập kết nối an toàn, giúp time to first byte nhanh hơn. HTTP/3 có tiềm năng cải thiện hiệu năng trong một số điều kiện mạng, nhưng không nên khẳng định rằng nó luôn nhanh hơn HTTP/2. Perna và cộng sự (2022) cho biết HTTP/3 thay TCP bằng QUIC trên nền UDP, tích hợp TLS 1.3 và cải thiện cơ chế xử lý nhiều luồng truyền dữ liệu, từ đó có thể giảm độ trễ trong một số tình huống. Tuy nhiên, hiệu quả thực tế còn phụ thuộc vào hạ tầng CDN, trình duyệt, vị trí người dùng, chất lượng mạng và mức độ hỗ trợ của tài nguyên bên thứ ba. Vì vậy, với SEO, HTTP/3 nên được trình bày như một lợi thế hiệu năng tiềm năng, đặc biệt với người dùng di động hoặc mạng có độ trễ cao.