Proxy là gì? Các kiến thức quan trọng về Proxy

Proxy là máy chủ trung gian giữa thiết bị người dùng và internet, giúp ẩn địa chỉ IP, tối ưu hóa kết nối, kiểm soát truy cập và bảo vệ dữ liệu.

Tùy mục đích sử dụng, có nhiều loại proxy như forward proxy, reverse proxy, transparent proxy, SOCKS5 proxy, mỗi loại có cơ chế hoạt động và lợi ích riêng. Proxy hỗ trợ truy cập nội dung bị giới hạn, quản lý băng thông, tăng cường bảo mật và bảo vệ danh tính.

Chọn proxy phù hợp cần xem xét tốc độ, độ tin cậy, chính sách bảo mật, hỗ trợ giao thức. Hiểu rõ sự khác biệt giữa proxy, VPN và Tor giúp quyết định chính xác theo nhu cầu.

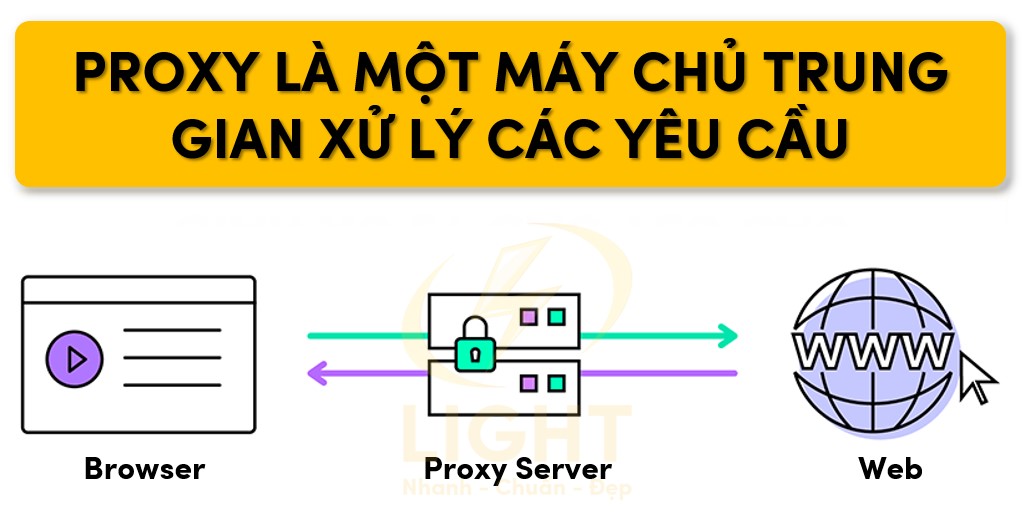

Proxy là gì?

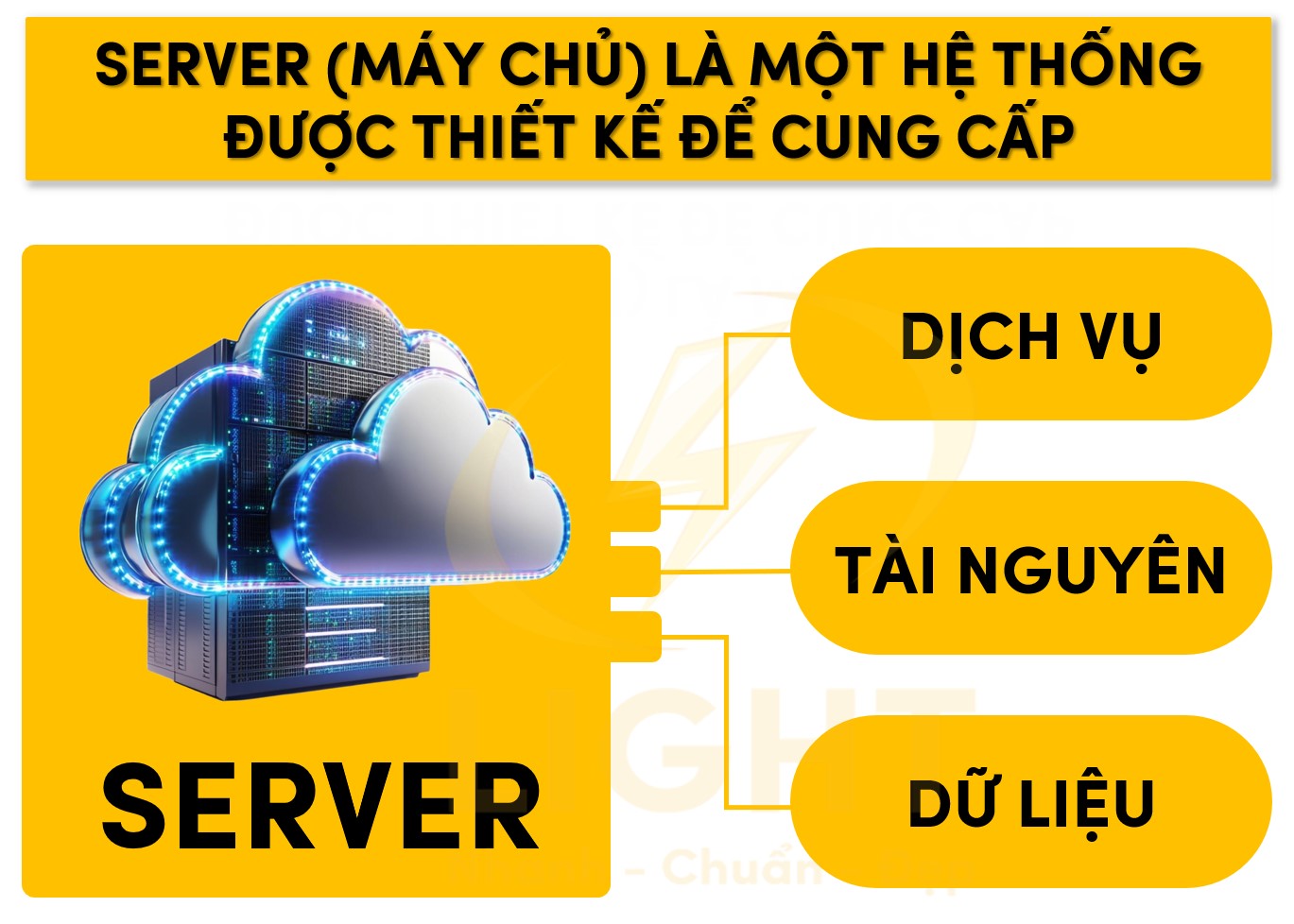

Proxy là một máy chủ trung gian có nhiệm vụ tiếp nhận, xử lý và chuyển tiếp các yêu cầu giữa máy khách (client) và máy chủ đích (server). Khi một thiết bị gửi yêu cầu truy cập tài nguyên trên internet, yêu cầu này sẽ được định tuyến qua proxy trước khi đến máy chủ đích. Tương tự, dữ liệu phản hồi từ máy chủ đích cũng phải đi qua proxy trước khi đến thiết bị người dùng.

Về mặt kỹ thuật, proxy hoạt động ở nhiều tầng của mô hình OSI, tùy thuộc vào loại và mục đích sử dụng. Có các loại proxy phổ biến như:

- Forward Proxy: Là dạng proxy tiêu chuẩn, đóng vai trò trung gian giữa máy khách và internet.

- Reverse Proxy: Đứng trước máy chủ backend, chịu trách nhiệm phân phối tải, bảo vệ máy chủ và tăng hiệu suất.

- Transparent Proxy: Proxy ẩn, hoạt động mà người dùng không biết hoặc không cần cấu hình thủ công.

- Anonymous Proxy: Giấu địa chỉ IP thật của người dùng để tăng cường quyền riêng tư.

- Elite Proxy (High Anonymity Proxy): Không chỉ ẩn IP mà còn không để lộ rằng đang sử dụng proxy.

- SOCKS Proxy: Hoạt động ở tầng thấp hơn HTTP Proxy, có thể xử lý nhiều loại lưu lượng như FTP, SMTP, và P2P.

Một proxy có thể hoạt động trên các giao thức khác nhau như HTTP, HTTPS, SOCKS5, tùy vào mục đích sử dụng.

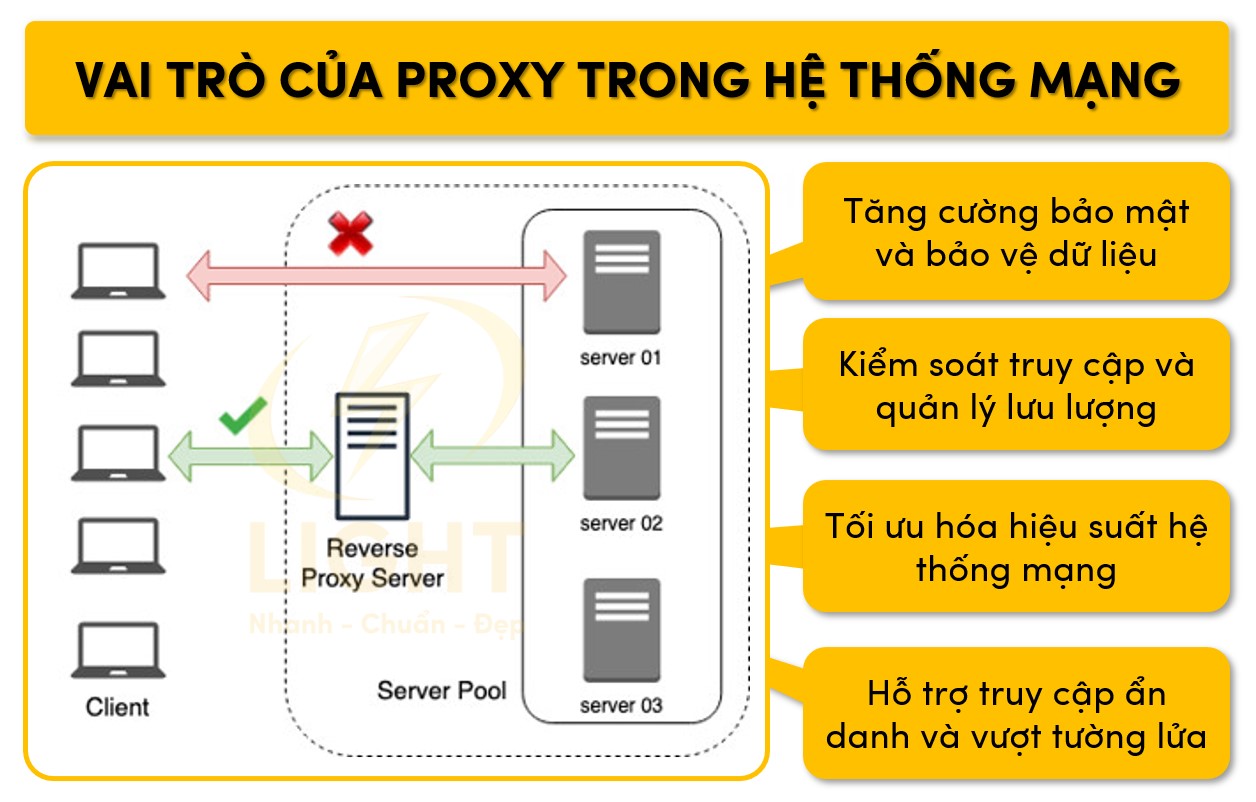

Vai trò của Proxy trong hệ thống mạng

Proxy đóng vai trò then chốt trong kiến trúc mạng hiện đại, hoạt động như một trung gian thông minh giữa người dùng và internet. Không chỉ đơn thuần là một cầu nối kết nối, proxy còn mang đến nhiều lợi ích quan trọng từ bảo mật dữ liệu, kiểm soát truy cập đến tối ưu hiệu suất và hỗ trợ ẩn danh. Hệ thống này tạo ra lớp bảo vệ chống lại các cuộc tấn công mạng, đồng thời giúp doanh nghiệp quản lý hiệu quả lưu lượng truy cập, nâng cao tốc độ kết nối thông qua caching và nén dữ liệu. Trong bối cảnh số hóa ngày càng tăng, proxy trở thành công cụ thiết yếu giúp tổ chức bảo vệ hạ tầng mạng, duy trì quyền riêng tư và tối ưu trải nghiệm người dùng.

1. Tăng cường bảo mật và bảo vệ dữ liệu

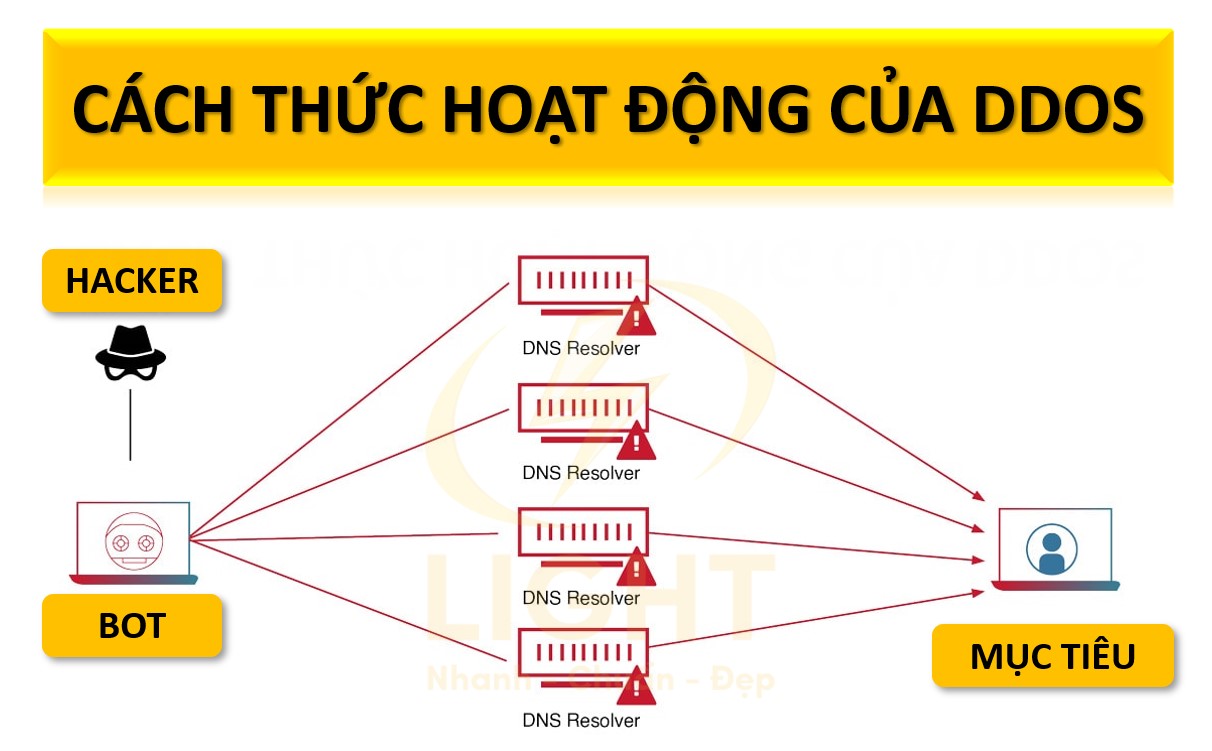

Proxy đóng vai trò như một rào cản giữa hệ thống mạng nội bộ và internet, giúp hạn chế nguy cơ tấn công mạng. Theo nghiên cứu của Đại học Stanford về Bảo mật Mạng, các hệ thống sử dụng reverse proxy có khả năng giảm đáng kể nguy cơ bị tấn công DDoS thành công. Báo cáo từ Cybersecurity Ventures ghi nhận rằng các tổ chức triển khai proxy bảo mật chuyên dụng thường giảm được số lượng lỗ hổng bảo mật có thể khai thác từ bên ngoài. Nghiên cứu đăng trên IEEE Security & Privacy đã phân tích cách proxy hoạt động như một 'lá chắn ảo', ngăn chặn hiệu quả các cuộc tấn công dò quét cổng và các nỗ lực khai thác lỗ hổng từ xa khi được cấu hình đúng cách. Các phân tích từ Journal of Cybersecurity Research về các cuộc tấn công mạng cho thấy hệ thống sử dụng reverse proxy thường có thời gian phát hiện và phản ứng nhanh hơn so với hệ thống không có proxy. Khi được triển khai với các tính năng nâng cao như mã hóa, lọc nội dung và kiểm soát truy cập, proxy giúp giảm thiểu các rủi ro như:

- Tấn công DDoS: Reverse proxy có thể giảm tải và phân tán lưu lượng, ngăn chặn các cuộc tấn công từ chối dịch vụ phân tán.

- Phát hiện và ngăn chặn mã độc: Proxy có thể tích hợp với hệ thống IDS/IPS hoặc sandbox để kiểm tra và lọc nội dung độc hại trước khi cho phép kết nối đến hệ thống nội bộ.

- Ẩn topology mạng nội bộ: Reverse proxy giúp che giấu kiến trúc hạ tầng backend, giảm nguy cơ bị dò quét và khai thác lỗ hổng bảo mật.

2. Kiểm soát truy cập và quản lý lưu lượng

Trong các tổ chức lớn, proxy được sử dụng để kiểm soát việc truy cập internet nhằm tối ưu hóa hiệu suất mạng và đảm bảo tuân thủ chính sách bảo mật:

- Chặn trang web độc hại hoặc không phù hợp: Proxy có thể lọc nội dung dựa trên danh sách đen (blacklist) hoặc danh sách trắng (whitelist).

- Hạn chế truy cập theo người dùng hoặc nhóm: Các chính sách truy cập có thể được áp dụng theo vai trò (RBAC - Role-Based Access Control) hoặc theo địa chỉ IP, tài khoản.

- Giám sát và ghi log hoạt động: Proxy lưu lại lịch sử truy cập, hỗ trợ phân tích hành vi người dùng và phát hiện truy cập trái phép.

3. Tối ưu hóa hiệu suất hệ thống mạng

Proxy giúp cải thiện tốc độ truy cập và tối ưu hóa tài nguyên hệ thống bằng cách giảm tải và tối ưu luồng dữ liệu:

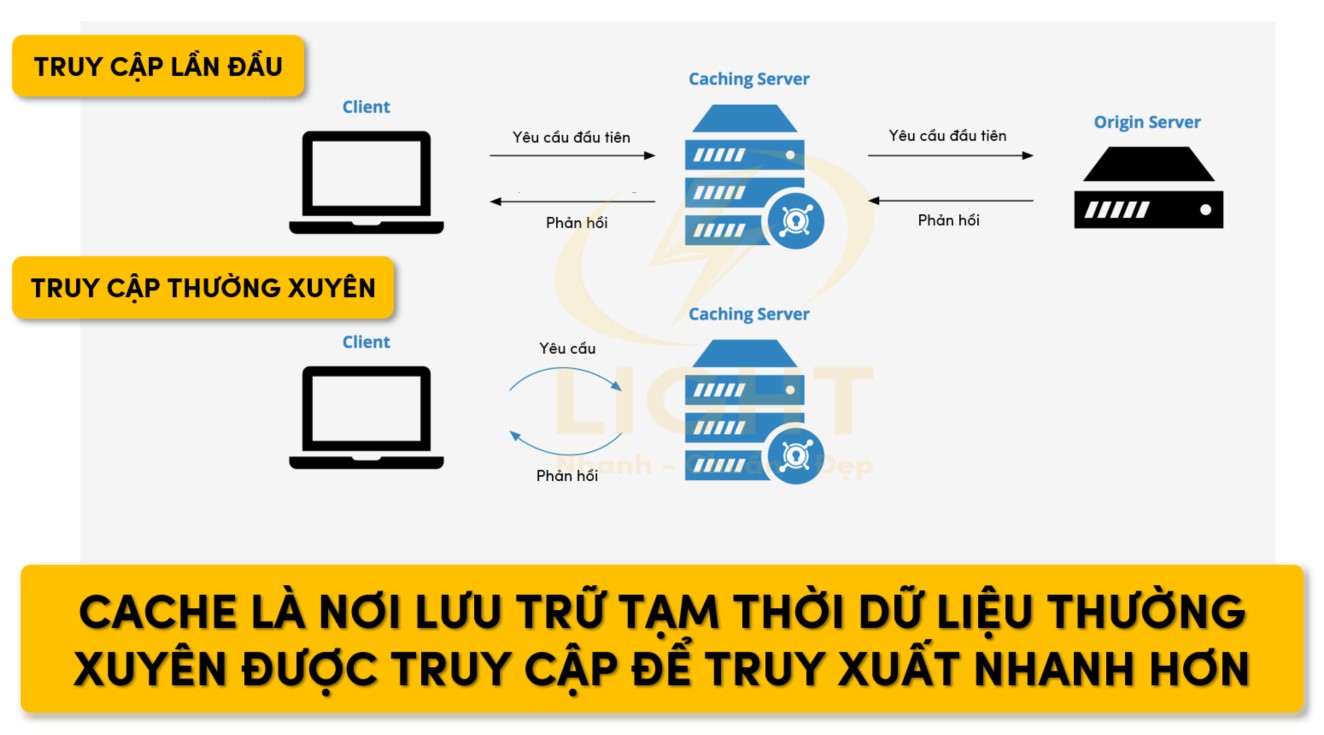

- Caching: Proxy lưu trữ dữ liệu truy cập thường xuyên (như trang web tĩnh, hình ảnh, tài nguyên API), giúp giảm thời gian tải và tiết kiệm băng thông.

- Compression: Dữ liệu có thể được nén trước khi gửi đến người dùng, giúp giảm lưu lượng truyền tải và tăng tốc độ duyệt web.

- Load Balancing: Reverse proxy có thể phân phối lưu lượng truy cập đến nhiều máy chủ backend để giảm tải và tránh tình trạng quá tải.

4. Hỗ trợ truy cập ẩn danh và vượt tường lửa

Proxy có thể được sử dụng để che giấu danh tính người dùng, vượt qua các hạn chế mạng hoặc chặn nội dung theo khu vực:

- Thay đổi địa chỉ IP: Proxy có thể cung cấp địa chỉ IP khác để truy cập nội dung bị chặn địa lý.

- Bỏ qua hạn chế mạng nội bộ: Trong doanh nghiệp hoặc trường học, proxy giúp truy cập các tài nguyên bị giới hạn.

- Tor và Proxy Chain: Một số hệ thống sử dụng proxy chuỗi (proxy chaining) hoặc mạng ẩn danh như Tor để ẩn danh tính hoàn toàn.

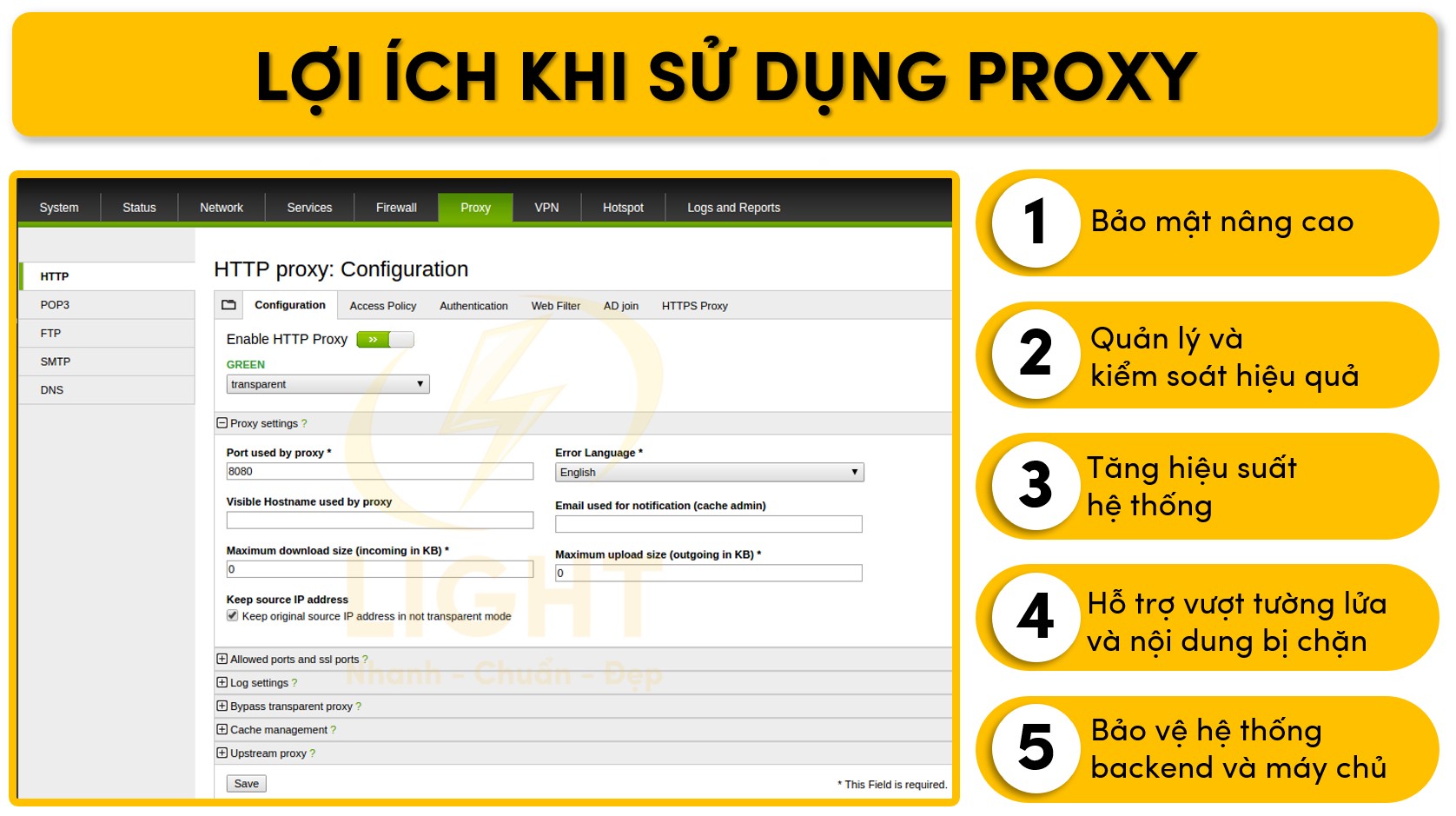

Lợi ích khi sử dụng Proxy

1. Bảo mật nâng cao

- Ẩn địa chỉ IP: Giảm nguy cơ bị theo dõi, phân tích lưu lượng hoặc tấn công trực tiếp.

- Mã hóa kết nối: Một số proxy (như HTTPS proxy hoặc SOCKS5) có thể mã hóa dữ liệu, bảo vệ thông tin khi truyền qua mạng công cộng.

- Ngăn chặn truy cập trái phép: Reverse proxy bảo vệ các máy chủ backend bằng cách kiểm soát luồng lưu lượng đến hệ thống nội bộ.

2. Quản lý và kiểm soát hiệu quả

- Giám sát hoạt động truy cập: Proxy lưu log chi tiết, hỗ trợ kiểm tra bảo mật và điều tra sự cố mạng.

- Quản lý truy cập theo chính sách: Áp dụng quy tắc hạn chế theo người dùng, nhóm hoặc địa chỉ IP.

- Tối ưu hóa tài nguyên hệ thống: Giảm tải cho máy chủ backend, tiết kiệm băng thông và cải thiện tốc độ xử lý.

3. Tăng hiệu suất hệ thống

- Caching động và tĩnh: Giảm tải máy chủ bằng cách lưu trữ nội dung phổ biến, tăng tốc truy cập.

- Nén dữ liệu: Giảm kích thước dữ liệu trước khi truyền tải để tối ưu băng thông.

- Cân bằng tải: Reverse proxy phân phối lưu lượng đến nhiều máy chủ để duy trì hiệu suất cao.

4. Hỗ trợ vượt tường lửa và truy cập nội dung bị chặn

- Proxy ẩn danh: Giúp truy cập các trang web bị chặn do giới hạn địa lý hoặc chính sách mạng.

- VPN kết hợp Proxy: Sử dụng đồng thời VPN và proxy giúp tăng cường bảo mật và ẩn danh trực tuyến.

- SOCKS5 Proxy với UDP Support: Hỗ trợ truy cập các dịch vụ yêu cầu tốc độ cao như game online, VoIP.

5. Bảo vệ hệ thống backend và máy chủ doanh nghiệp

- Reverse Proxy bảo vệ API và ứng dụng web: Giảm thiểu nguy cơ bị khai thác lỗ hổng OWASP Top 10.

- Ngăn chặn tấn công MITM (Man-in-the-Middle): Mã hóa kết nối giữa máy khách và máy chủ.

- Hỗ trợ Zero Trust Architecture (ZTA): Proxy có thể đóng vai trò cổng bảo mật trong mô hình Zero Trust, xác thực và kiểm tra tất cả các yêu cầu trước khi cho phép truy cập hệ thống backend.

Việc triển khai proxy đúng cách giúp cải thiện đáng kể khả năng bảo mật, quản lý và tối ưu hóa hiệu suất hệ thống mạng, đồng thời hỗ trợ doanh nghiệp và cá nhân đảm bảo tính riêng tư khi truy cập internet.

Các loại Proxy

Tùy thuộc vào mục đích sử dụng, có nhiều loại proxy khác nhau, mỗi loại có những đặc tính riêng biệt và ứng dụng cụ thể. Dưới đây là phân tích chi tiết về các loại proxy phổ biến.

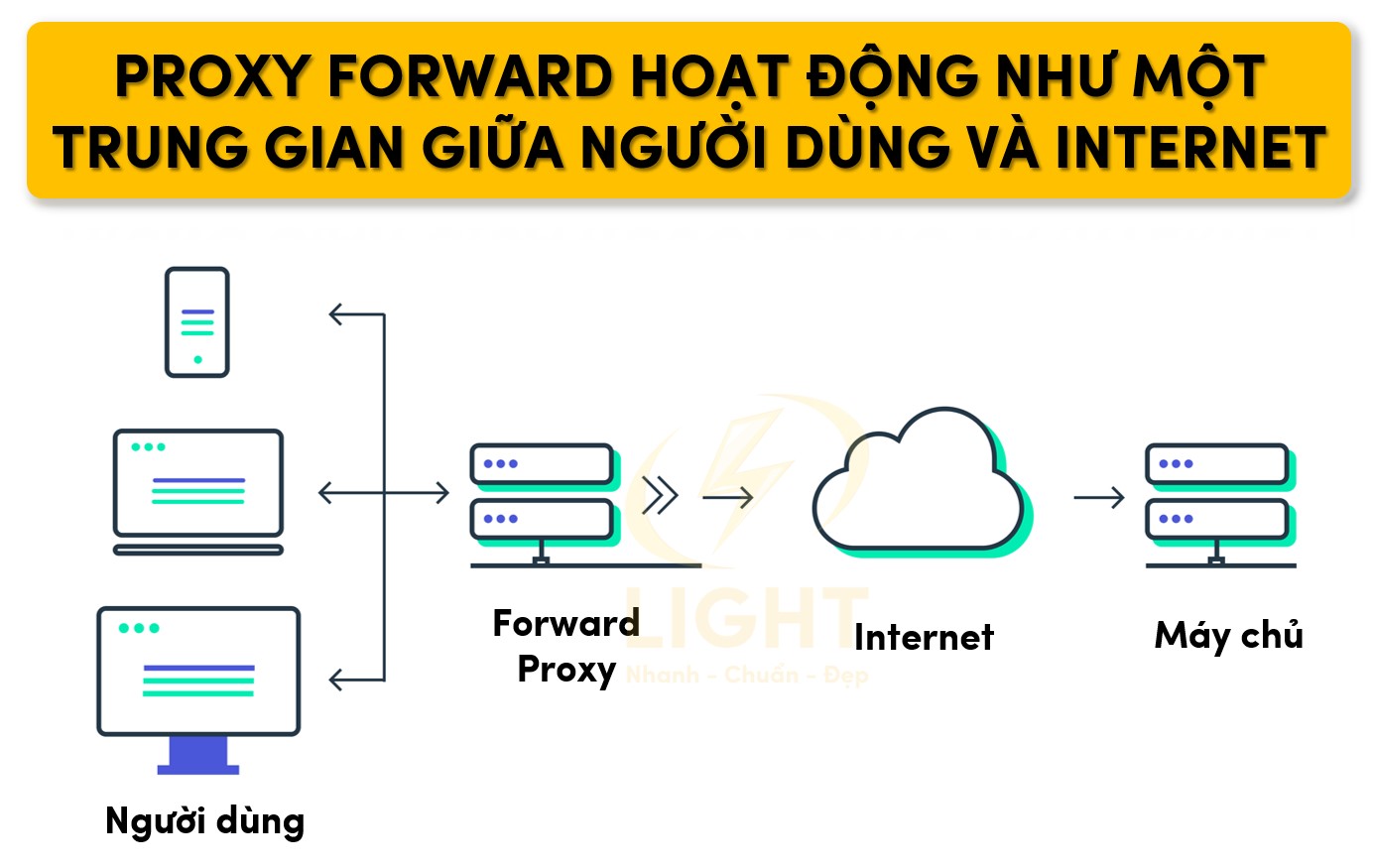

Proxy Forward

Proxy forward (proxy chuyển tiếp) là loại phổ biến nhất, hoạt động như một trung gian giữa người dùng và internet. Khi một thiết bị gửi yêu cầu đến một website, proxy forward tiếp nhận, xử lý, sau đó chuyển tiếp yêu cầu đến máy chủ đích. Máy chủ phản hồi lại proxy, proxy tiếp tục truyền dữ liệu về cho thiết bị của người dùng.

Cơ chế hoạt động

- Người dùng gửi yêu cầu truy cập trang web thông qua proxy forward.

- Proxy kiểm tra yêu cầu, có thể thực hiện các chức năng như lọc nội dung, kiểm duyệt, xác thực hoặc lưu cache.

- Proxy gửi yêu cầu đã được xử lý đến máy chủ web.

- Máy chủ phản hồi lại proxy.

- Proxy gửi phản hồi từ máy chủ về cho người dùng.

Đặc điểm kỹ thuật

- Ẩn địa chỉ IP thực của người dùng khỏi máy chủ đích, giúp bảo vệ danh tính.

- Có khả năng ghi nhật ký truy cập, hỗ trợ giám sát và quản lý lưu lượng mạng.

- Hỗ trợ nén dữ liệu nhằm tối ưu băng thông và giảm thời gian tải trang.

- Có thể tích hợp với các hệ thống xác thực để kiểm soát quyền truy cập.

Ứng dụng thực tế

- Doanh nghiệp và tổ chức sử dụng proxy forward để kiểm soát và giám sát truy cập internet của nhân viên.

- Hệ thống cache proxy giúp giảm tải băng thông bằng cách lưu trữ dữ liệu thường xuyên được truy cập.

- Người dùng cá nhân sử dụng proxy forward để truy cập các nội dung bị hạn chế tại địa phương.

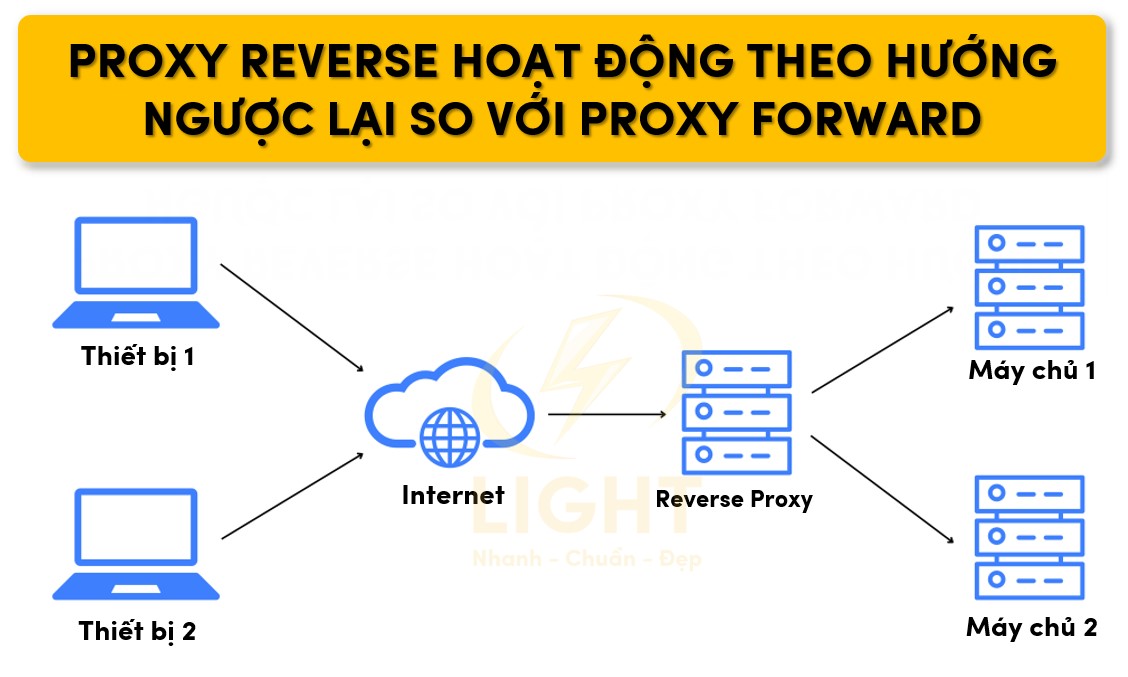

Proxy Reverse

Proxy reverse (proxy ngược) hoạt động theo hướng ngược lại so với proxy forward. Nó được đặt ở phía máy chủ để tiếp nhận yêu cầu từ người dùng, thay vì được đặt ở phía người dùng để tiếp nhận yêu cầu đến máy chủ. Theo nghiên cứu thực tiễn của Akamai Technologies, việc triển khai reverse proxy có thể cải thiện đáng kể thời gian phản hồi trung bình của ứng dụng web và giảm tải cho máy chủ gốc trong các tình huống lưu lượng cao. International Journal of Computer Networks đã phân tích hiệu suất của reverse proxy trên nhiều website doanh nghiệp, ghi nhận khả năng chống chịu tấn công DDoS tăng lên đáng kể so với máy chủ không được bảo vệ. Nghiên cứu từ Cloudflare đã công bố kết quả thử nghiệm cho thấy reverse proxy có thể giảm tải CPU cho máy chủ gốc thông qua việc xử lý SSL termination và phân phối nội dung tĩnh hiệu quả. Google Cloud Platform trong báo cáo kỹ thuật gần đây ghi nhận rằng khi sử dụng reverse proxy tích hợp cân bằng tải, khả năng mở rộng của hệ thống tăng đáng kể, cho phép xử lý đột biến lưu lượng mà không gây quá tải cho máy chủ backend.

Cơ chế hoạt động

- Người dùng gửi yêu cầu truy cập một trang web hoặc ứng dụng.

- Proxy reverse tiếp nhận yêu cầu, kiểm tra và xử lý trước khi gửi đến máy chủ nội bộ.

- Máy chủ phản hồi thông tin về proxy reverse.

- Proxy reverse chuyển tiếp phản hồi đến người dùng.

Đặc điểm kỹ thuật

- Ẩn địa chỉ IP thực của máy chủ backend, giúp bảo vệ máy chủ khỏi tấn công trực tiếp.

- Hỗ trợ cân bằng tải (load balancing) giữa nhiều máy chủ backend nhằm tối ưu hóa hiệu suất.

- Cung cấp SSL/TLS termination để mã hóa và bảo vệ dữ liệu.

- Hỗ trợ caching để giảm tải máy chủ và cải thiện thời gian phản hồi.

Ứng dụng thực tế

- Các trang web lớn sử dụng proxy reverse để bảo vệ máy chủ backend khỏi tấn công DDoS.

- Các hệ thống doanh nghiệp sử dụng proxy reverse để phân phối tải truy cập giữa nhiều máy chủ.

- Cổng API sử dụng proxy reverse để kiểm tra xác thực trước khi gửi yêu cầu đến hệ thống backend.

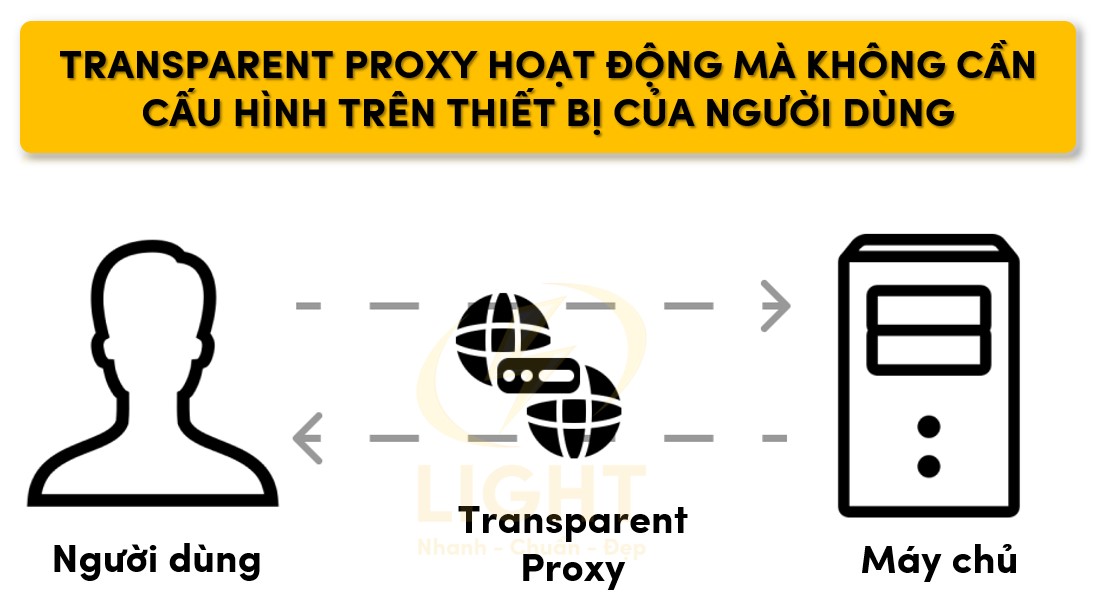

Proxy trong suốt (Transparent Proxy)

Transparent proxy hoạt động mà không cần cấu hình trên thiết bị của người dùng. Nó được triển khai ở cấp mạng, có thể được áp dụng để kiểm soát, giám sát truy cập và tối ưu hóa băng thông.

Cơ chế hoạt động

- Người dùng gửi yêu cầu truy cập internet mà không biết rằng proxy đang hoạt động.

- Proxy trong suốt tiếp nhận yêu cầu và kiểm tra nội dung.

- Nếu trang web đã được lưu trong bộ nhớ đệm, proxy cung cấp phản hồi ngay lập tức. Nếu không, proxy chuyển tiếp yêu cầu đến máy chủ đích.

- Máy chủ đích phản hồi lại, proxy kiểm tra và gửi nội dung đến người dùng.

Đặc điểm kỹ thuật

- Không yêu cầu thiết lập cấu hình trên trình duyệt hoặc hệ điều hành.

- Không thay đổi hoặc che giấu địa chỉ IP của người dùng khi truy cập trang web.

- Cho phép kiểm duyệt nội dung, hạn chế truy cập vào các trang web không mong muốn.

- Hỗ trợ lưu trữ dữ liệu tạm thời để tối ưu hóa tốc độ tải trang.

Ứng dụng thực tế

- Các nhà cung cấp dịch vụ internet (ISP) sử dụng proxy trong suốt để lưu cache và giảm tải băng thông.

- Doanh nghiệp sử dụng proxy trong suốt để chặn nội dung không phù hợp trong môi trường làm việc.

- Trường học sử dụng proxy này để giám sát và kiểm soát truy cập internet của học sinh.

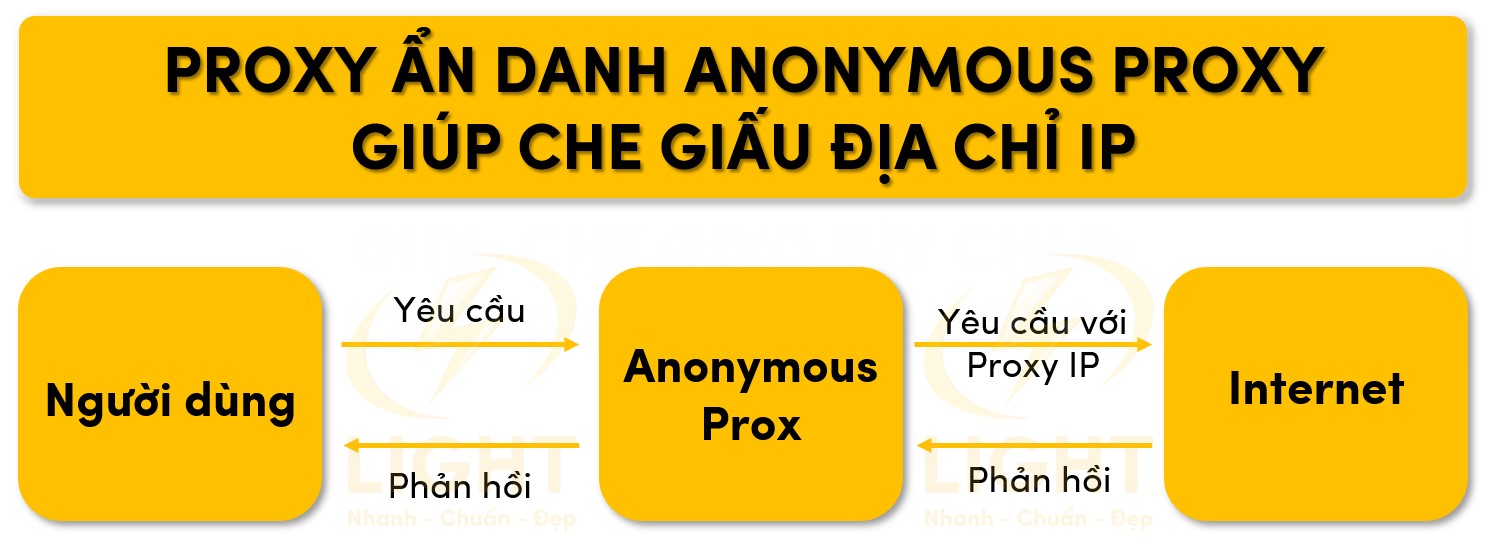

Proxy ẩn danh (Anonymous Proxy)

Anonymous proxy giúp che giấu địa chỉ IP thực của người dùng khi truy cập internet, nhưng vẫn để lộ rằng proxy đang được sử dụng.

Cơ chế hoạt động

- Người dùng kết nối đến proxy ẩn danh để gửi yêu cầu truy cập trang web.

- Proxy ẩn danh thay đổi hoặc xóa địa chỉ IP của người dùng trước khi gửi yêu cầu đến máy chủ đích.

- Máy chủ đích phản hồi dữ liệu thông qua proxy.

- Proxy gửi dữ liệu về cho người dùng.

Đặc điểm kỹ thuật

- Giúp bảo vệ danh tính người dùng trên internet bằng cách thay đổi địa chỉ IP.

- Có thể bị phát hiện bởi các hệ thống chống proxy vì vẫn để lộ dấu hiệu sử dụng proxy.

- Không hỗ trợ mã hóa dữ liệu, do đó không bảo vệ hoàn toàn khỏi giám sát mạng.

Ứng dụng thực tế

- Người dùng muốn truy cập nội dung bị hạn chế theo khu vực địa lý.

- Bảo vệ quyền riêng tư khi duyệt web bằng cách che giấu IP thật.

- Tránh theo dõi trực tuyến từ các công cụ quảng cáo hoặc phân tích web.

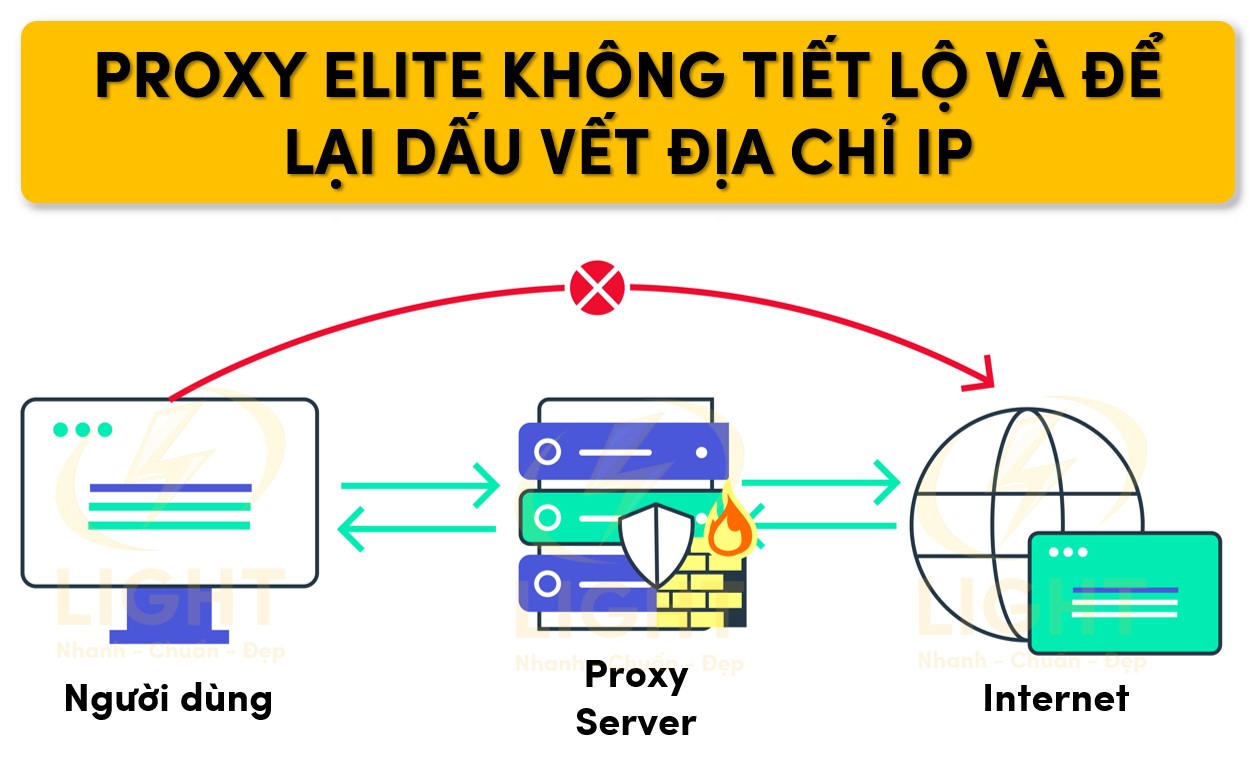

Proxy Elite

Proxy elite cung cấp mức độ ẩn danh cao nhất bằng cách che giấu cả địa chỉ IP và dấu hiệu sử dụng proxy, khiến các trang web không thể phát hiện người dùng đang sử dụng proxy. Một địa chỉ IP có thể tiết lộ khu vực địa lý, nhà cung cấp dịch vụ mạng, thậm chí hành vi truy cập. Do đó, hiểu địa chỉ IP là gì là bước đầu tiên để bạn tự bảo vệ mình khi duyệt web bằng proxy elite.

Cơ chế hoạt động

- Người dùng gửi yêu cầu truy cập trang web thông qua proxy elite.

- Proxy elite loại bỏ hoàn toàn thông tin về địa chỉ IP của người dùng và không để lộ dấu hiệu đang sử dụng proxy.

- Máy chủ đích nhận yêu cầu từ proxy như thể đó là một kết nối trực tiếp từ người dùng thực.

- Máy chủ phản hồi và proxy elite truyền tải dữ liệu về người dùng một cách bảo mật.

Đặc điểm kỹ thuật

- Không tiết lộ địa chỉ IP thực của người dùng.

- Không để lại dấu vết về việc sử dụng proxy, giúp tránh bị chặn bởi các hệ thống phát hiện proxy.

- Thường đi kèm với mã hóa mạnh để bảo vệ dữ liệu truyền tải.

Ứng dụng thực tế

- Truy cập các dịch vụ có chính sách nghiêm ngặt chống proxy như ngân hàng trực tuyến hoặc nền tảng thương mại điện tử.

- Duyệt web hoàn toàn ẩn danh, tránh bị theo dõi và giám sát.

- Hỗ trợ các hoạt động yêu cầu bảo mật cao, chẳng hạn như giao dịch tài chính hoặc nghiên cứu cạnh tranh.

Cách thức hoạt động của Proxy

Cách hoạt động Proxy (máy chủ proxy) đóng vai trò điều phối và kiểm soát lưu lượng mạng giữa người dùng (client) và máy chủ đích (server). Trong mô hình mạng truyền thống, khi một client gửi yêu cầu truy cập một tài nguyên trên internet, nó sẽ kết nối trực tiếp với server để lấy dữ liệu phản hồi. Tuy nhiên, với sự xuất hiện của proxy, toàn bộ quá trình này được thực hiện thông qua một máy chủ trung gian, giúp định tuyến, lọc, ghi log hoặc tối ưu hóa lưu lượng truy cập.

Proxy có thể hoạt động ở nhiều lớp trong mô hình OSI, nhưng phổ biến nhất là lớp ứng dụng (Layer 7) và lớp vận chuyển (Layer 4). Ở lớp ứng dụng, proxy có thể phân tích, sửa đổi nội dung HTTP/S trước khi chuyển tiếp. Trong khi đó, proxy ở lớp vận chuyển hoạt động bằng cách định tuyến kết nối TCP hoặc UDP mà không cần hiểu sâu về nội dung gói tin.

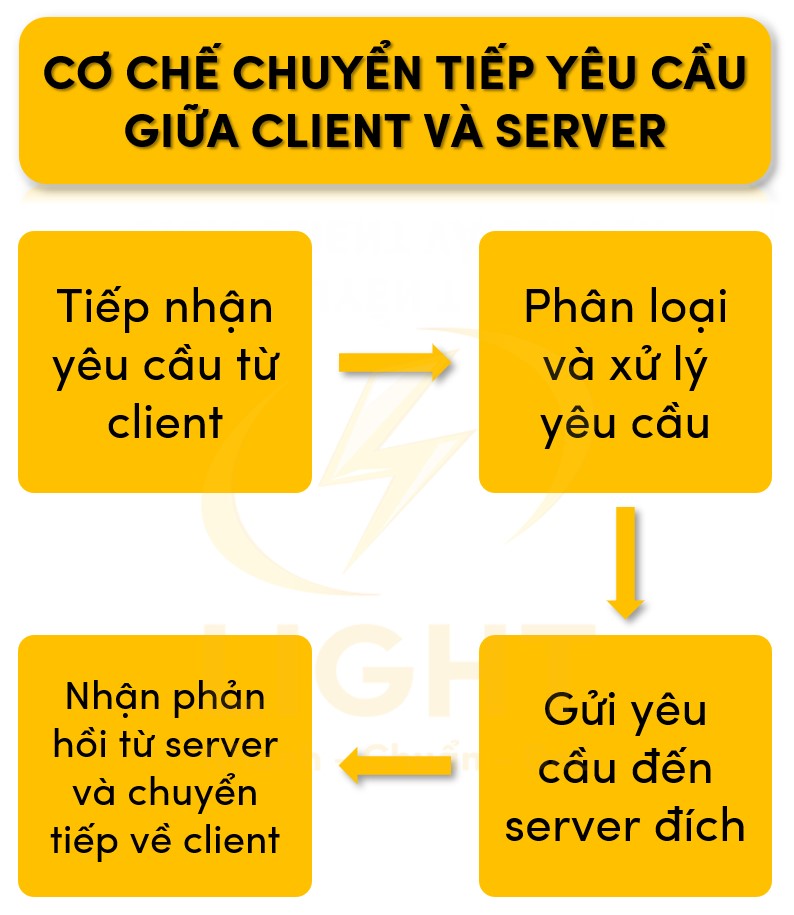

Cơ chế chuyển tiếp yêu cầu giữa client và server

Trong mô hình hoạt động của proxy, mọi dữ liệu đều phải đi qua máy chủ trung gian trước khi đến đích. Để hiểu rõ vai trò trung tâm của hệ thống xử lý này, bạn cần nắm vững server là gì và cách nó vận hành trong môi trường mạng.

Tiếp nhận yêu cầu từ client

Khi một thiết bị gửi yêu cầu đến một trang web hoặc dịch vụ, proxy tiếp nhận gói tin đầu vào. Điều này có thể được thực hiện theo hai cách chính:- Proxy thiết lập thủ công: Người dùng cấu hình địa chỉ proxy trên trình duyệt hoặc hệ điều hành.

- Proxy trong môi trường mạng nội bộ: Một số tổ chức áp dụng quy tắc bắt buộc chuyển tiếp lưu lượng thông qua proxy bằng các chính sách tường lửa hoặc hệ thống định tuyến mạng.

Phân loại và xử lý yêu cầu

Sau khi nhận yêu cầu, proxy sẽ phân tích dữ liệu dựa trên tiêu đề HTTP, địa chỉ IP nguồn, phương thức truy cập (GET, POST, PUT, DELETE) và nhiều yếu tố khác. Tùy vào mục đích sử dụng, proxy có thể thực hiện các tác vụ như:- Lọc nội dung: Chặn hoặc hạn chế quyền truy cập vào các trang web theo danh sách đen.

- Cải thiện hiệu suất: Dùng kỹ thuật caching để phục vụ yêu cầu từ bộ nhớ đệm thay vì truy vấn lại server.

- Tăng cường bảo mật: Ẩn danh tính client, chặn các truy vấn nguy hiểm hoặc kiểm tra phần mềm độc hại.

Gửi yêu cầu đến server đích

Sau khi xử lý nội bộ, proxy sẽ đóng vai trò như một client gửi yêu cầu đến server thật sự. Trong một số trường hợp, nó có thể thay đổi header HTTP, địa chỉ IP hoặc thậm chí mô phỏng user-agent để ngăn chặn truy vết danh tính. Một số proxy cao cấp sử dụng kỹ thuật deep packet inspection (DPI) để kiểm tra sâu vào payload nhằm xác định nội dung độc hại hoặc vi phạm chính sách.Nhận phản hồi từ server và chuyển tiếp về client

Khi server phản hồi, proxy tiếp tục đóng vai trò trung gian xử lý dữ liệu đầu ra. Quá trình này có thể bao gồm:- Kiểm tra và lọc nội dung: Ngăn chặn tải xuống file nguy hiểm hoặc loại bỏ nội dung không phù hợp.

- Nén dữ liệu: Giảm kích thước gói tin trước khi gửi về client nhằm tối ưu băng thông.

- Ghi log và giám sát: Lưu trữ dữ liệu truy vấn để phân tích hành vi người dùng hoặc tuân thủ quy định của tổ chức.

Trong một số môi trường, proxy có thể hoạt động ở chế độ reverse proxy, đóng vai trò như một lớp bảo vệ server thay vì client. Reverse proxy thường được triển khai để phân tán tải, giảm thiểu nguy cơ tấn công DDoS và bảo vệ máy chủ nội bộ khỏi truy vấn trực tiếp từ internet.

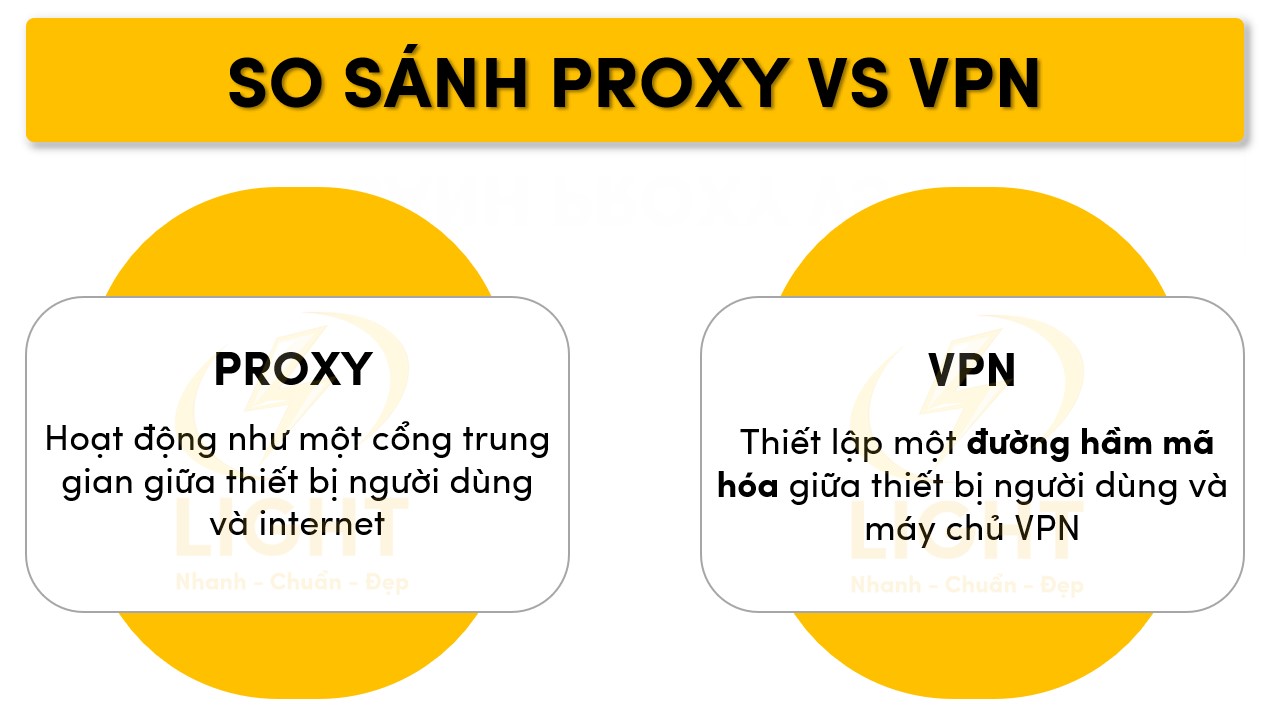

Sự khác biệt giữa Proxy và VPN

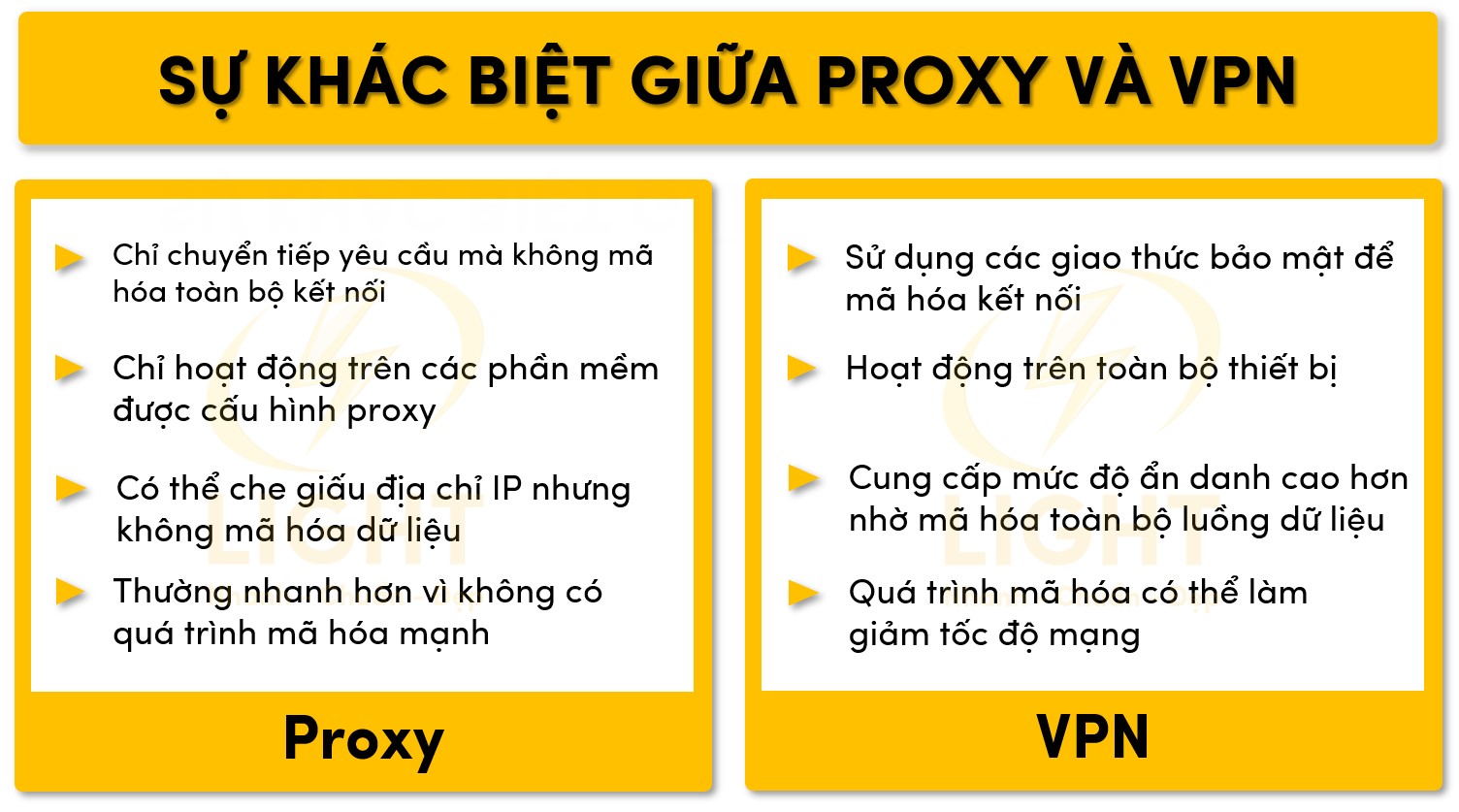

Mặc dù proxy và VPN đều có khả năng che giấu địa chỉ IP của người dùng, nhưng chúng phục vụ các mục đích khác nhau và có cơ chế hoạt động riêng biệt. Proxy chủ yếu hoạt động ở lớp ứng dụng hoặc vận chuyển, trong khi VPN làm việc ở lớp mạng (Layer 3), tạo ra một đường hầm mã hóa toàn bộ lưu lượng truy cập.

Cơ chế mã hóa và bảo mật

Nghiên cứu chuyên sâu của Đại học Columbia về bảo mật mạng đã so sánh chi tiết khả năng mã hóa giữa proxy và VPN, phát hiện rằng HTTP proxy tiêu chuẩn có thể để lộ phần lớn metadata kết nối, trong khi VPN sử dụng OpenVPN hạn chế điều này đáng kể. Theo Journal of Cryptography and Network Security, ngay cả khi sử dụng HTTPS, proxy vẫn có thể làm lộ tên miền đích và một số thông tin định tuyến, trong khi VPN đóng gói toàn bộ lưu lượng trong một đường hầm mã hóa bảo mật. Microsoft Security Intelligence đã ghi nhận rằng VPN với mã hóa AES-256 cung cấp khả năng bảo vệ chống lại các cuộc tấn công giải mã vượt trội so với proxy thông thường. Các thử nghiệm từ Black Hat Cybersecurity Conference về mô phỏng tấn công Man-in-the-Middle cho thấy proxy HTTP dễ bị xâm phạm hơn đáng kể so với VPN trong điều kiện tương tự.- Proxy: Chỉ chuyển tiếp yêu cầu mà không mã hóa toàn bộ kết nối. Một số proxy hỗ trợ HTTPS có thể mã hóa lưu lượng giữa client và proxy nhưng không đảm bảo mã hóa từ proxy đến server.

- VPN: Sử dụng các giao thức bảo mật như OpenVPN, IPSec hoặc WireGuard để mã hóa tất cả lưu lượng, kể cả DNS, đảm bảo dữ liệu không thể bị chặn bởi ISP hoặc hacker.

Phạm vi áp dụng

- Proxy: Chỉ hoạt động trên các ứng dụng hoặc trình duyệt được cấu hình để sử dụng proxy. Các kết nối khác trên thiết bị vẫn có thể bị theo dõi.

- VPN: Hoạt động trên toàn bộ thiết bị, bảo vệ tất cả lưu lượng truy cập bao gồm trình duyệt, ứng dụng, trò chơi trực tuyến và dịch vụ nền.

Ẩn danh và quyền riêng tư

- Proxy: Có thể che giấu địa chỉ IP nhưng không mã hóa dữ liệu, khiến thông tin có thể bị đọc bởi ISP hoặc tin tặc nếu không sử dụng HTTPS.

- VPN: Cung cấp một mức độ ẩn danh cao hơn nhờ mã hóa toàn bộ luồng dữ liệu, giúp bảo vệ khỏi giám sát của ISP hoặc các bên thứ ba.

Ảnh hưởng đến tốc độ truy cập

- Proxy: Thường nhanh hơn vì không có quá trình mã hóa mạnh. Tuy nhiên, proxy công cộng có thể bị quá tải, dẫn đến tốc độ chậm.

- VPN: Mặc dù cung cấp bảo mật mạnh hơn, nhưng quá trình mã hóa có thể làm giảm tốc độ mạng, đặc biệt trên các máy chủ xa.

Ứng dụng thực tiễn

- Proxy:

- Truy cập nội dung bị chặn theo khu vực.

- Kiểm soát truy cập internet trong mạng doanh nghiệp.

- Lọc nội dung web, chặn quảng cáo hoặc kiểm duyệt.

- VPN:

- Bảo vệ dữ liệu trên mạng Wi-Fi công cộng.

- Tránh theo dõi và giám sát trực tuyến.

- Tạo kết nối an toàn đến mạng nội bộ doanh nghiệp.

- Proxy:

Mặc dù proxy có thể cung cấp một lớp bảo vệ nhất định, nhưng nó không thay thế được VPN trong các trường hợp yêu cầu bảo mật cao. Trong khi đó, VPN mạnh về mã hóa và quyền riêng tư, nhưng đôi khi có thể bị hạn chế bởi các chính sách kiểm duyệt hoặc tốc độ mạng.

Ứng dụng của Proxy

Ứng dụng của Proxy đóng vai trò trung gian giữa thiết bị người dùng và máy chủ đích, cung cấp nhiều lợi ích từ bảo mật, tối ưu hiệu suất đến quản lý truy cập mạng. Tùy thuộc vào loại proxy (forward proxy, reverse proxy, transparent proxy, residential proxy, datacenter proxy, SOCKS proxy, HTTP proxy), mỗi loại sẽ có những ứng dụng riêng biệt phù hợp với từng mục đích sử dụng.

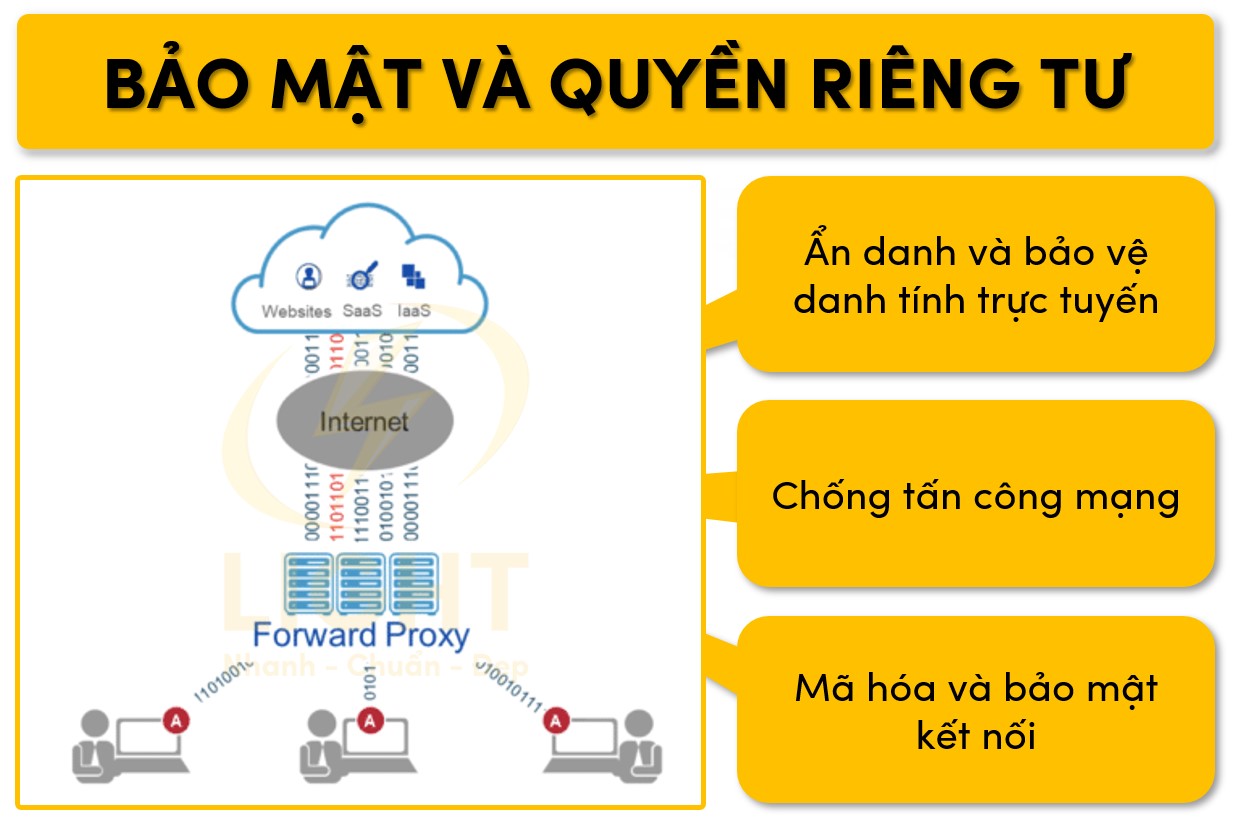

Bảo mật và quyền riêng tư

Ẩn danh và bảo vệ danh tính trực tuyến

Proxy giúp che giấu địa chỉ IP thực, khiến các website hoặc dịch vụ trực tuyến không thể theo dõi chính xác vị trí và danh tính của người dùng. Điều này có ý nghĩa quan trọng trong:

- Bảo vệ quyền riêng tư cá nhân: Khi truy cập internet mà không sử dụng proxy, địa chỉ IP của người dùng có thể bị ghi nhận và theo dõi. Proxy giúp thay đổi hoặc ẩn IP thực, tránh các hành vi theo dõi quảng cáo hoặc giám sát.

- Ngăn chặn thu thập dữ liệu cá nhân: Các trang web thường sử dụng cookie và theo dõi hành vi duyệt web để thu thập dữ liệu người dùng. Proxy có thể hạn chế hoặc chặn các hoạt động này bằng cách đóng vai trò lớp trung gian.

- Tránh fingerprinting trình duyệt: Một số proxy nâng cao có thể thay đổi thông số trình duyệt và hệ điều hành để giảm nguy cơ bị nhận diện thông qua kỹ thuật browser fingerprinting.

Chống tấn công mạng

Proxy giúp giảm thiểu rủi ro bị tấn công từ các đối tượng độc hại trên internet bằng cách cung cấp các lớp bảo vệ bổ sung:

- Giảm nguy cơ bị tấn công DDoS: Reverse proxy thường được sử dụng để che giấu máy chủ gốc khỏi các cuộc tấn công từ chối dịch vụ phân tán (DDoS), phân tán tải truy cập nhằm tránh quá tải hệ thống.

- Bảo vệ hệ thống nội bộ: Trong doanh nghiệp, proxy ngăn chặn các kết nối trái phép đến mạng nội bộ, hạn chế nguy cơ bị khai thác lỗ hổng bảo mật.

- Lọc nội dung độc hại: Một số proxy có tích hợp tường lửa (firewall proxy) hoặc phần mềm quét malware, giúp loại bỏ các yêu cầu đến từ các trang web độc hại hoặc có nội dung nguy hiểm.

Mã hóa và bảo mật kết nối

Proxy có thể sử dụng các giao thức bảo mật để mã hóa dữ liệu, giúp bảo vệ thông tin truyền tải:

- Proxy HTTPS: Giúp mã hóa toàn bộ dữ liệu truyền qua, tránh bị đánh cắp bởi các cuộc tấn công man-in-the-middle (MITM).

- Proxy SOCKS5: Hỗ trợ mã hóa dữ liệu, bảo mật hơn so với proxy HTTP thông thường, đặc biệt hữu ích cho việc sử dụng trong môi trường P2P hoặc các ứng dụng cần kết nối ổn định.

- Proxy VPN kết hợp: Một số proxy kết hợp với VPN để tạo lớp bảo mật mạnh hơn, giúp mã hóa toàn bộ lưu lượng truy cập, bảo vệ thông tin người dùng khỏi các mối đe dọa khi sử dụng mạng công cộng.

Truy cập nội dung bị giới hạn địa lý

Vượt qua kiểm duyệt internet

Proxy có thể định tuyến lưu lượng truy cập qua các máy chủ đặt tại nhiều quốc gia khác nhau, giúp người dùng truy cập các trang web bị chặn theo khu vực. Việc sử dụng proxy giúp bạn truy cập nội dung bị chặn theo quốc gia, nhưng để hiểu rõ bản chất vấn đề, bạn nên biết internet là gì và cách dữ liệu được định tuyến qua các máy chủ đặt tại nhiều khu vực khác nhau.

- Truy cập các dịch vụ bị giới hạn theo IP: Nhiều nền tảng phát trực tuyến (Netflix, Hulu, BBC iPlayer) giới hạn nội dung dựa trên vị trí địa lý. Proxy giúp giả lập địa chỉ IP của một quốc gia khác để vượt qua giới hạn này.

- Bỏ qua kiểm duyệt internet tại các quốc gia có hạn chế: Một số chính phủ chặn quyền truy cập vào các nền tảng truyền thông xã hội hoặc tin tức. Proxy có thể giúp người dùng vượt qua các rào cản này bằng cách kết nối qua các máy chủ trung gian đặt tại nước khác.

Hỗ trợ nghiên cứu và phân tích thị trường

Các doanh nghiệp sử dụng proxy để thu thập dữ liệu từ các thị trường khác nhau một cách chính xác và hiệu quả hơn:

- Kiểm tra kết quả tìm kiếm địa phương: SEO proxy giúp doanh nghiệp theo dõi thứ hạng từ khóa tại từng quốc gia hoặc khu vực cụ thể.

- So sánh giá sản phẩm theo vị trí: Các trang thương mại điện tử có thể hiển thị giá khác nhau tùy theo khu vực địa lý. Proxy giúp các doanh nghiệp nghiên cứu và điều chỉnh chiến lược giá cả phù hợp.

- Theo dõi quảng cáo theo khu vực: Proxy giúp doanh nghiệp kiểm tra cách quảng cáo hiển thị tại từng thị trường mà không cần có mặt tại địa phương đó.

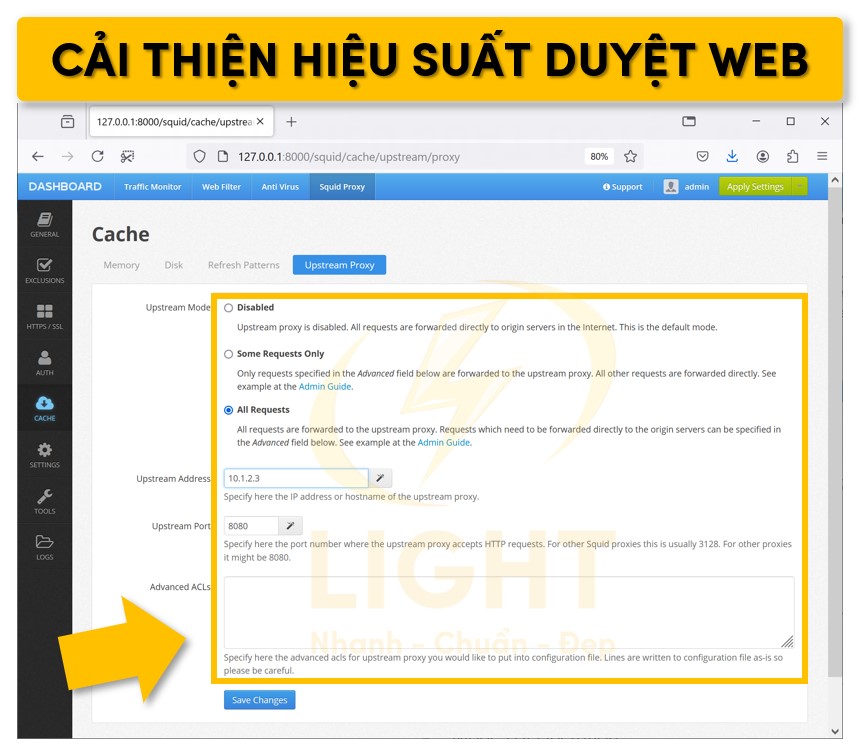

Cải thiện hiệu suất duyệt web

Lưu trữ bộ nhớ đệm và tối ưu hóa tải nội dung

Proxy cache giúp cải thiện tốc độ duyệt web bằng cách lưu trữ nội dung truy cập thường xuyên, giảm số lượng yêu cầu đến máy chủ gốc:

- Tăng tốc độ tải trang: Khi một trang web được yêu cầu nhiều lần, proxy có thể cung cấp nội dung từ bộ nhớ đệm thay vì gửi yêu cầu mới đến máy chủ gốc.

- Giảm tải băng thông: Proxy nén hình ảnh, CSS, JavaScript để giảm dung lượng dữ liệu tải về, đặc biệt hữu ích trong môi trường doanh nghiệp với nhiều người dùng truy cập cùng lúc.

Cân bằng tải và tối ưu hóa tài nguyên hệ thống

Proxy có thể đóng vai trò phân phối lưu lượng truy cập giữa nhiều máy chủ, giúp tăng khả năng chịu tải của hệ thống:

- Reverse proxy hỗ trợ cân bằng tải: Điều hướng yêu cầu từ người dùng đến nhiều máy chủ backend khác nhau, tránh tình trạng quá tải ở một máy chủ duy nhất.

- Tối ưu hóa hiệu suất mạng nội bộ: Các tổ chức có thể sử dụng proxy nội bộ để quản lý truy cập internet, giảm áp lực lên hạ tầng mạng.

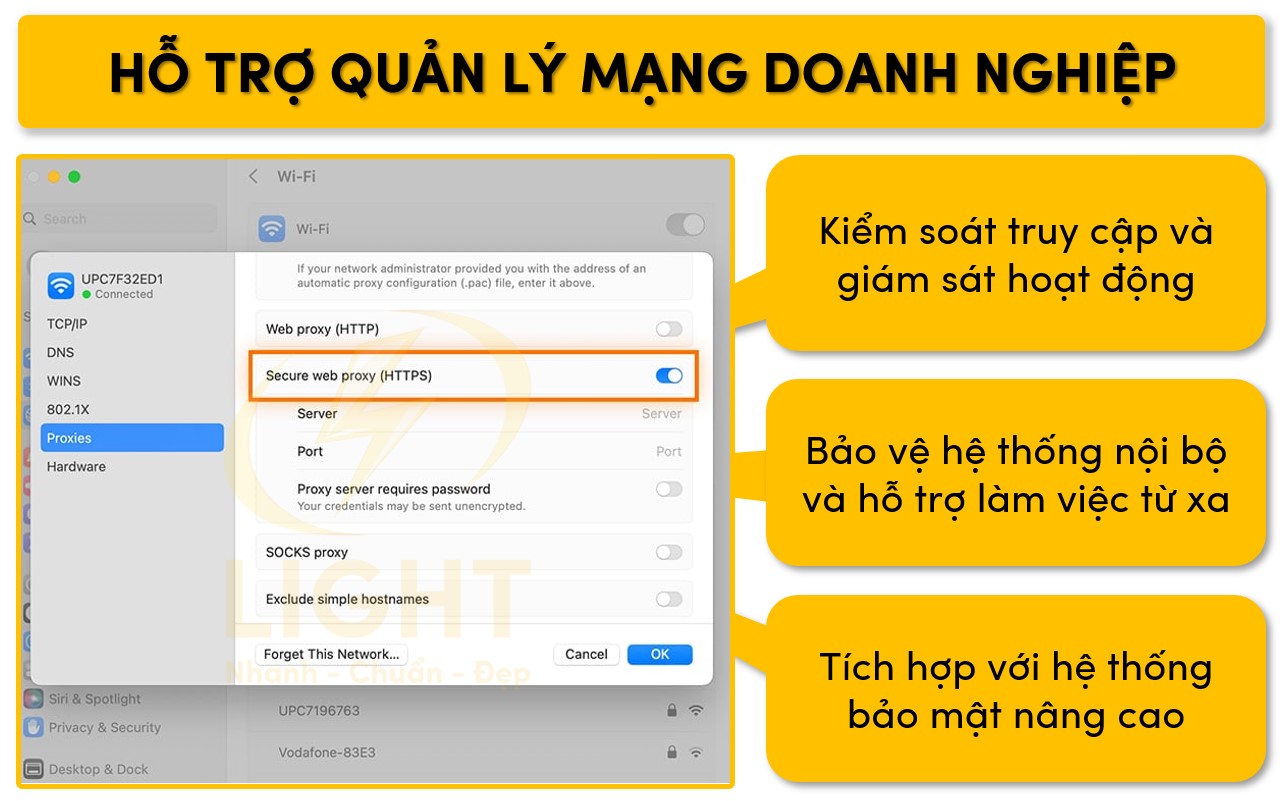

Hỗ trợ quản lý mạng doanh nghiệp

Kiểm soát truy cập và giám sát hoạt động

Doanh nghiệp sử dụng proxy để giám sát và kiểm soát hoạt động truy cập internet của nhân viên, đảm bảo an ninh mạng và hiệu suất làm việc:

- Chặn truy cập các trang web không phù hợp: Proxy có thể được cấu hình để chặn nội dung khiêu dâm, mạng xã hội, hoặc các trang web gây lãng phí thời gian.

- Quản lý băng thông: Doanh nghiệp có thể giới hạn tốc độ hoặc ngăn chặn việc sử dụng băng thông quá mức từ các dịch vụ không cần thiết như phát trực tuyến hoặc tải file lớn.

- Theo dõi hoạt động duyệt web: Nhật ký proxy giúp doanh nghiệp theo dõi các trang web mà nhân viên truy cập, hỗ trợ trong việc thực thi chính sách công ty.

Bảo vệ hệ thống nội bộ và hỗ trợ làm việc từ xa

Proxy đóng vai trò quan trọng trong bảo vệ hệ thống doanh nghiệp và hỗ trợ nhân viên truy cập tài nguyên nội bộ an toàn:

- Hạn chế truy cập từ bên ngoài: Reverse proxy giúp ngăn chặn truy cập trực tiếp vào máy chủ nội bộ, bảo vệ các ứng dụng quan trọng khỏi các cuộc tấn công từ bên ngoài.

- Kết hợp với VPN để hỗ trợ làm việc từ xa: Nhân viên có thể kết nối qua proxy hoặc VPN để truy cập hệ thống nội bộ mà không làm lộ địa chỉ IP thật của máy chủ doanh nghiệp.

Tích hợp với hệ thống bảo mật nâng cao

Các doanh nghiệp lớn có thể kết hợp proxy với các hệ thống bảo mật khác để nâng cao khả năng phòng thủ mạng:

- Proxy kết hợp IDS/IPS (Hệ thống phát hiện/ngăn chặn xâm nhập): Giúp phân tích lưu lượng truy cập để phát hiện các hành vi đáng ngờ.

- Tích hợp với SIEM (Hệ thống quản lý sự kiện và thông tin bảo mật): Proxy có thể gửi nhật ký truy cập đến SIEM để phân tích và phát hiện các mối đe dọa an ninh.

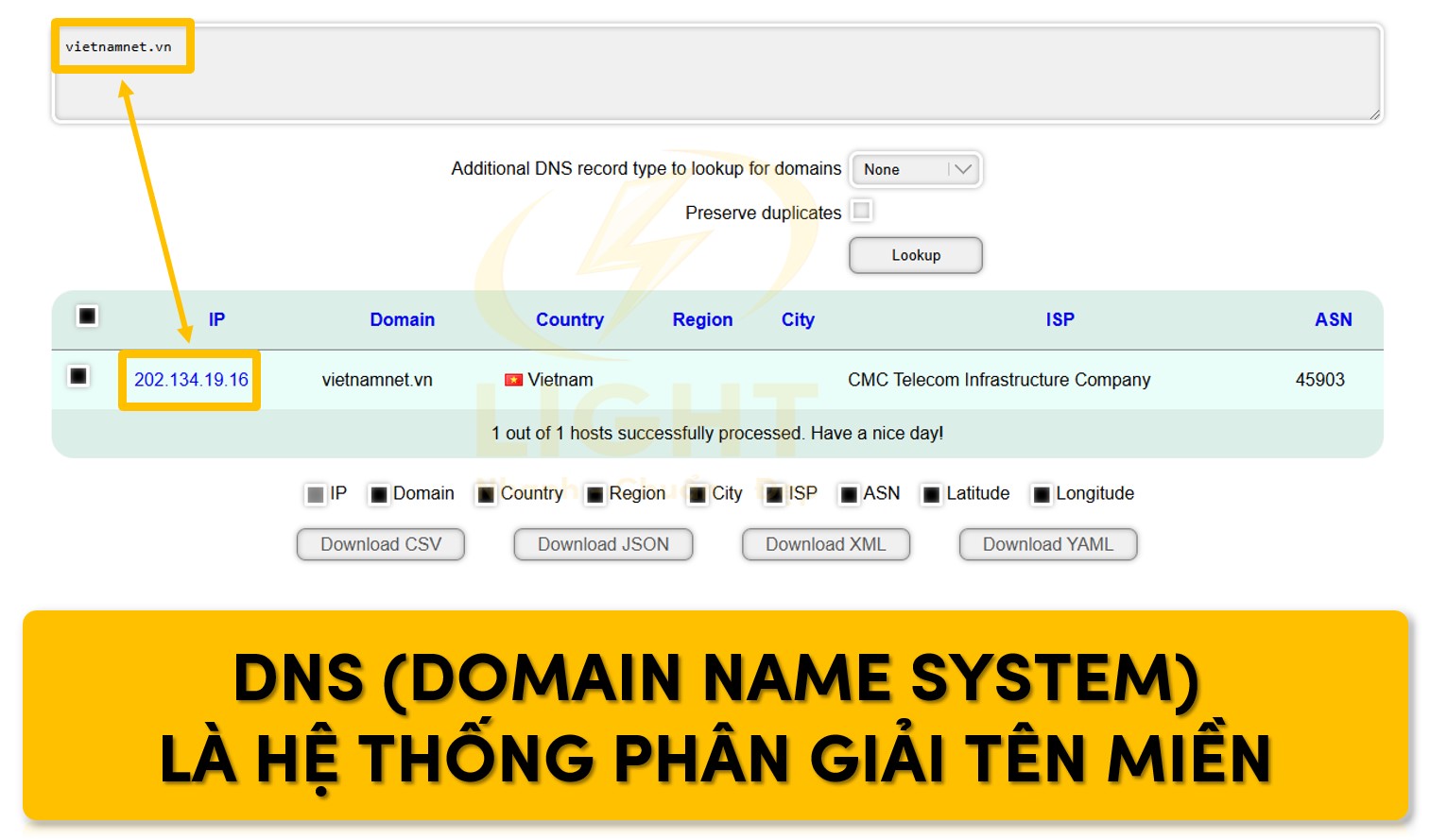

3 Giao Thức Phổ Biến Trong Proxy

Dưới đây là phân tích chi tiết về ba giao thức proxy phổ biến: HTTP Proxy, HTTPS Proxy và SOCKS Proxy (SOCKS4, SOCKS5).

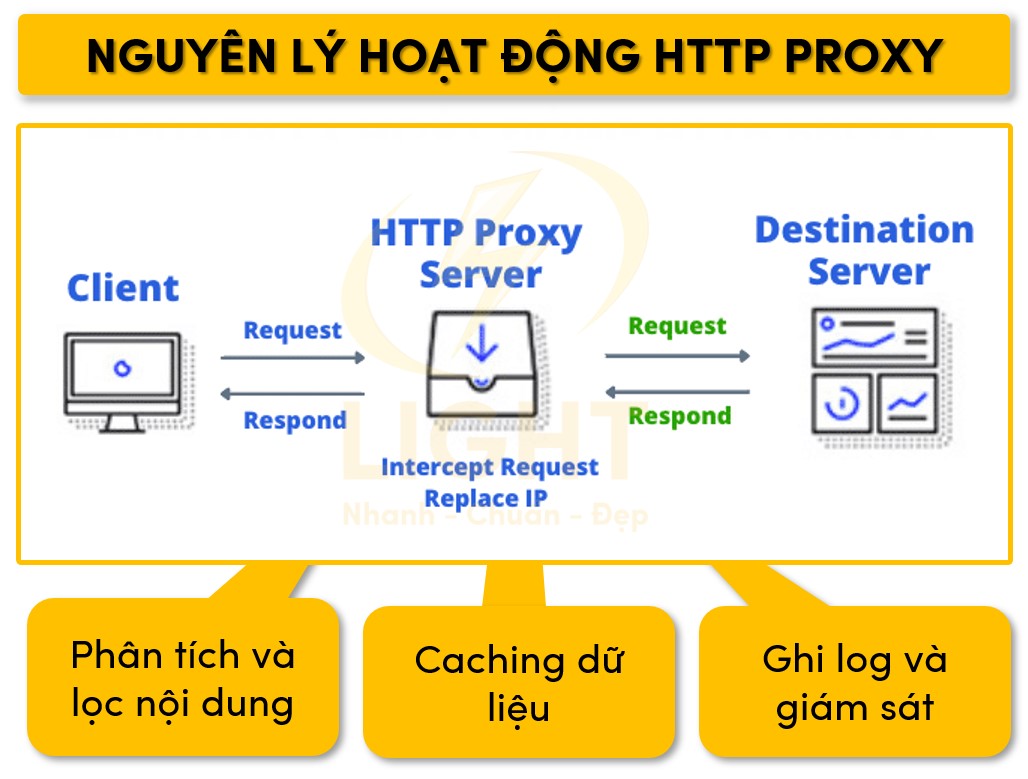

HTTP Proxy

Nguyên lý hoạt động

HTTP Proxy hoạt động trên tầng ứng dụng (Application Layer – Layer 7 của mô hình OSI), chuyên xử lý các yêu cầu HTTP. Khi một máy khách gửi yêu cầu đến proxy, proxy có thể thực hiện một số tác vụ trước khi chuyển tiếp đến máy chủ đích:

- Phân tích và lọc nội dung: HTTP Proxy có thể kiểm tra tiêu đề (headers) và nội dung gói tin để áp dụng chính sách kiểm soát như chặn truy cập vào các trang web độc hại hoặc cấm truy cập nội dung không phù hợp.

- Caching dữ liệu: Proxy có thể lưu trữ bản sao nội dung trang web, giảm tải cho máy chủ đích và tăng tốc độ phản hồi khi có các yêu cầu trùng lặp.

- Ghi log và giám sát: Các tổ chức có thể sử dụng HTTP Proxy để theo dõi hoạt động của người dùng trên mạng, giúp phân tích hành vi và tuân thủ chính sách an ninh mạng.

Các chế độ hoạt động

- Forward Proxy: Máy khách kết nối đến proxy, proxy đóng vai trò là cầu nối để chuyển tiếp yêu cầu đến máy chủ web. Cách tiếp cận này thường được sử dụng để kiểm soát quyền truy cập internet của người dùng trong một tổ chức hoặc khu vực địa lý cụ thể.

- Reverse Proxy: Proxy được đặt phía trước máy chủ, giúp xử lý yêu cầu từ nhiều máy khách, thực hiện cân bằng tải và bảo vệ tài nguyên máy chủ.

Nhược điểm

- Không hỗ trợ mã hóa dữ liệu, khiến dữ liệu truyền qua HTTP Proxy dễ bị tấn công dạng nghe lén (packet sniffing) hoặc giả mạo nội dung (man-in-the-middle attack – MITM).

- Không hỗ trợ nhiều giao thức khác ngoài HTTP, làm hạn chế tính linh hoạt khi cần truyền tải các loại dữ liệu không phải HTTP.

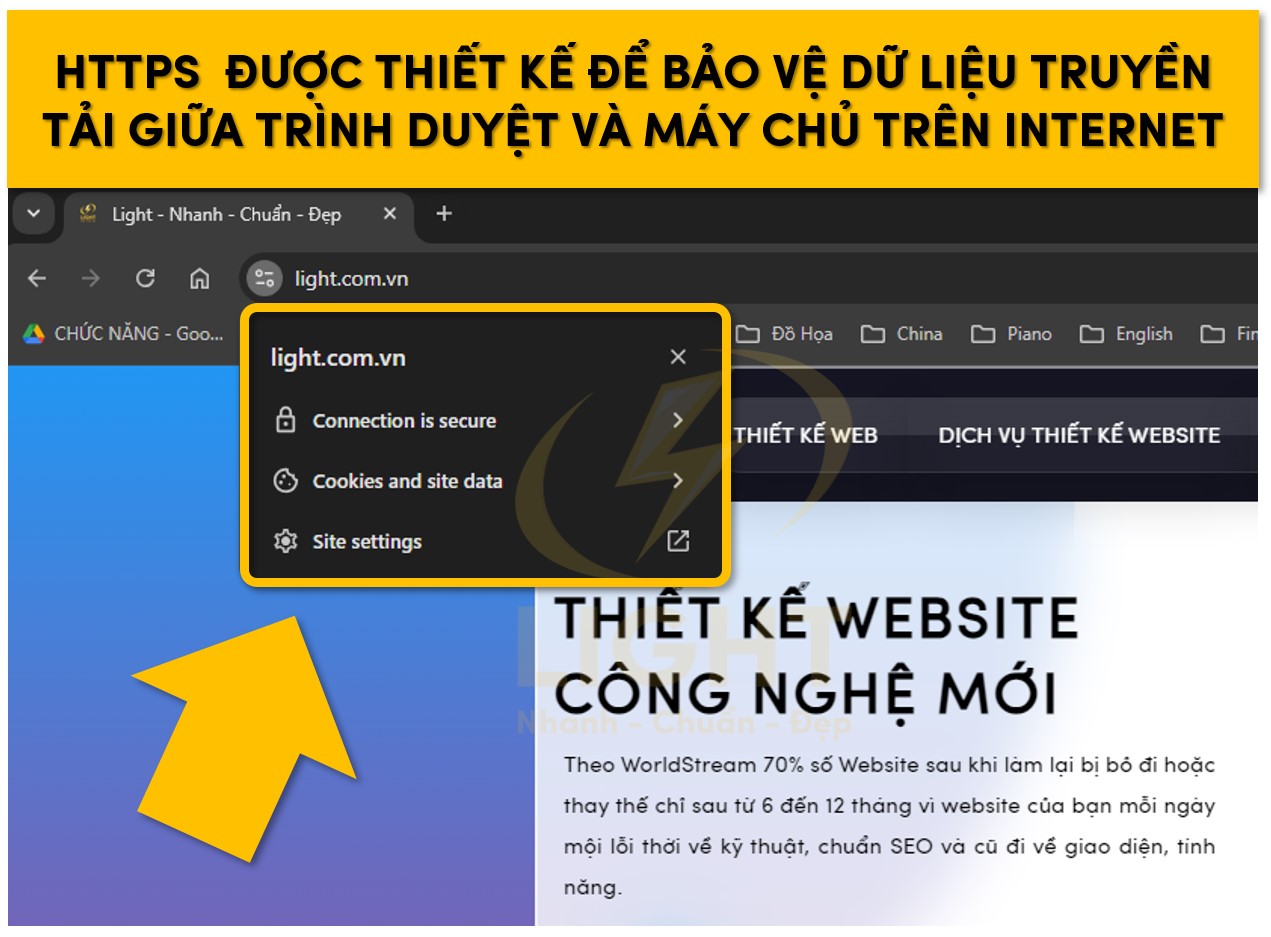

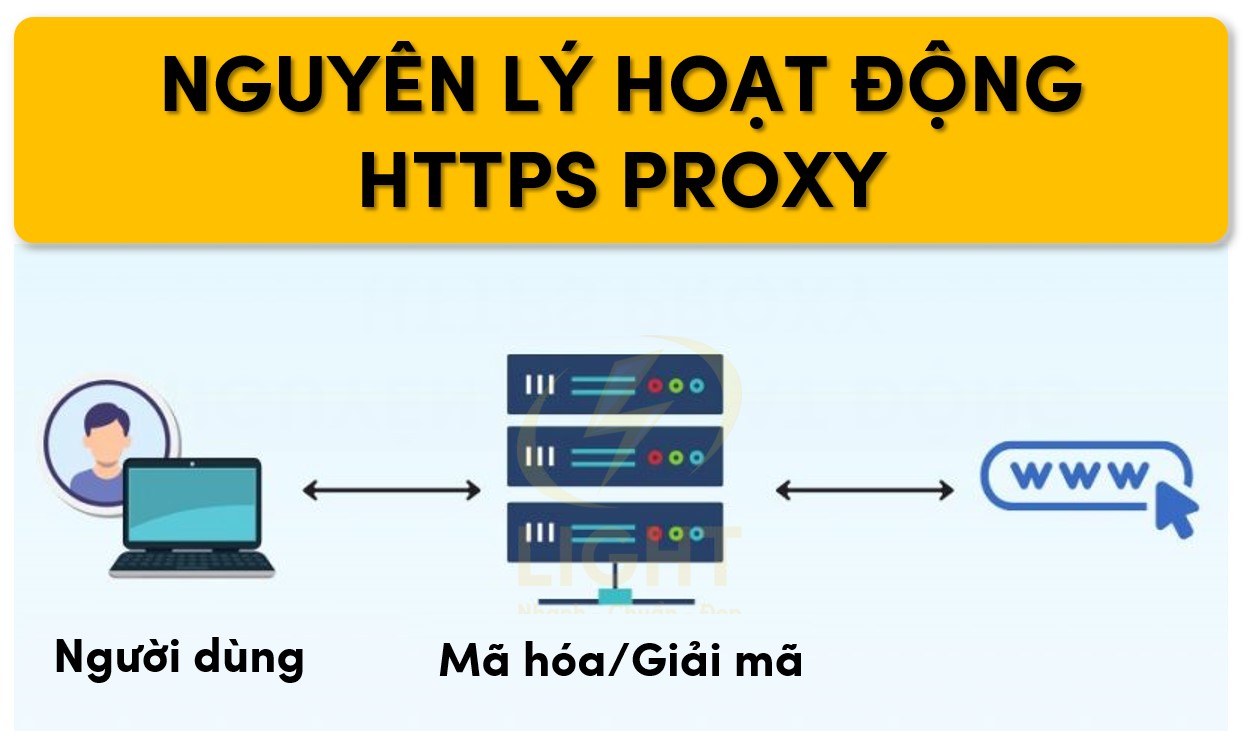

HTTPS Proxy

Nguyên lý hoạt động

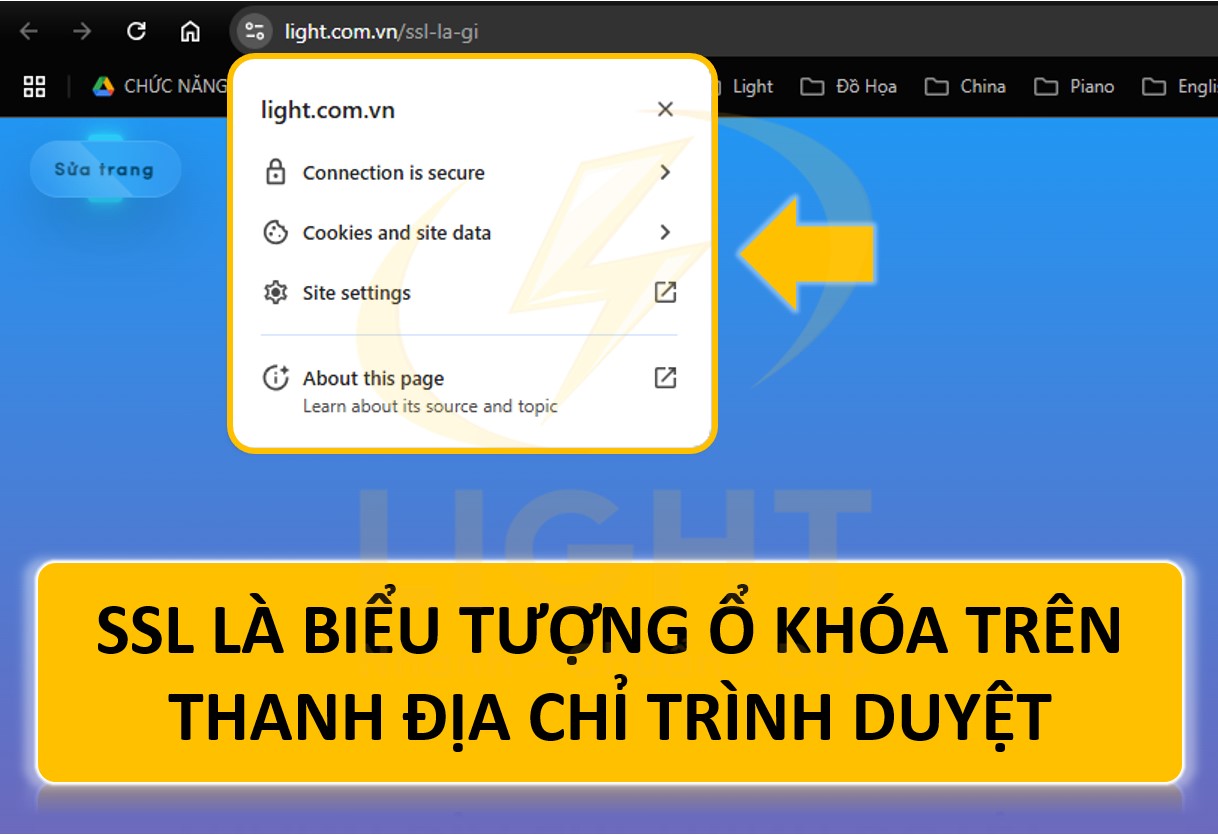

HTTPS Proxy (còn gọi là Secure Proxy hoặc SSL/TLS Proxy) là phiên bản bảo mật hơn của HTTP Proxy, cho phép truyền dữ liệu mã hóa thông qua giao thức TLS/SSL.

Có hai cách HTTPS Proxy có thể xử lý lưu lượng HTTPS:

- Tunneling Mode (Proxy kiểu CONNECT): Proxy không chặn hay giải mã dữ liệu, chỉ đóng vai trò trung gian chuyển tiếp luồng kết nối đã mã hóa giữa máy khách và máy chủ đích. Cách này giúp bảo vệ quyền riêng tư nhưng không hỗ trợ kiểm tra nội dung lưu lượng.

- Intercepting Mode (Man-in-the-Middle – MITM Proxy): Proxy thực hiện giải mã và kiểm tra lưu lượng HTTPS, sau đó mã hóa lại và gửi đến máy chủ đích. Điều này cho phép các tổ chức giám sát lưu lượng HTTPS để ngăn chặn phần mềm độc hại hoặc thực thi chính sách bảo mật.

Các cơ chế quan trọng

- TLS Handshake: HTTPS Proxy tham gia vào quá trình bắt tay TLS, tạo một kết nối bảo mật giữa proxy và máy khách hoặc giữa proxy và máy chủ đích.

- Chứng chỉ số (SSL Certificate Management): Khi triển khai HTTPS Proxy theo chế độ MITM, tổ chức phải cấp chứng chỉ CA tin cậy để tránh cảnh báo bảo mật từ trình duyệt hoặc hệ thống.

Ứng dụng thực tế

- Doanh nghiệp và tổ chức chính phủ: Được sử dụng để kiểm tra lưu lượng HTTPS nhằm phát hiện mã độc, chặn nội dung không mong muốn và giám sát dữ liệu nhạy cảm.

- Cân bằng tải và tăng tốc truy cập web: Reverse HTTPS Proxy có thể mã hóa và giải mã lưu lượng trên máy chủ proxy thay vì trực tiếp trên máy chủ web, giúp tối ưu hiệu suất và bảo vệ tài nguyên backend.

Nhược điểm

- Hiệu suất xử lý thấp hơn HTTP Proxy do cần giải mã và mã hóa lại dữ liệu.

- Vi phạm quyền riêng tư nếu không được quản lý đúng cách, đặc biệt khi được triển khai trong các mạng doanh nghiệp hoặc nhà cung cấp dịch vụ internet (ISP).

SOCKS Proxy (SOCKS4, SOCKS5)

Khái quát về giao thức SOCKS

SOCKS (Socket Secure) là giao thức trung gian hoạt động ở tầng phiên (Session Layer – Layer 5 của mô hình OSI), cho phép chuyển tiếp lưu lượng mạng mà không phụ thuộc vào loại giao thức ứng dụng (HTTP, FTP, SMTP, v.v.). So với HTTP Proxy, SOCKS linh hoạt hơn vì có thể xử lý nhiều dạng dữ liệu khác nhau, bao gồm TCP và UDP.

SOCKS4

- Hỗ trợ kết nối TCP, không hỗ trợ UDP.

- Không có cơ chế xác thực người dùng, khiến nó kém an toàn hơn khi so sánh với các phiên bản mới hơn.

- Không hỗ trợ xử lý DNS từ phía proxy, nghĩa là truy vấn DNS vẫn có thể bị lộ địa chỉ IP thực của máy khách.

SOCKS5

- Hỗ trợ cả TCP và UDP, giúp cải thiện khả năng truyền tải dữ liệu theo thời gian thực, phù hợp với các ứng dụng như VoIP, game trực tuyến, và torrent (P2P).

- Hỗ trợ xác thực người dùng, có thể sử dụng username/password hoặc xác thực GSS-API để tăng cường bảo mật.

- Hỗ trợ proxy DNS, giúp ẩn địa chỉ IP của người dùng bằng cách xử lý truy vấn DNS trên proxy thay vì trên máy khách.

Các ứng dụng quan trọng của SOCKS Proxy

- Ẩn danh và bảo mật: SOCKS5 kết hợp với VPN hoặc Tor giúp che giấu danh tính và bảo vệ quyền riêng tư khi duyệt web hoặc sử dụng các dịch vụ internet.

- Truyền tải dữ liệu hiệu quả: Hỗ trợ UDP giúp giảm độ trễ trong các ứng dụng yêu cầu độ nhạy cao như game trực tuyến, gọi điện qua VoIP, và truyền phát video.

- Bypass tường lửa và kiểm duyệt: SOCKS Proxy thường được sử dụng để vượt qua các hạn chế truy cập do chính phủ hoặc nhà mạng áp đặt.

Hạn chế của SOCKS Proxy

- Không có caching dữ liệu, khiến nó kém hiệu quả hơn HTTP Proxy trong việc tối ưu hóa tốc độ truy cập web.

- Tốc độ có thể bị giới hạn bởi hiệu suất của proxy server, đặc biệt khi lưu lượng mạng cao.

So sánh chi tiết giữa các giao thức proxy

| Đặc điểm | HTTP Proxy | HTTPS Proxy | SOCKS4 | SOCKS5 |

|---|---|---|---|---|

| Tầng hoạt động | Ứng dụng (L7) | Ứng dụng (L7) | Phiên (L5) | Phiên (L5) |

| Hỗ trợ TCP | ✅ | ✅ | ✅ | ✅ |

| Hỗ trợ UDP | ❌ | ❌ | ❌ | ✅ |

| Mã hóa dữ liệu | ❌ | ✅ (TLS) | ❌ | ❌ |

| Hỗ trợ xác thực | 🔶 (ít phổ biến) | ✅ | ❌ | ✅ |

| Hỗ trợ caching | ✅ | ❌ | ❌ | ❌ |

| Hỗ trợ DNS Proxy | ❌ | ❌ | ❌ | ✅ |

| Ứng dụng chính | Caching, lọc nội dung | Bảo mật, kiểm tra HTTPS | Chuyển tiếp TCP | Vượt tường lửa, bảo mật UDP |

🔶: Một số HTTP Proxy có thể hỗ trợ xác thực nhưng không phổ biến.

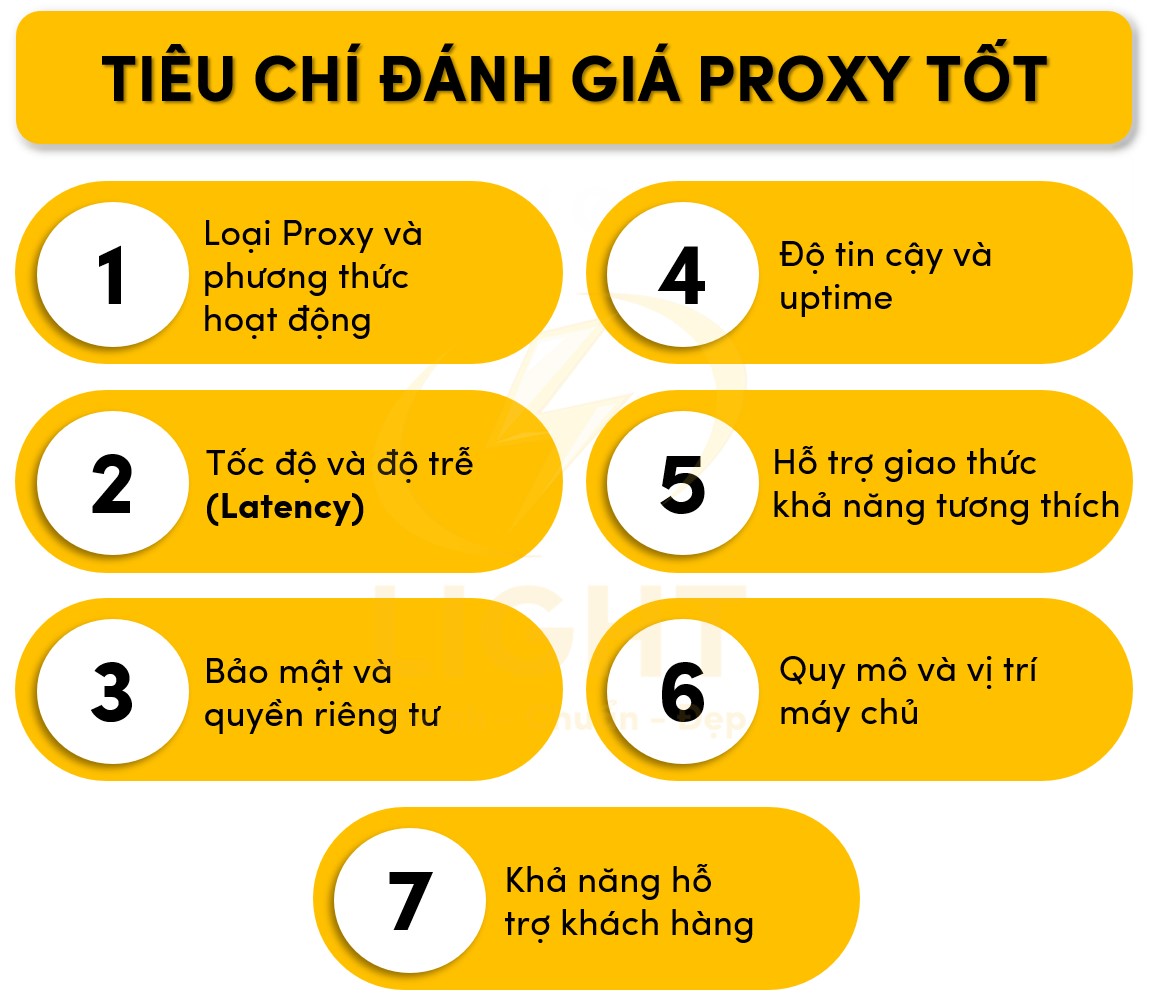

Cách chọn Proxy phù hợp

Cách chọn proxy phù hợp đòi hỏi phải xem xét nhiều yếu tố quan trọng như loại proxy, tốc độ, bảo mật, quyền riêng tư, hỗ trợ giao thức, vị trí máy chủ và mô hình sử dụng. Một proxy chất lượng không chỉ đảm bảo kết nối nhanh chóng mà còn bảo vệ dữ liệu, hỗ trợ các ứng dụng yêu cầu hiệu suất cao và tối ưu chi phí vận hành.

Tiêu chí đánh giá Proxy tốt

Loại Proxy và phương thức hoạt động

Proxy có nhiều loại, mỗi loại phục vụ các mục đích sử dụng khác nhau:

- Forward Proxy: Hoạt động như một trung gian giữa người dùng và internet, thường được sử dụng để kiểm soát truy cập, bảo vệ danh tính hoặc tối ưu hóa băng thông trong hệ thống mạng doanh nghiệp.

- Reverse Proxy: Được đặt trước máy chủ backend để cân bằng tải, tăng tốc truy cập và bảo vệ máy chủ khỏi các cuộc tấn công trực tiếp như DDoS.

- Transparent Proxy: Tự động chặn và điều hướng lưu lượng mà không yêu cầu người dùng cấu hình, phổ biến trong các hệ thống doanh nghiệp và ISP để kiểm soát nội dung.

- Anonymous Proxy: Che giấu địa chỉ IP của người dùng, hạn chế khả năng theo dõi trực tuyến nhưng vẫn có thể bị phát hiện là proxy.

- Elite Proxy (High Anonymity Proxy): Không chỉ ẩn địa chỉ IP thật mà còn làm cho máy chủ đích không thể xác định rằng người dùng đang sử dụng proxy, phù hợp cho các hoạt động đòi hỏi quyền riêng tư cao.

- SOCKS5 Proxy: Hỗ trợ nhiều giao thức hơn HTTP Proxy, xử lý nhiều loại lưu lượng như FTP, SMTP, VoIP và P2P, tối ưu cho tải tệp lớn và giao dịch thời gian thực.

Tốc độ và độ trễ (Latency)

Một proxy tốt cần có tốc độ truyền tải dữ liệu cao, độ trễ thấp để đảm bảo trải nghiệm ổn định. Các yếu tố ảnh hưởng đến hiệu suất proxy bao gồm:

- Băng thông máy chủ: Proxy có tài nguyên phần cứng mạnh sẽ xử lý yêu cầu nhanh hơn.

- Khoảng cách địa lý: Máy chủ proxy càng gần người dùng thì độ trễ càng thấp, giảm tình trạng giật lag khi truy cập.

- Tình trạng quá tải: Proxy miễn phí hoặc proxy chia sẻ thường bị quá tải do có quá nhiều người dùng truy cập cùng lúc, làm giảm tốc độ kết nối.

- Khả năng caching và nén dữ liệu: Một số proxy cao cấp hỗ trợ lưu trữ tạm thời nội dung phổ biến và nén dữ liệu để tối ưu hiệu suất.

Bảo mật và quyền riêng tư

Mức độ bảo mật của proxy ảnh hưởng trực tiếp đến khả năng bảo vệ dữ liệu cá nhân và chống lại các mối đe dọa mạng. Các tiêu chí cần xem xét bao gồm:

- Mã hóa dữ liệu: Proxy HTTPS hoặc SOCKS5 hỗ trợ mã hóa TLS giúp bảo vệ thông tin khi truyền qua mạng công cộng.

- Chính sách không lưu log (No-logs Policy): Một proxy đáng tin cậy không lưu lại lịch sử truy cập để bảo vệ quyền riêng tư của người dùng.

- Khả năng chống tấn công MITM (Man-in-the-Middle): Proxy phải có cơ chế chống giả mạo dữ liệu và đảm bảo dữ liệu không bị can thiệp trong quá trình truyền tải.

- Bảo vệ chống tấn công DDoS: Reverse proxy có thể giúp ngăn chặn lưu lượng độc hại nhằm bảo vệ máy chủ backend.

Độ tin cậy và uptime

Tỷ lệ uptime ảnh hưởng trực tiếp đến hiệu suất truy cập. Proxy có uptime cao (>99.9%) đảm bảo kết nối ổn định mà không bị gián đoạn. Một proxy chất lượng cần có:

- Hệ thống giám sát và bảo trì thường xuyên để đảm bảo tính liên tục của dịch vụ.

- Cấu trúc hạ tầng mạnh mẽ với nhiều máy chủ dự phòng để xử lý lỗi và duy trì uptime cao.

- Hỗ trợ cân bằng tải nhằm phân phối lưu lượng hợp lý giữa các máy chủ proxy, tránh tình trạng nghẽn mạng.

Hỗ trợ giao thức và khả năng tương thích

Khả năng hỗ trợ nhiều giao thức giúp proxy linh hoạt hơn trong các trường hợp sử dụng khác nhau:

- HTTP/HTTPS Proxy: Hỗ trợ duyệt web, chặn quảng cáo, kiểm soát nội dung.

- SOCKS5 Proxy: Hỗ trợ nhiều giao thức khác nhau, lý tưởng cho truyền tải dữ liệu lớn, game online, VoIP.

- Hỗ trợ DNS-over-HTTPS (DoH) và DNS-over-TLS (DoT) để bảo vệ truy vấn DNS khỏi bị theo dõi.

Quy mô và vị trí máy chủ

Mạng lưới máy chủ rộng lớn giúp proxy linh hoạt trong việc lựa chọn IP và giảm độ trễ:

- Máy chủ đặt tại nhiều quốc gia giúp người dùng truy cập nội dung bị giới hạn theo địa lý.

- IP động hoặc IP tĩnh: Proxy IP động thay đổi liên tục phù hợp cho các tác vụ duyệt web, trong khi proxy IP tĩnh thích hợp cho công việc yêu cầu địa chỉ IP cố định như giao dịch tài chính.

Khả năng hỗ trợ khách hàng

Một proxy tốt đi kèm với dịch vụ hỗ trợ chuyên nghiệp:

- Hỗ trợ 24/7 qua email, live chat, ticket đảm bảo giải quyết nhanh chóng các sự cố phát sinh.

- Tài liệu hướng dẫn chi tiết giúp người dùng dễ dàng cấu hình và sử dụng dịch vụ proxy hiệu quả.

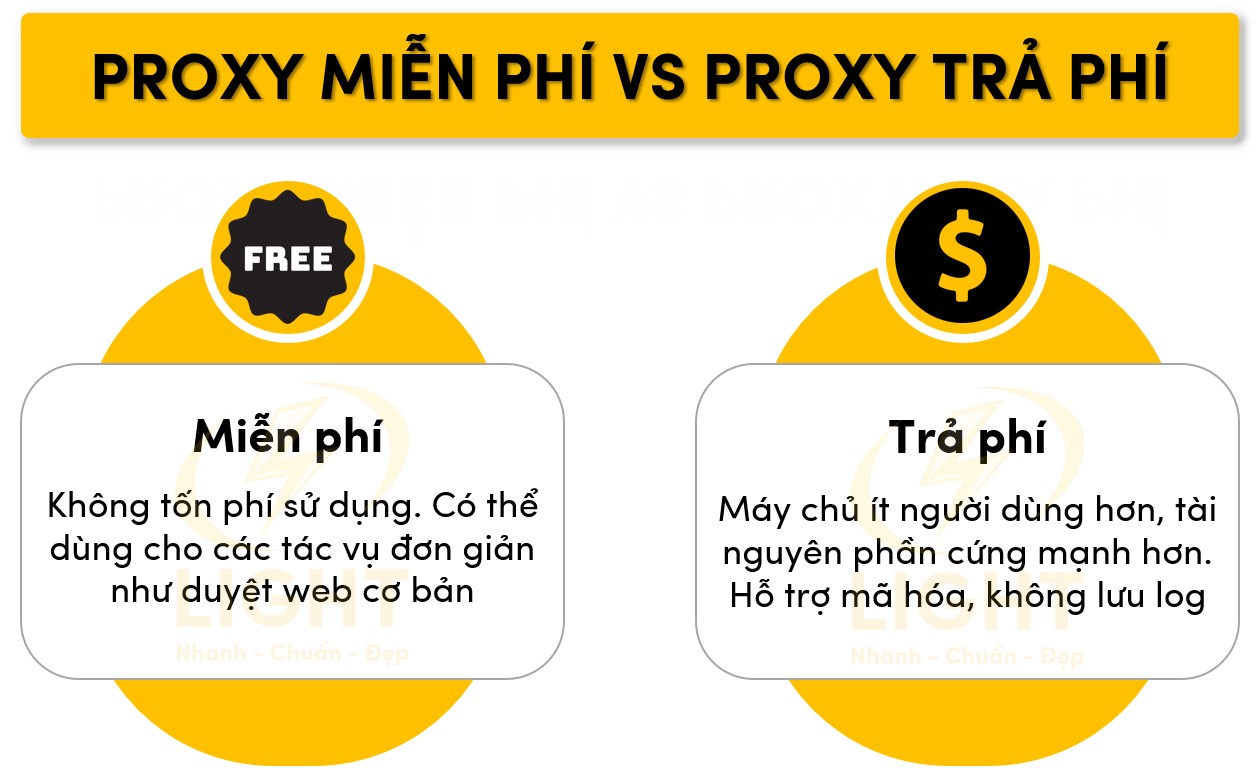

Proxy miễn phí vs Proxy trả phí

Proxy miễn phí

Ưu điểm

- Không tốn phí sử dụng.

- Có thể dùng cho các tác vụ đơn giản như duyệt web cơ bản, kiểm tra nội dung bị chặn.

Nhược điểm

- Bảo mật thấp: Dữ liệu có thể bị theo dõi hoặc bán cho bên thứ ba.

- Tốc độ chậm: Máy chủ thường quá tải do có quá nhiều người dùng.

- Không có mã hóa: Proxy miễn phí thường không hỗ trợ HTTPS hoặc SOCKS5.

- Không đảm bảo uptime: Dịch vụ có thể ngừng hoạt động bất cứ lúc nào mà không có cảnh báo.

- Không có hỗ trợ kỹ thuật: Người dùng không thể nhận được hỗ trợ khi gặp sự cố.

Proxy trả phí

Ưu điểm

- Tốc độ nhanh hơn: Máy chủ ít người dùng hơn, tài nguyên phần cứng mạnh hơn.

- Bảo mật cao: Hỗ trợ mã hóa, không lưu log, chống tấn công mạng.

- Độ tin cậy cao: Hệ thống có uptime tốt, ít bị gián đoạn.

- Hỗ trợ nhiều giao thức: Tích hợp HTTP, HTTPS, SOCKS5, thích hợp cho nhiều mục đích sử dụng.

- IP độc quyền (Dedicated Proxy): Không bị chia sẻ với người dùng khác, giảm nguy cơ bị chặn hoặc đưa vào danh sách đen (blacklist).

Nhược điểm

- Chi phí cao: Giá proxy có thể dao động từ vài đô đến hàng trăm đô mỗi tháng tùy theo dịch vụ.

- Cần lựa chọn nhà cung cấp uy tín: Một số dịch vụ proxy trả phí kém chất lượng có thể không đảm bảo quyền riêng tư.

Khi nào nên chọn proxy miễn phí và khi nào nên chọn proxy trả phí?

- Proxy miễn phí phù hợp khi chỉ cần lướt web cơ bản, kiểm tra nội dung hoặc thử nghiệm nhanh.

- Proxy trả phí là lựa chọn tối ưu nếu cần tốc độ cao, bảo mật tốt, truy cập nội dung bị giới hạn hoặc sử dụng trong môi trường doanh nghiệp.

Việc lựa chọn proxy nên dựa trên nhu cầu sử dụng thực tế, mức độ quan trọng của bảo mật và hiệu suất yêu cầu.

Cách thiết lập và sử dụng Proxy

Việc thiết lập cấu hình proxy đúng cách trên trình duyệt, hệ điều hành và thiết bị di động đảm bảo các ứng dụng có thể hoạt động ổn định mà vẫn duy trì được tính bảo mật và hiệu suất cao.

Cấu hình Proxy trên trình duyệt

Các trình duyệt web hỗ trợ proxy thông qua cấu hình trực tiếp hoặc sử dụng thiết lập của hệ điều hành. Mỗi trình duyệt có cơ chế riêng để định tuyến lưu lượng thông qua proxy.

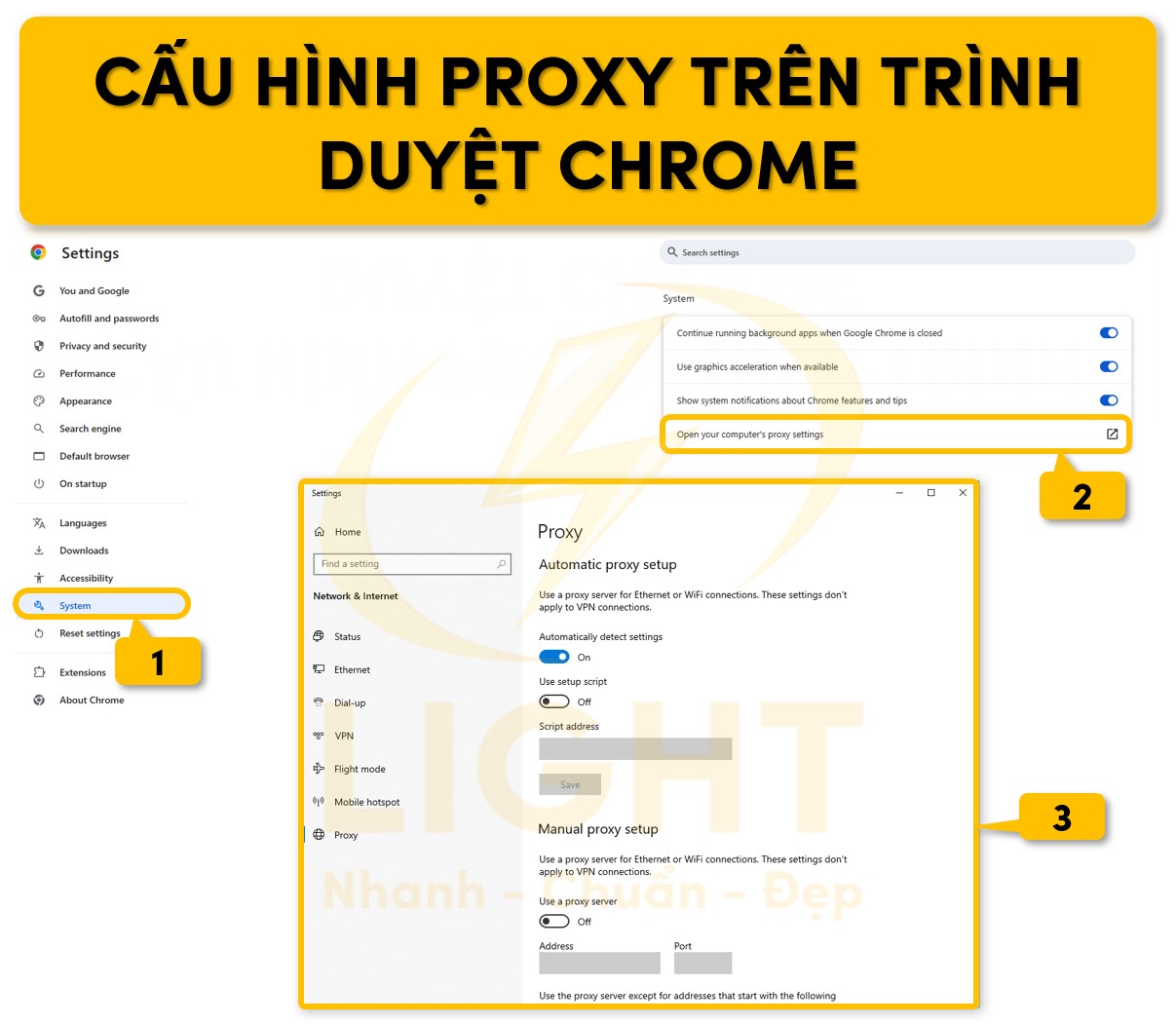

Cấu hình Proxy trên Google Chrome

Google Chrome không cung cấp cài đặt proxy riêng mà phụ thuộc vào thiết lập của hệ điều hành. Khi thiết lập proxy trong Chrome, hệ thống sẽ tự động điều chỉnh kết nối mạng để định tuyến qua máy chủ proxy.

- Mở Google Chrome, nhập

chrome://settings/vào thanh địa chỉ và nhấn Enter - Kéo xuống tìm phần Hệ thống (System), nhấp vào Mở cài đặt proxy trên máy tính của bạn (Open your computer’s proxy settings)

- Nếu đang sử dụng Windows, cửa sổ Proxy Settings xuất hiện, cho phép bật Sử dụng proxy thủ công (Manual proxy setup) và nhập địa chỉ IP proxy cùng cổng kết nối

- Nếu đang sử dụng macOS, hệ thống sẽ mở mục Network Preferences, vào tab Proxies, đánh dấu các giao thức proxy như HTTP, HTTPS, SOCKS5 và nhập thông tin cần thiết

- Xác nhận thay đổi và khởi động lại trình duyệt để áp dụng thiết lập

Cấu hình Proxy trên Mozilla Firefox

Mozilla Firefox cho phép thiết lập proxy độc lập với hệ điều hành, giúp người dùng có thể sử dụng proxy riêng cho trình duyệt mà không ảnh hưởng đến các ứng dụng khác.

- Mở Firefox, nhập

about:preferencesvào thanh địa chỉ và nhấn Enter - Trong tab Chung (General), tìm mục Cấu hình mạng (Network Settings) và nhấn vào Cài đặt (Settings)

- Chọn Cấu hình thủ công (Manual proxy configuration) nếu muốn nhập địa chỉ proxy theo cách thủ công hoặc chọn Tự động phát hiện cài đặt proxy (Auto-detect proxy settings) nếu muốn hệ thống tự động lấy thông tin proxy từ mạng

- Nếu sử dụng SOCKS proxy, có thể chọn SOCKS v4 hoặc SOCKS v5, nhập địa chỉ máy chủ proxy và cổng kết nối

- Nhấn OK, đóng cửa sổ cài đặt và khởi động lại trình duyệt

Cấu hình Proxy trên Microsoft Edge

Microsoft Edge cũng không có cài đặt proxy riêng mà sử dụng thiết lập của hệ điều hành, tương tự Google Chrome.

- Mở Edge, nhập

edge://settings/vào thanh địa chỉ - Tìm phần Hệ thống và hiệu suất (System and Performance), nhấp vào Mở cài đặt proxy trên máy tính của bạn (Open your computer’s proxy settings)

- Nhập địa chỉ proxy và cổng theo yêu cầu trong mục proxy của hệ điều hành

- Lưu thay đổi và khởi động lại trình duyệt

Cấu hình Proxy trên Safari (macOS)

Safari sử dụng cài đặt proxy của hệ điều hành macOS.

- Mở Cài đặt hệ thống (System Settings) từ menu Apple

- Vào Mạng (Network), chọn Wi-Fi hoặc Ethernet tùy vào kết nối đang sử dụng

- Nhấp vào Proxy, đánh dấu các loại proxy cần sử dụng như HTTP, HTTPS, SOCKS5

- Nhập địa chỉ máy chủ proxy và cổng kết nối

- Lưu thay đổi và khởi động lại trình duyệt Safari

Cấu hình Proxy trên hệ điều hành

Thiết lập proxy ở cấp hệ điều hành giúp toàn bộ ứng dụng chạy trên thiết bị đều được định tuyến qua proxy mà không cần cấu hình riêng lẻ từng chương trình.

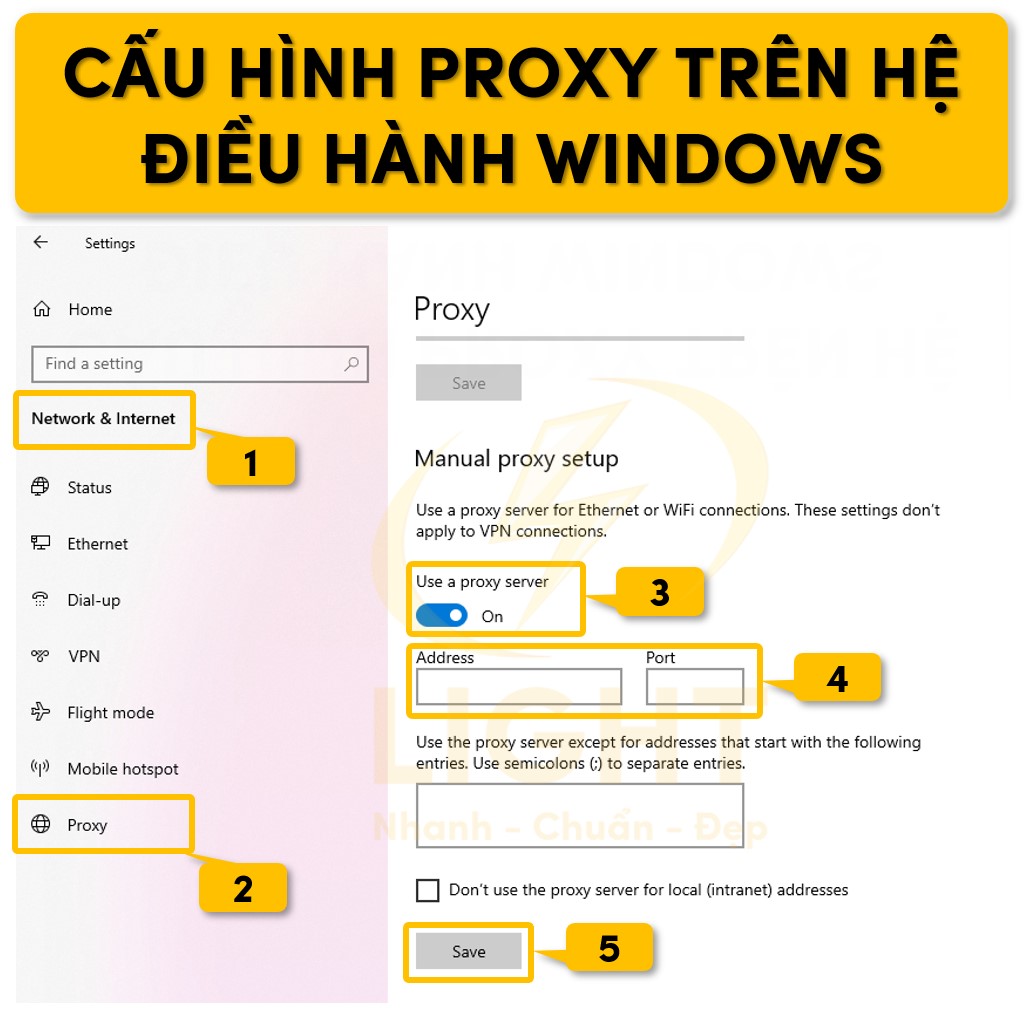

Cấu hình Proxy trên Windows

- Mở Cài đặt (Settings) từ menu Start

- Chọn Mạng & Internet (Network & Internet) → Proxy

- Trong mục Sử dụng proxy thủ công (Manual proxy setup), bật Sử dụng máy chủ proxy (Use a proxy server)

- Nhập địa chỉ IP proxy và cổng kết nối

- Nếu cần thiết lập danh sách ngoại lệ (các địa chỉ không sử dụng proxy), nhập vào ô Không sử dụng proxy cho các địa chỉ này (Do not use proxy for these addresses)

- Nhấn Lưu (Save) và khởi động lại máy tính để áp dụng thay đổi

Cấu hình Proxy trên macOS

- Mở Cài đặt hệ thống (System Settings) từ menu Apple

- Vào Mạng (Network), chọn kết nối đang sử dụng (Wi-Fi hoặc Ethernet)

- Nhấn vào Nâng cao (Advanced) → Proxy

- Chọn loại proxy: HTTP, HTTPS, SOCKS5 và nhập địa chỉ proxy cùng cổng

- Nếu proxy yêu cầu xác thực, nhập tên người dùng và mật khẩu

- Nhấn Lưu (Save) và khởi động lại hệ thống

Cấu hình Proxy trên Linux (Ubuntu)

- Mở Cài đặt (Settings) → Mạng (Network)

- Chọn Proxy mạng (Network Proxy)

- Nhập địa chỉ IP và cổng proxy tương ứng

- Nếu sử dụng dòng lệnh, có thể thêm proxy vào file .bashrc hoặc /etc/environment:

export http_proxy="http://proxy_address:port"export https_proxy="http://proxy_address:port" - Chạy lệnh

source ~/.bashrcđể áp dụng thay đổi

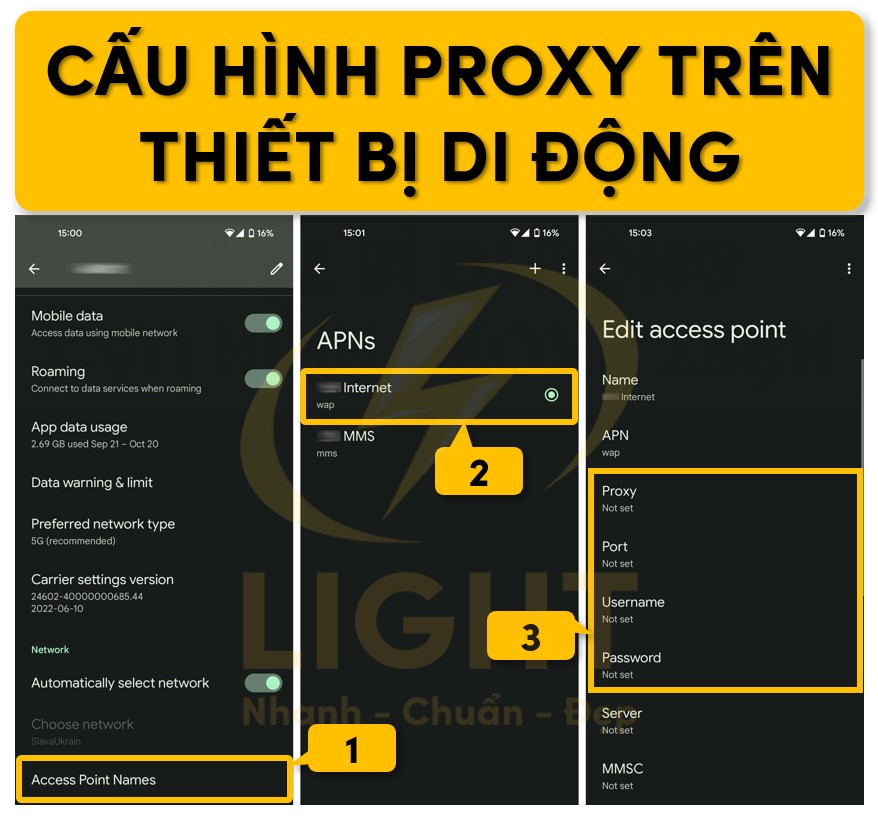

Cấu hình Proxy trên thiết bị di động

Cấu hình Proxy trên Android

- Mở Cài đặt (Settings) → Wi-Fi

- Nhấn giữ vào mạng Wi-Fi đang kết nối, chọn Sửa đổi mạng (Modify network)

- Chọn Tùy chọn nâng cao (Advanced options)

- Chọn Proxy, nhập thông tin proxy theo một trong hai cách:

- Thủ công (Manual): Nhập địa chỉ IP proxy và cổng

- Tự động (Auto): Nhập URL tập tin PAC (Proxy Auto-Config)

- Lưu thay đổi và kiểm tra kết nối

Cấu hình Proxy trên iOS (iPhone/iPad)

- Mở Cài đặt (Settings) → Wi-Fi

- Nhấn vào biểu tượng i bên cạnh mạng Wi-Fi đang kết nối

- Cuộn xuống phần Proxy HTTP (HTTP Proxy)

- Chọn một trong ba tùy chọn:

- Tắt (Off): Không sử dụng proxy

- Thủ công (Manual): Nhập địa chỉ proxy và cổng

- Tự động (Auto): Nhập URL tập tin PAC

- Lưu thay đổi và kiểm tra lại kết nối mạng

Trong trường hợp sử dụng proxy SOCKS trên thiết bị di động, người dùng có thể cấu hình thông qua VPN hoặc SSH Tunneling. Với mạng di động (3G/4G/5G), các ứng dụng hỗ trợ proxy có thể yêu cầu quyền root (Android) hoặc jailbreak (iOS) để thực hiện thay đổi hệ thống mạng.

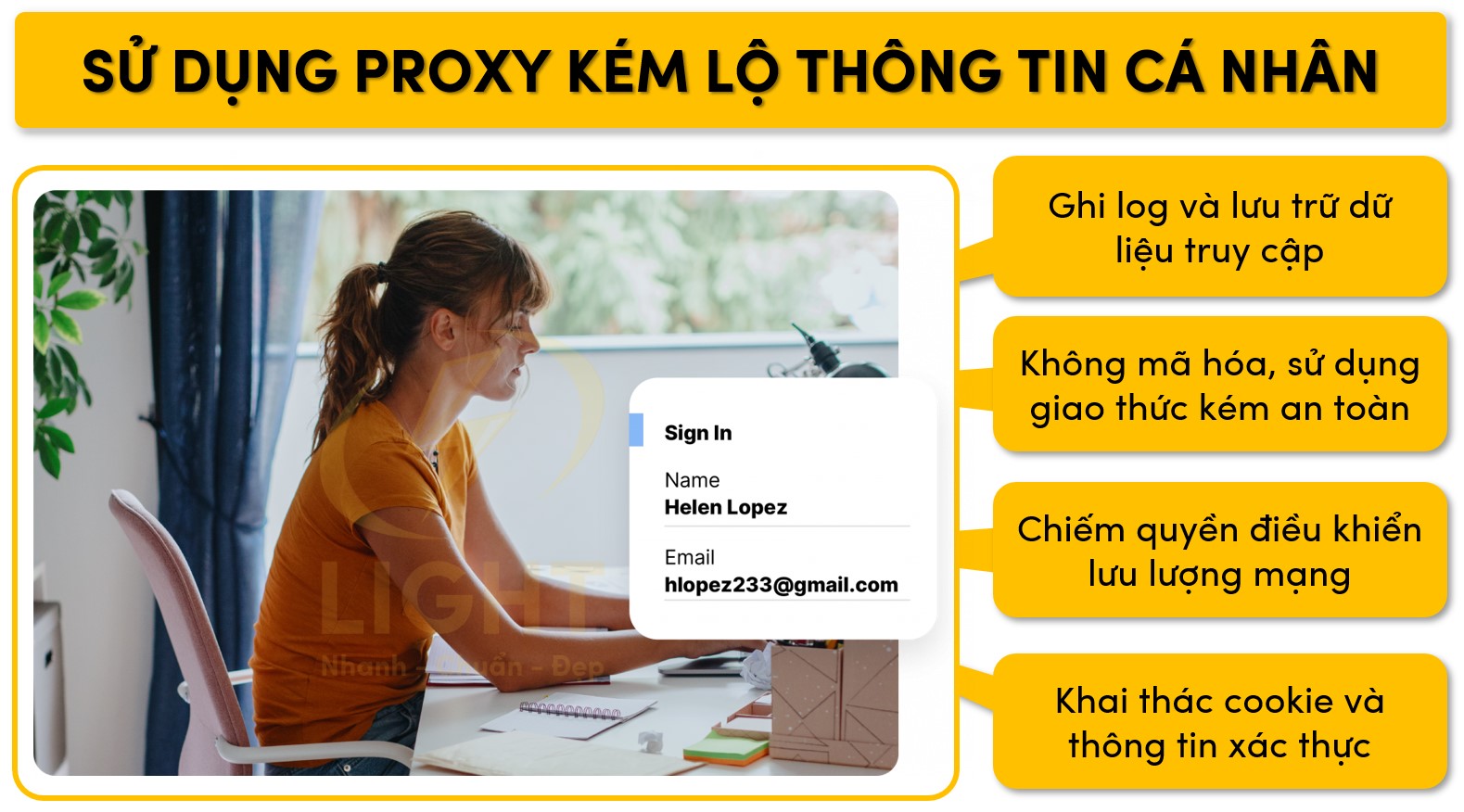

Rủi ro khi sử dụng Proxy kém chất lượng

Không phải tất cả các proxy đều đảm bảo an toàn, những proxy kém chất lượng, đặc biệt là proxy miễn phí hoặc không rõ nguồn gốc, có thể gây ra nhiều rủi ro nghiêm trọng liên quan đến bảo mật, hiệu suất mạng và quyền riêng tư.

Lộ thông tin cá nhân

Ghi log và lưu trữ dữ liệu truy cập

- Nhiều dịch vụ proxy miễn phí không minh bạch về chính sách quyền riêng tư, âm thầm lưu trữ dữ liệu truy cập của người dùng.

- Các dữ liệu bị thu thập có thể bao gồm:

- Địa chỉ IP thật của người dùng.

- Lịch sử duyệt web, URL đã truy cập.

- Thông tin thiết bị (user-agent, hệ điều hành, trình duyệt).

- Cookie phiên đăng nhập, thông tin đăng nhập nếu trang web không sử dụng HTTPS.

- Proxy có thể bán dữ liệu này cho bên thứ ba, các công ty quảng cáo hoặc thậm chí các tổ chức gián điệp.

Không mã hóa hoặc sử dụng giao thức kém an toàn

- Nhiều proxy chỉ hỗ trợ giao thức HTTP thay vì HTTPS, khiến toàn bộ dữ liệu gửi/nhận giữa người dùng và proxy có thể bị đọc bởi bên thứ ba.

- Các proxy không an toàn có thể sử dụng chứng chỉ SSL tự ký (self-signed SSL), cho phép can thiệp vào dữ liệu được mã hóa, gây rủi ro tấn công Man-in-the-Middle (MITM).

- Trong môi trường mạng công cộng (Wi-Fi miễn phí), proxy không mã hóa có thể khiến tin tặc dễ dàng lấy được thông tin đăng nhập ngân hàng, tài khoản email hoặc dữ liệu nhạy cảm.

Chiếm quyền điều khiển lưu lượng mạng

- Proxy độc hại có thể sửa đổi nội dung trang web trước khi gửi đến người dùng, bao gồm:

- Chèn quảng cáo độc hại, theo dõi người dùng.

- Chuyển hướng truy cập đến trang web giả mạo để đánh cắp thông tin cá nhân.

- Chặn hoặc thay đổi nội dung web mà không có sự đồng ý của người dùng.

- Proxy độc hại có thể sửa đổi nội dung trang web trước khi gửi đến người dùng, bao gồm:

Khai thác cookie và thông tin xác thực

- Một số proxy có thể chặn và ghi lại cookie của người dùng để sử dụng cho mục đích xấu, chẳng hạn như:

- Đánh cắp cookie phiên đăng nhập để chiếm quyền truy cập tài khoản.

- Theo dõi hành vi duyệt web mà không có sự đồng ý của người dùng.

- Sử dụng cookie để tạo hồ sơ quảng cáo, thao túng nội dung hiển thị.

- Một số proxy có thể chặn và ghi lại cookie của người dùng để sử dụng cho mục đích xấu, chẳng hạn như:

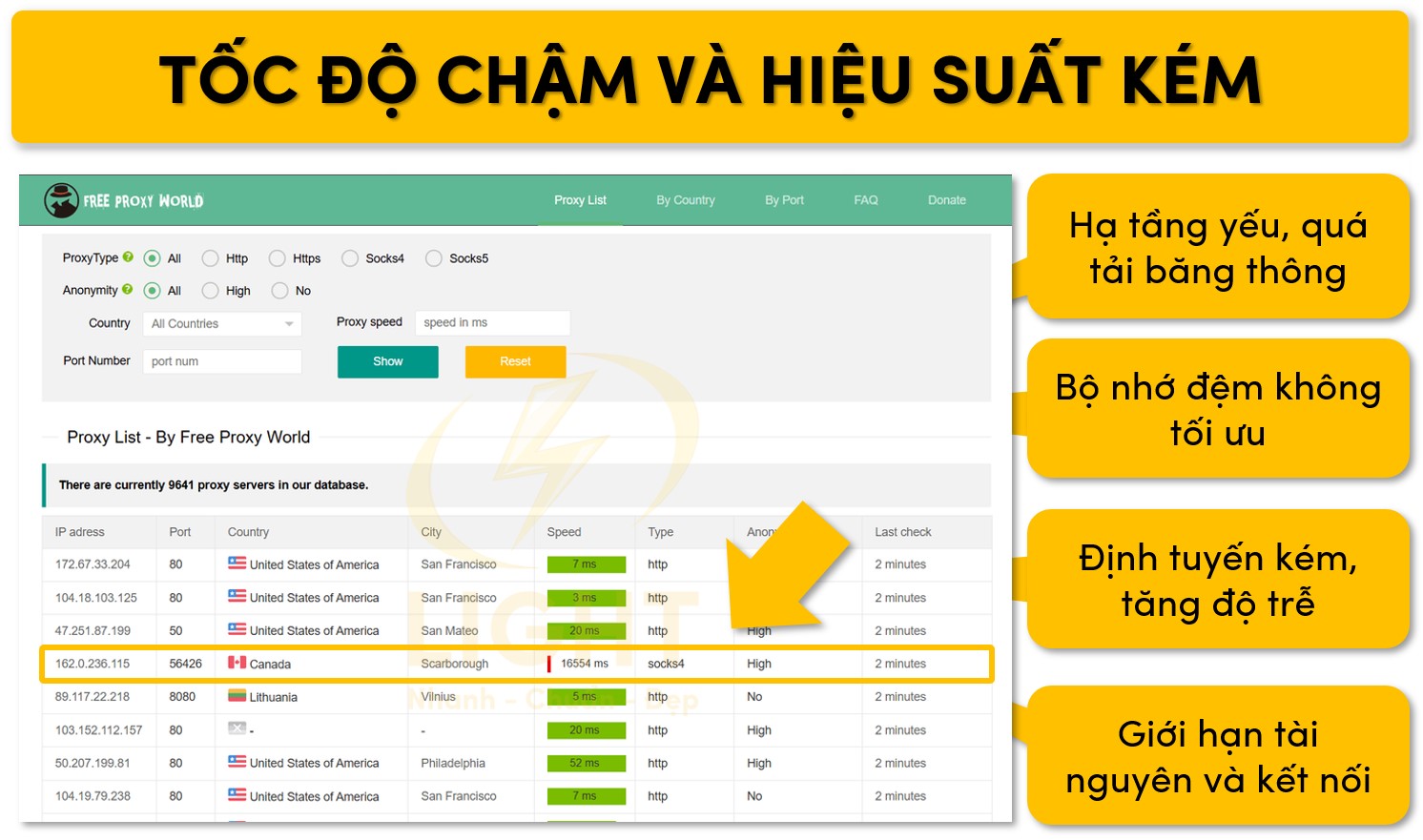

Tốc độ chậm và hiệu suất kém

Hạ tầng yếu, quá tải băng thông

- Proxy miễn phí hoặc có chất lượng thấp thường không có hạ tầng mạnh để phục vụ số lượng lớn người dùng đồng thời, gây ra tình trạng quá tải.

- Khi băng thông bị giới hạn, tốc độ kết nối giảm mạnh, dẫn đến:

- Trang web tải chậm hoặc không thể tải.

- Gián đoạn khi xem video trực tuyến.

- Tăng độ trễ trong các ứng dụng yêu cầu kết nối ổn định như chơi game, gọi video, giao dịch tài chính.

Bộ nhớ đệm không tối ưu

- Proxy sử dụng caching (bộ nhớ đệm) để giảm tải cho máy chủ gốc, nhưng nếu không được cấu hình đúng, có thể dẫn đến:

- Phục vụ nội dung lỗi thời.

- Không cập nhật dữ liệu mới từ trang web gốc.

- Gây xung đột khi tải lại trang hoặc đăng nhập vào tài khoản.

- Proxy sử dụng caching (bộ nhớ đệm) để giảm tải cho máy chủ gốc, nhưng nếu không được cấu hình đúng, có thể dẫn đến:

Định tuyến kém, tăng độ trễ

- Proxy trung gian hoạt động bằng cách định tuyến kết nối qua máy chủ của nó. Nếu proxy đặt tại vị trí địa lý xa người dùng, độ trễ (latency) sẽ tăng cao, gây ra:

- Kết nối mất ổn định do gói tin bị chậm.

- Hiệu suất giảm sút trong các tác vụ yêu cầu phản hồi nhanh như giao dịch tài chính, gọi VoIP, chơi game trực tuyến.

- Proxy trung gian hoạt động bằng cách định tuyến kết nối qua máy chủ của nó. Nếu proxy đặt tại vị trí địa lý xa người dùng, độ trễ (latency) sẽ tăng cao, gây ra:

Giới hạn tài nguyên và kết nối

- Nhiều proxy miễn phí áp đặt hạn mức băng thông, số lượng kết nối đồng thời hoặc thời gian sử dụng. Khi đạt đến giới hạn, có thể xảy ra:

- Kết nối bị ngắt đột ngột.

- Tốc độ giảm xuống mức không thể sử dụng được.

- Nhiều proxy miễn phí áp đặt hạn mức băng thông, số lượng kết nối đồng thời hoặc thời gian sử dụng. Khi đạt đến giới hạn, có thể xảy ra:

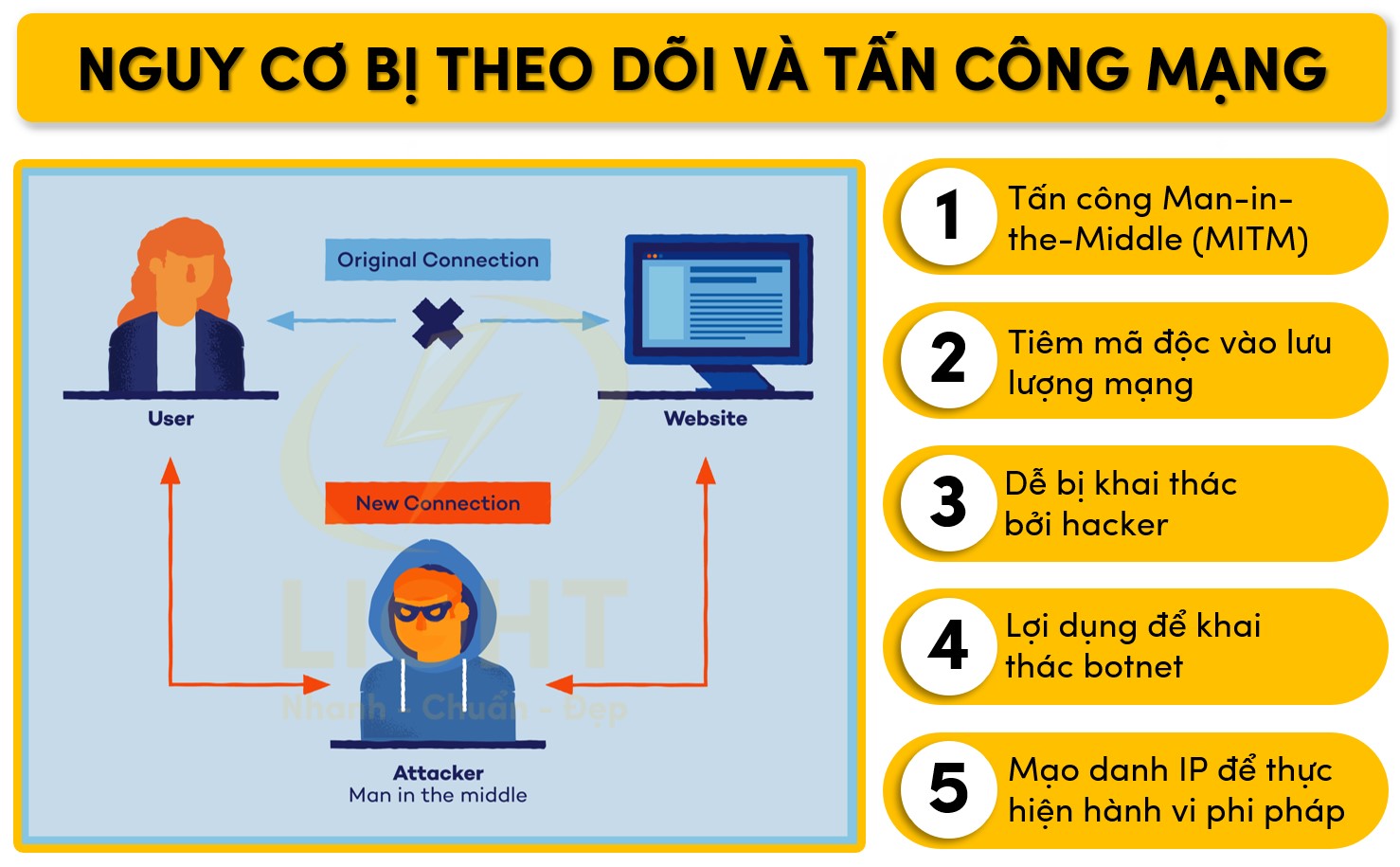

Nguy cơ bị theo dõi và tấn công mạng

Tấn công Man-in-the-Middle (MITM)

- Proxy độc hại hoặc bị tin tặc kiểm soát có thể chặn và chỉnh sửa dữ liệu truyền giữa người dùng và trang web, gây ra các rủi ro:

- Đánh cắp thông tin đăng nhập, thẻ tín dụng.

- Chèn mã độc vào trang web hợp lệ.

- Ngăn chặn hoặc làm sai lệch nội dung tải về.

- Proxy độc hại hoặc bị tin tặc kiểm soát có thể chặn và chỉnh sửa dữ liệu truyền giữa người dùng và trang web, gây ra các rủi ro:

Tiêm mã độc vào lưu lượng mạng

- Một số proxy miễn phí cố tình chèn mã JavaScript hoặc redirect người dùng đến các trang web độc hại.

- Các phương thức tấn công phổ biến:

- Chèn quảng cáo độc hại vào trang web hợp lệ.

- Cài đặt phần mềm gián điệp mà người dùng không hề hay biết.

- Lây nhiễm ransomware, mã độc đào tiền ảo (cryptojacking).

Dễ bị khai thác bởi hacker

- Proxy công cộng thường không có cơ chế bảo mật mạnh mẽ, dễ trở thành mục tiêu của tin tặc:

- Nếu proxy bị tấn công, hacker có thể thu thập toàn bộ dữ liệu của người dùng.

- Một số proxy bị cài backdoor, cho phép kiểm soát từ xa.

- Proxy công cộng thường không có cơ chế bảo mật mạnh mẽ, dễ trở thành mục tiêu của tin tặc:

Lợi dụng để khai thác botnet

- Proxy độc hại có thể biến thiết bị của người dùng thành một phần của mạng botnet mà không có sự đồng ý:

- Sử dụng tài nguyên máy tính để thực hiện tấn công DDoS.

- Gửi thư rác hoặc tham gia vào các chiến dịch lừa đảo trực tuyến.

- Đào tiền ảo mà không cần sự cho phép của người dùng.

- Proxy độc hại có thể biến thiết bị của người dùng thành một phần của mạng botnet mà không có sự đồng ý:

Mạo danh IP để thực hiện hành vi phi pháp

- Một số dịch vụ proxy miễn phí có thể sử dụng địa chỉ IP của người dùng để thực hiện các hoạt động bất hợp pháp:

- Gian lận tài chính, giao dịch bất hợp pháp.

- Phát tán mã độc, phần mềm gián điệp.

- Thực hiện các hành vi vi phạm pháp luật mà người dùng không hề hay biết.

- Một số dịch vụ proxy miễn phí có thể sử dụng địa chỉ IP của người dùng để thực hiện các hoạt động bất hợp pháp:

Sử dụng proxy kém chất lượng không chỉ ảnh hưởng đến hiệu suất mạng mà còn đặt người dùng vào tình trạng rủi ro bảo mật nghiêm trọng. Các rủi ro này có thể dẫn đến mất dữ liệu, mất kiểm soát danh tính trực tuyến và trở thành mục tiêu của tin tặc.

So sánh Proxy với các giải pháp thay thế

Proxy, VPN và Tor là ba công nghệ phổ biến giúp thay đổi địa chỉ IP, tăng cường quyền riêng tư và vượt qua hạn chế truy cập. Tuy nhiên, chúng có sự khác biệt về cơ chế hoạt động, mức độ bảo mật, tốc độ và tính ứng dụng thực tế. Dưới đây là phân tích chuyên sâu về cách mỗi giải pháp vận hành, ưu điểm và nhược điểm của chúng.

Proxy vs VPN

Cơ chế hoạt động

Proxy hoạt động như một cổng trung gian giữa thiết bị người dùng và internet, định tuyến các yêu cầu duyệt web thông qua một máy chủ trung gian.

- Forward Proxy: Thay đổi địa chỉ IP của người dùng, thường dùng để vượt tường lửa hoặc truy cập nội dung bị giới hạn địa lý.

- Reverse Proxy: Đặt trước máy chủ đích để kiểm soát truy cập, bảo vệ máy chủ khỏi tấn công DDoS và cải thiện hiệu suất tải nội dung.

- Transparent Proxy: Hoạt động mà không yêu cầu cấu hình từ phía người dùng, thường được sử dụng trong môi trường doanh nghiệp để lọc nội dung web.

- SOCKS Proxy: Hỗ trợ nhiều giao thức hơn HTTP Proxy, bao gồm cả lưu lượng P2P và UDP, phù hợp với tải torrent hoặc chơi game trực tuyến.

VPN (Virtual Private Network) thiết lập một đường hầm mã hóa giữa thiết bị người dùng và máy chủ VPN, định tuyến toàn bộ lưu lượng internet qua kênh bảo mật.

- Mã hóa dữ liệu toàn diện bằng các giao thức như OpenVPN, WireGuard, IKEv2/IPSec.

- Thay đổi IP toàn hệ thống, bảo vệ toàn bộ kết nối internet thay vì chỉ trình duyệt web.

- Chống theo dõi ISP bằng cách mã hóa lưu lượng, ngăn chặn ISP thu thập dữ liệu duyệt web.

Bảo mật và quyền riêng tư

Proxy:

- Không mã hóa toàn bộ lưu lượng, chỉ thay đổi IP của trình duyệt hoặc ứng dụng được cấu hình.

- Proxy miễn phí có thể lưu trữ và bán dữ liệu duyệt web của người dùng.

- SOCKS5 Proxy hỗ trợ mã hóa nhưng vẫn kém an toàn hơn VPN.

VPN:

- Mã hóa toàn bộ dữ liệu trước khi gửi đến máy chủ VPN, bảo vệ khỏi tấn công trung gian (MITM).

- Che giấu hoạt động internet khỏi nhà cung cấp dịch vụ mạng (ISP) và chính phủ.

- Hỗ trợ tính năng Kill Switch, ngăn chặn rò rỉ dữ liệu khi mất kết nối với VPN.

Tốc độ và hiệu suất

- Proxy thường có tốc độ nhanh hơn vì không có quá trình mã hóa dữ liệu.

- VPN có độ trễ cao hơn do cần mã hóa dữ liệu, nhưng các VPN cao cấp sử dụng máy chủ tối ưu hóa tốc độ, giúp giảm thiểu ảnh hưởng đến hiệu suất.

Khả năng vượt tường lửa và giới hạn địa lý

Proxy:

- Có thể vượt qua một số rào cản địa lý nhưng dễ bị phát hiện bởi các hệ thống chặn proxy.

- Netflix, Hulu, và các nền tảng phát trực tuyến có cơ chế nhận diện proxy và thường chặn IP proxy công khai.

VPN:

- Khả năng vượt qua tường lửa tốt hơn nhờ mã hóa lưu lượng, tránh bị nhận diện bởi hệ thống kiểm duyệt.

- Một số VPN hỗ trợ Stealth Mode hoặc Obfuscation, giúp vượt qua kiểm duyệt tại các quốc gia có chính sách internet nghiêm ngặt (Trung Quốc, Nga, Iran).

Ứng dụng thực tế

Proxy phù hợp với:

- Lướt web ẩn danh nhanh chóng mà không yêu cầu bảo mật cao.

- Thu thập dữ liệu web tự động (Web Scraping) mà không bị phát hiện.

- Kiểm tra SEO theo từng khu vực bằng cách sử dụng residential proxy.

- Quản lý quyền truy cập trong mạng doanh nghiệp.

VPN phù hợp với:

- Bảo vệ dữ liệu trên mạng Wi-Fi công cộng.

- Tránh giám sát ISP và các tổ chức chính phủ.

- Truy cập nội dung bị kiểm duyệt tại các quốc gia hạn chế internet.

- Làm việc từ xa an toàn với truy cập nội bộ của doanh nghiệp.

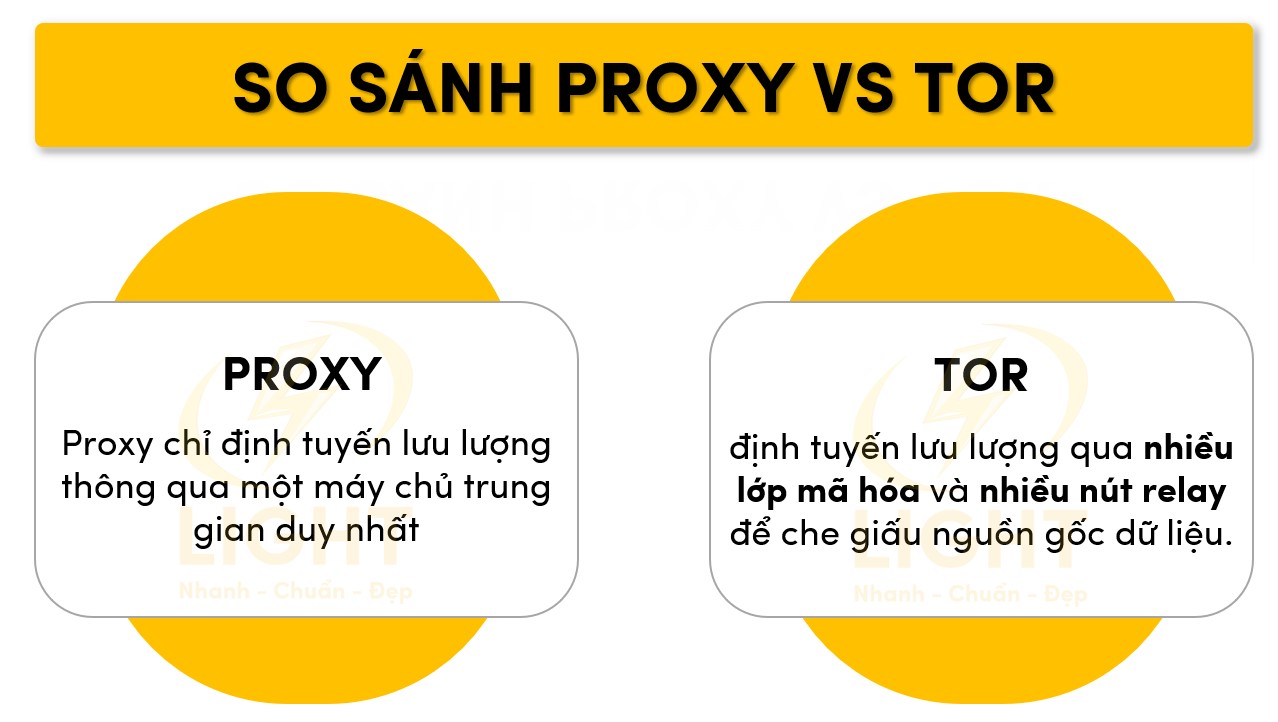

Proxy vs Tor

Cơ chế hoạt động

Proxy chỉ định tuyến lưu lượng thông qua một máy chủ trung gian duy nhất.

Tor (The Onion Router) định tuyến lưu lượng qua nhiều lớp mã hóa và nhiều nút relay để che giấu nguồn gốc dữ liệu.

- Lưu lượng Tor đi qua ít nhất ba lớp:

- Entry Node: Nhận kết nối từ người dùng, nhưng không biết đích đến cuối cùng.

- Middle Node: Trung gian giữa các node, giúp che giấu đường đi.

- Exit Node: Gửi dữ liệu ra internet, nhưng không biết nguồn gốc ban đầu của dữ liệu.

- Lưu lượng Tor đi qua ít nhất ba lớp:

Bảo mật và quyền riêng tư

Proxy:

- Chỉ thay đổi IP mà không cung cấp mức độ ẩn danh thực sự.

- Proxy miễn phí có nguy cơ lưu trữ và bán dữ liệu người dùng.

- Proxy HTTPS mã hóa nội dung nhưng không bảo vệ toàn bộ lưu lượng.

Tor:

- Ẩn danh mạnh mẽ nhờ định tuyến lưu lượng qua nhiều lớp.

- Chống theo dõi từ chính phủ, hacker, và ISP.

- Không lưu trữ dữ liệu người dùng, vì mạng Tor hoạt động phi tập trung.

- Rủi ro bảo mật tại Exit Node: Nếu truy cập trang web không mã hóa (HTTP), nội dung có thể bị đọc bởi chủ sở hữu exit node.

Tốc độ và hiệu suất

- Proxy nhanh hơn do không có nhiều lớp mã hóa.

- Tor chậm hơn do lưu lượng phải đi qua nhiều nút trung gian, không phù hợp cho phát trực tuyến hoặc tải tệp dung lượng lớn.

Khả năng vượt tường lửa và giới hạn địa lý

- Proxy có thể bị phát hiện và chặn bởi các trang web sử dụng hệ thống chống proxy.

- Tor có thể vượt qua kiểm duyệt tại nhiều quốc gia, nhưng chính phủ có thể chặn các exit node công khai. Người dùng cần sử dụng Tor Bridges để ẩn danh tốt hơn.

Ứng dụng thực tế

Proxy phù hợp với:

- Thay đổi IP nhanh chóng để truy cập nội dung giới hạn địa lý.

- Tăng tốc độ truy cập web nhờ bộ nhớ đệm.

- Kiểm tra SEO, quảng cáo theo từng khu vực.

Tor phù hợp với:

- Truy cập web ẩn danh, đặc biệt là Dark Web.

- Bảo vệ danh tính trong các quốc gia có chính sách kiểm duyệt internet nghiêm ngặt.

- Gửi thông tin nhạy cảm mà không bị theo dõi.

Rủi ro bảo mật

- Proxy có thể bị tấn công hoặc rò rỉ thông tin nếu sử dụng máy chủ không đáng tin cậy.

- Tor an toàn hơn nhưng vẫn có nguy cơ tại exit node nếu không sử dụng HTTPS.

Proxy, VPN và Tor đều có vai trò quan trọng trong việc bảo vệ quyền riêng tư và truy cập internet. Sự khác biệt chính nằm ở mức độ bảo mật, hiệu suất và khả năng ứng dụng. Việc lựa chọn giải pháp phù hợp phụ thuộc vào nhu cầu cụ thể như bảo vệ dữ liệu, truy cập nội dung bị hạn chế hay ẩn danh tuyệt đối.

Những điều cần biết về proxy là gì?

Tùy vào loại proxy và cách triển khai, nó có thể ảnh hưởng đến tốc độ mạng, khả năng ẩn danh, mức độ bảo mật và hiệu quả vận hành của hệ thống. Bên cạnh lợi ích, việc sử dụng proxy cũng đi kèm với một số rủi ro, bao gồm khả năng bị chặn, giảm hiệu suất hoặc bị khai thác nếu không được thiết lập đúng cách. Việc hiểu rõ cách proxy hoạt động, các yếu tố ảnh hưởng đến hiệu suất và biện pháp bảo mật sẽ giúp người dùng khai thác tối đa lợi ích của proxy mà không gặp phải những vấn đề ngoài ý muốn.

Proxy Có Ảnh Hưởng Đến Tốc Độ Mạng Không?

Proxy có ảnh hưởng trực tiếp đến tốc độ mạng, mức độ ảnh hưởng tùy thuộc vào loại proxy, cấu hình và hiệu suất của máy chủ proxy. Nghiên cứu của ACM SIGCOMM về hiệu suất proxy đã phân tích hàng triệu kết nối qua proxy trên toàn cầu và phát hiện rằng vị trí địa lý của proxy là yếu tố quan trọng nhất ảnh hưởng đến hiệu suất, với mỗi 1.000km khoảng cách làm tăng độ trễ trung bình đáng kể. Theo Journal of Network Performance Engineering, proxy HTTP với caching được cấu hình tối ưu có thể giảm thời gian tải cho nội dung tĩnh và cải thiện hiệu suất cho nội dung động. University of California, San Diego đã tiến hành thử nghiệm với nhiều proxy data center khác nhau và xác nhận rằng chất lượng phần cứng proxy ảnh hưởng trực tiếp đến thông lượng tối đa. Các nghiên cứu từ International Conference on Network Protocols đã ghi nhận rằng lưu lượng được mã hóa (HTTPS) khi đi qua proxy thường làm tăng độ trễ xử lý so với HTTP thông thường do chi phí xử lý SSL handshake và các quy trình mã hóa/giải mã gói tin.

Yếu tố ảnh hưởng đến tốc độ mạng khi sử dụng proxy

Vị trí máy chủ proxy

- Khoảng cách địa lý giữa máy khách và proxy có thể làm tăng độ trễ (latency). Proxy gần người dùng hơn sẽ giảm thời gian phản hồi so với proxy ở xa.

Công suất và hiệu suất của proxy server

- Nếu proxy được đặt trên một máy chủ có tài nguyên hạn chế (CPU, RAM, băng thông), nó sẽ trở thành điểm nghẽn (bottleneck), làm giảm tốc độ kết nối.

Loại proxy

- HTTP Proxy có thể tăng tốc khi sử dụng caching, nhưng trong trường hợp không hỗ trợ caching hoặc xử lý lưu lượng lớn, nó có thể làm chậm mạng.

- HTTPS Proxy thường làm giảm tốc độ do phải xử lý mã hóa và giải mã dữ liệu.

- SOCKS Proxy, đặc biệt là SOCKS5, có hiệu suất cao hơn nhưng không hỗ trợ caching, dẫn đến việc xử lý chậm trong một số tình huống.

Lưu lượng truy cập qua proxy

- Proxy có thể bị quá tải nếu nhiều người dùng hoặc ứng dụng sử dụng chung một máy chủ proxy.

Chức năng kiểm tra lưu lượng (traffic inspection)

- Proxy thực hiện lọc, phân tích hoặc giám sát lưu lượng mạng sẽ làm tăng thời gian xử lý, gây ra độ trễ.

Tốc độ đường truyền giữa proxy và máy chủ đích

- Nếu kết nối giữa proxy và máy chủ đích không ổn định hoặc chậm, tốc độ mạng của người dùng cũng bị ảnh hưởng.

Kết luận: Proxy có thể làm tăng hoặc giảm tốc độ mạng tùy vào cấu hình và cách sử dụng. Để tối ưu hóa tốc độ, cần chọn proxy có hiệu suất cao, vị trí phù hợp và hạn chế quá tải.

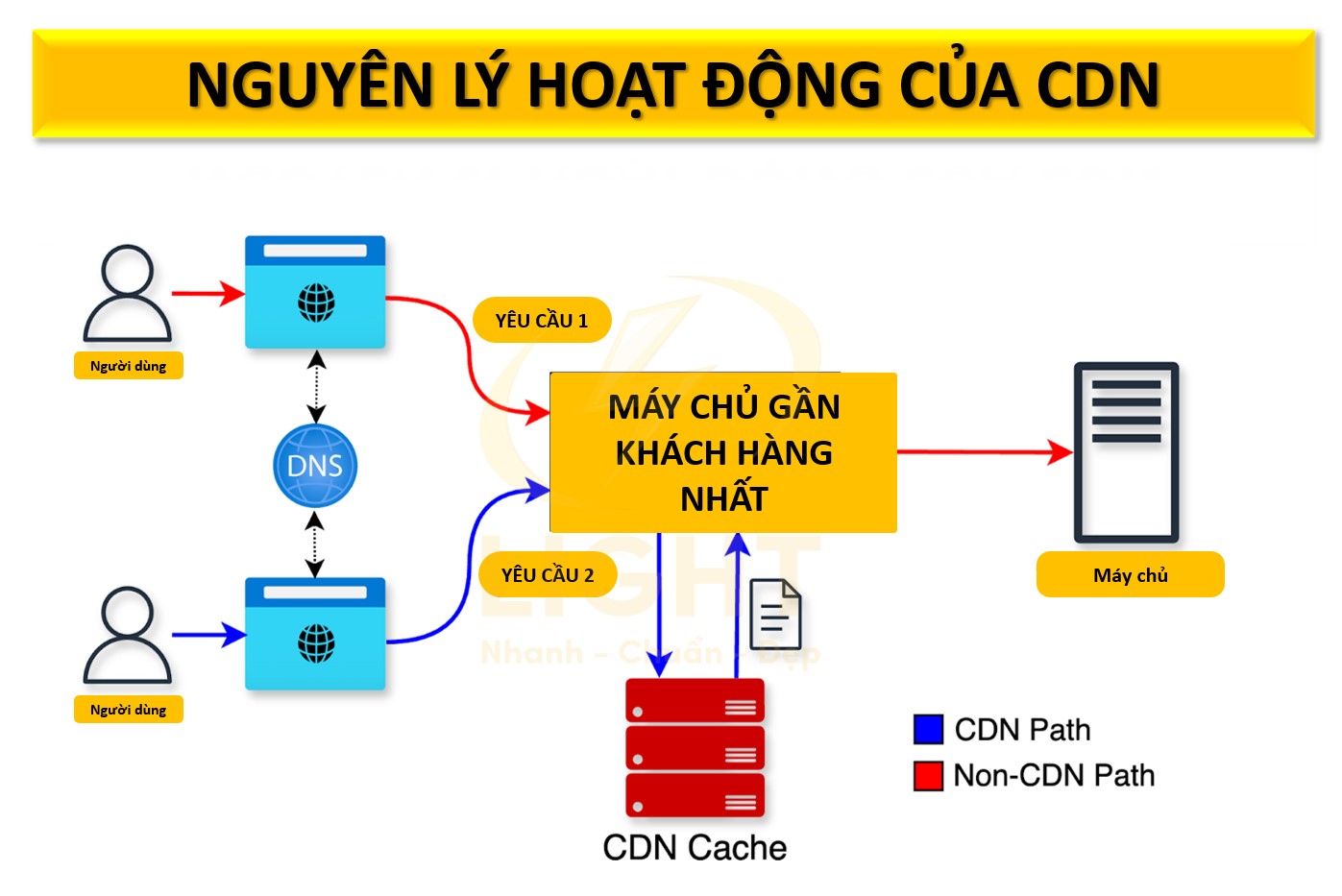

Dịch Vụ Thiết Kế Website Có Cần Tích Hợp Proxy Để Bảo Mật Tốt Hơn Không?

Tích hợp proxy vào quy trình thiết kế và triển khai website có thể cải thiện bảo mật, hiệu suất, và quản lý truy cập, nhưng không phải luôn cần thiết trong mọi trường hợp. Đối với các website có quy mô lớn hoặc có yêu cầu truy cập từ nhiều quốc gia, việc lựa chọn dịch vụ thiết kế website có kinh nghiệm tích hợp reverse proxy và CDN là rất cần thiết để đảm bảo tốc độ và hiệu suất hoạt động ổn định.

Vai trò của proxy trong bảo mật khi thiết kế website

Reverse Proxy

- Đóng vai trò trung gian giữa máy khách và máy chủ web, giúp che giấu địa chỉ IP thật của máy chủ backend.

- Cung cấp lớp bảo vệ chống lại tấn công DDoS và các mối đe dọa khác bằng cách lọc lưu lượng không hợp lệ.

- Hỗ trợ phân phối lưu lượng giữa nhiều máy chủ (load balancing), giảm tải cho hệ thống.

HTTPS Proxy

- Mã hóa lưu lượng truy cập giữa người dùng và proxy, đảm bảo dữ liệu không bị đánh cắp hoặc giả mạo trong quá trình truyền.

Proxy Filtering

- Kiểm tra và lọc yêu cầu từ người dùng để phát hiện mã độc, bảo vệ tài nguyên web khỏi các cuộc tấn công phổ biến như SQL Injection hoặc XSS (Cross-Site Scripting).

Caching Proxy

- Lưu trữ tạm thời các nội dung tĩnh (hình ảnh, CSS, JS) để tăng tốc truy cập và giảm tải máy chủ.

Khi nào cần tích hợp proxy trong dịch vụ thiết kế website?

- Hệ thống có lưu lượng lớn: Proxy giúp quản lý hiệu quả hơn trong các ứng dụng lớn với hàng ngàn lượt truy cập mỗi ngày.

- Yêu cầu cao về bảo mật: Các website giao dịch tài chính, thương mại điện tử hoặc lưu trữ dữ liệu nhạy cảm cần proxy để bảo vệ thông tin khách hàng và hệ thống backend.

- Mạng phân tán hoặc đa quốc gia: Reverse Proxy và CDN (Content Delivery Network) tích hợp proxy để tối ưu hóa tốc độ truy cập và giảm thiểu độ trễ.

Proxy Có Thể Giúp Ẩn Danh Hoàn Toàn Trên Internet Không?

Proxy giúp tăng cường ẩn danh trên internet nhưng không đảm bảo ẩn danh hoàn toàn trong mọi trường hợp. Nghiên cứu toàn diện của Princeton Privacy Lab về khả năng ẩn danh của proxy đã kiểm tra hàng trăm dịch vụ proxy thương mại và phát hiện rằng phần lớn vẫn để lộ ít nhất một loại thông tin định danh như WebRTC, DNS leak hoặc HTTP headers. Theo International Journal of Information Privacy, trong hàng nghìn thử nghiệm truy cập ẩn danh, proxy tiêu chuẩn thường bị phát hiện bởi các website sử dụng kỹ thuật browser fingerprinting nâng cao. Các phân tích được trình bày tại DEFCON Security Conference cho thấy ngay cả khi sử dụng elite proxy, các website vẫn có thể xác định người dùng thông qua tracking cookies và canvas fingerprinting trong nhiều trường hợp. Nghiên cứu từ Đại học Washington về kỹ thuật de-anonymization hiện đại đã chỉ ra rằng khi kết hợp nhiều vector nhận dạng khác nhau, các dịch vụ phân tích dữ liệu lớn có thể định danh người dùng proxy với độ chính xác đáng kể dựa trên hành vi duyệt web, mẫu nhấp chuột và thời gian tương tác, ngay cả khi địa chỉ IP được thay đổi.

Cách proxy hỗ trợ ẩn danh

Thay đổi địa chỉ IP

- Proxy thay thế địa chỉ IP thật của người dùng bằng địa chỉ IP của máy chủ proxy. Điều này che giấu vị trí thực của người dùng trước các website hoặc dịch vụ internet.

Proxy DNS

- Một số proxy, đặc biệt là SOCKS5, xử lý truy vấn DNS thông qua proxy, ngăn chặn rò rỉ DNS và bảo vệ thông tin người dùng.

Lọc thông tin truy cập

- Proxy có thể xóa hoặc thay đổi các thông tin định danh (như User-Agent) trong yêu cầu HTTP để giảm khả năng theo dõi.

Hạn chế của proxy trong việc ẩn danh

Lưu trữ log trên proxy

- Nhiều dịch vụ proxy lưu trữ log các yêu cầu của người dùng, tạo nguy cơ bị lộ danh tính nếu log này bị truy cập hoặc yêu cầu bởi pháp luật.

Không mã hóa lưu lượng (trừ HTTPS Proxy)

- Proxy HTTP thông thường không mã hóa dữ liệu, khiến lưu lượng có thể bị chặn và phân tích bởi các bên thứ ba.

Proxy chất lượng thấp hoặc miễn phí

- Nhiều proxy miễn phí bán dữ liệu người dùng hoặc cung cấp bảo mật kém, dẫn đến rủi ro bị theo dõi.

Không bảo vệ khỏi kỹ thuật fingerprinting

- Proxy không thể ngăn chặn các kỹ thuật như browser fingerprinting hoặc tracking bằng cookie.

Proxy chỉ cung cấp mức độ ẩn danh cơ bản. Để ẩn danh hoàn toàn, người dùng cần kết hợp proxy với các công nghệ khác như VPN, Tor hoặc trình duyệt bảo mật.

Sử Dụng Proxy Khi Thiết Kế Website Có Rủi Ro Gì?

Proxy mang lại nhiều lợi ích trong thiết kế và triển khai website, nhưng cũng tiềm ẩn một số rủi ro cần lưu ý. Một trong những rủi ro tiềm ẩn khi thiết kế website có sử dụng proxy là độ trễ trong phản hồi. Nếu proxy không được tối ưu hoặc bị quá tải, nó có thể khiến trải nghiệm người dùng giảm sút đáng kể.

Rủi ro bảo mật

Tấn công Man-in-the-Middle (MITM)

- Nếu proxy bị xâm nhập, kẻ tấn công có thể chặn và chỉnh sửa dữ liệu giữa máy khách và máy chủ.

- Proxy không được bảo mật bằng HTTPS sẽ tăng nguy cơ bị nghe lén lưu lượng mạng.

Rò rỉ dữ liệu nhạy cảm

- Proxy không được cấu hình đúng cách có thể vô tình để lộ thông tin như header HTTP hoặc truy vấn DNS của người dùng.

Lạm dụng log proxy

- Proxy lưu trữ log yêu cầu từ máy khách, tạo nguy cơ bị lạm dụng hoặc yêu cầu từ cơ quan pháp luật nếu không có chính sách bảo mật rõ ràng.

Rủi ro hiệu suất

Tăng độ trễ

- Proxy không được tối ưu hóa có thể làm chậm quá trình truyền dữ liệu, đặc biệt khi xử lý lưu lượng lớn.

Tắc nghẽn lưu lượng (Traffic Bottleneck)

- Proxy với tài nguyên hạn chế có thể bị quá tải khi số lượng yêu cầu tăng cao, làm giảm hiệu suất toàn hệ thống.

Rủi ro kỹ thuật

Sai cấu hình proxy

- Cấu hình không chính xác có thể dẫn đến lỗi kết nối hoặc tạo lỗ hổng bảo mật cho website.

- Ví dụ: Reverse Proxy sai cấu hình có thể lộ địa chỉ IP thực của backend server.

Xung đột với các dịch vụ khác

- Proxy có thể gây xung đột với tường lửa hoặc các chính sách mạng khác, dẫn đến lỗi trong quá trình triển khai hoặc vận hành website.

Để giảm thiểu rủi ro, cần sử dụng các dịch vụ proxy uy tín, đảm bảo cấu hình đúng và thường xuyên kiểm tra bảo mật hệ thống.

Làm thế nào để nhận biết Proxy bị chặn?

Khi một proxy bị chặn, người dùng có thể gặp phải nhiều dấu hiệu khác nhau tùy vào phương thức chặn của nhà cung cấp dịch vụ hoặc hệ thống tường lửa. Các cách nhận biết phổ biến bao gồm:

1. Không thể truy cập trang web hoặc dịch vụ trực tuyến

- Trình duyệt trả về lỗi "403 Forbidden", "Access Denied" hoặc "Connection Reset", cho thấy hệ thống đích đã phát hiện và từ chối kết nối từ proxy.

- Một số trang web hiển thị thông báo cụ thể như "Your IP has been blocked" hoặc "You are using a proxy or VPN" khi phát hiện truy cập từ proxy.

2. Giảm tốc độ kết nối hoặc thời gian phản hồi bất thường

- Proxy hoạt động bình thường nhưng tốc độ tải trang chậm đáng kể, có thể là dấu hiệu của rate limiting (giới hạn tốc độ truy cập).

- Một số dịch vụ áp dụng throttling (hạn chế băng thông), khiến tốc độ proxy bị giảm mạnh mà không hoàn toàn bị chặn.

3. Captcha xuất hiện thường xuyên hơn

- Google và các công cụ tìm kiếm yêu cầu xác minh CAPTCHA liên tục khi sử dụng proxy, điều này có thể xảy ra khi IP proxy bị đánh dấu là đáng ngờ hoặc đã bị đưa vào danh sách đen.

- Các nền tảng thương mại điện tử hoặc mạng xã hội yêu cầu xác thực bổ sung khi đăng nhập.

4. Kiểm tra địa chỉ IP của Proxy

- Sử dụng các công cụ như whoer.net, ipleak.net hoặc ipinfo.io để kiểm tra địa chỉ IP của proxy. Nếu IP hiển thị bị gắn cờ là Proxy/VPN, có khả năng proxy đã bị nhận diện và chặn.

- Kiểm tra xem IP proxy có nằm trong danh sách chặn của các dịch vụ như Spamhaus, AbuseIPDB, BlackListAlert hay không.

5. Ứng dụng hoặc dịch vụ không phản hồi khi kết nối qua Proxy

- Một số nền tảng như Netflix, Hulu, BBC iPlayer chủ động chặn proxy, VPN và Smart DNS, làm cho nội dung không thể phát trực tuyến khi sử dụng proxy.

- Các giao thức bảo mật như SSH, VoIP hoặc giao dịch ngân hàng có thể từ chối kết nối từ proxy nếu phát hiện dấu hiệu bất thường.

Cách khắc phục lỗi khi Proxy không hoạt động là gì?

Khi proxy không hoạt động hoặc bị chặn, có nhiều cách để khắc phục tùy theo nguyên nhân gây lỗi.

1. Kiểm tra cấu hình Proxy

- Kiểm tra lại cài đặt proxy trong trình duyệt hoặc hệ điều hành để đảm bảo proxy đang được sử dụng đúng cách.

- Nếu proxy yêu cầu xác thực, kiểm tra lại tên người dùng và mật khẩu để đảm bảo thông tin đăng nhập chính xác.

- Đối với proxy SOCKS5, kiểm tra cài đặt kết nối của ứng dụng để đảm bảo nó hỗ trợ giao thức này.

2. Đổi địa chỉ IP Proxy

- Nếu proxy bị chặn do IP nằm trong danh sách đen, thử đổi sang một địa chỉ IP khác từ cùng nhà cung cấp.

- Sử dụng proxy residential (proxy dân cư) thay vì data center proxy để giảm nguy cơ bị phát hiện.

3. Thử sử dụng Proxy khác hoặc VPN kết hợp Proxy

- Nếu proxy hiện tại không hoạt động, thử chuyển sang một dịch vụ proxy khác với máy chủ ở quốc gia khác.

- Kết hợp VPN và proxy để tăng mức độ ẩn danh, giúp vượt qua các hệ thống phát hiện proxy tự động.

4. Kiểm tra tường lửa và phần mềm bảo mật

- Một số phần mềm antivirus hoặc tường lửa có thể chặn kết nối proxy. Kiểm tra cài đặt để đảm bảo proxy không bị chặn bởi các ứng dụng bảo mật này.

- Nếu sử dụng trong môi trường doanh nghiệp, liên hệ quản trị viên mạng để kiểm tra xem proxy có bị hạn chế bởi chính sách công ty hay không.

5. Thay đổi giao thức Proxy

- Nếu proxy HTTP bị chặn, thử chuyển sang HTTPS hoặc SOCKS5 để tăng tính ẩn danh và bảo mật.

- Sử dụng obfuscated proxy (proxy mã hóa) hoặc Shadowsocks để vượt qua kiểm duyệt mạng mạnh.

6. Kiểm tra hệ thống DNS

- Một số nhà cung cấp dịch vụ internet (ISP) sử dụng DNS filtering để chặn proxy. Chuyển sang DNS tùy chỉnh như Google DNS (8.8.8.8 / 8.8.4.4) hoặc Cloudflare DNS (1.1.1.1) để bỏ qua hạn chế này.

- Kiểm tra WebRTC leak và tắt WebRTC trong trình duyệt để tránh rò rỉ địa chỉ IP thật.

7. Cập nhật phần mềm và trình duyệt

- Đảm bảo trình duyệt hoặc phần mềm kết nối proxy đang chạy phiên bản mới nhất, vì một số lỗi kết nối có thể do phiên bản cũ không hỗ trợ giao thức hiện tại.

- Xóa cache, cookies và dữ liệu duyệt web để tránh lưu trữ cài đặt sai từ proxy cũ.

Proxy có giúp bảo vệ khỏi hacker không?

Proxy có thể cung cấp một lớp bảo vệ nhất định, nhưng không phải lúc nào cũng đủ để chống lại hacker nếu không được triển khai đúng cách.

1. Bảo vệ danh tính bằng cách ẩn địa chỉ IP

- Proxy giúp che giấu địa chỉ IP thật, làm giảm nguy cơ hacker theo dõi hoặc tấn công trực tiếp vào thiết bị của người dùng.

- Reverse proxy bảo vệ máy chủ backend bằng cách che giấu kiến trúc hệ thống, giúp tránh bị dò quét và khai thác lỗ hổng.

2. Ngăn chặn một số cuộc tấn công mạng

- Proxy caching có thể giảm nguy cơ bị tấn công DDoS bằng cách hạn chế số lượng yêu cầu đến máy chủ backend.

- Một số proxy hỗ trợ firewall tích hợp, giúp lọc lưu lượng độc hại trước khi nó đến hệ thống đích.

3. Không thay thế tường lửa và hệ thống bảo mật chuyên sâu

- Proxy không thể bảo vệ khỏi các cuộc tấn công Man-in-the-Middle (MITM) nếu dữ liệu không được mã hóa.

- Không thể ngăn chặn keylogger, malware, ransomware nếu người dùng tải xuống tập tin độc hại qua proxy.

- Nếu proxy không hỗ trợ mã hóa HTTPS hoặc SOCKS5, tin tặc có thể thực hiện packet sniffing để chặn và đọc dữ liệu gửi đi.

4. Nguy cơ từ Proxy không an toàn

- Proxy miễn phí hoặc proxy không có chính sách bảo mật rõ ràng có thể ghi lại lưu lượng truy cập và bán dữ liệu người dùng.

- Một số proxy bị DNS leak, khiến hacker hoặc ISP vẫn có thể theo dõi hoạt động trực tuyến.

- Proxy trung gian có thể bị hacker khai thác để thực hiện SSL stripping, chặn và đọc thông tin nhạy cảm từ các trang web không có HSTS.

5. Giải pháp bảo vệ an toàn hơn

- Kết hợp proxy với VPN giúp mã hóa toàn bộ lưu lượng, bảo vệ dữ liệu khỏi bị chặn hoặc theo dõi.

- Sử dụng HTTPS proxy hoặc SOCKS5 với mã hóa để ngăn chặn đánh cắp dữ liệu.

- Kích hoạt 2FA (Two-Factor Authentication) trên các tài khoản quan trọng để giảm nguy cơ bị tấn công dù hacker có lấy được thông tin đăng nhập.

- Cấu hình proxy đúng cách để tránh lộ thông tin hoặc bị khai thác bởi hacker.

Mặc dù proxy có thể giúp bảo vệ danh tính và giảm rủi ro bị theo dõi, nhưng không thể thay thế các giải pháp bảo mật chuyên sâu như VPN, firewall, IDS/IPS và phần mềm chống malware.

Chi tiết: https://light.com.vn/minh-hm

Youtube: https://www.youtube.com/@minhhmchanel2340